0 / 0 / 0

Регистрация: 25.05.2023

Сообщений: 11

25.05.2023, 16:17. Показов 25024. Ответов 18

В доте 2 со вчерашнего вечера начало сильно лагать, фризы длились до 15 секунд, а попытка выйти в главное меню закончились чёрным экраном на 4 минуты и последующим закрытием через диспетчер задач на втором рабочем столе, при этом не было никаких сообщений, что дота 2 не отвечает (Win+Tab). Громких шумов и т.п., что могло сигнализировать о плохой работе компьютера, не было.

Утром зайдя первым делом отошел за чафиром, а вернувшись услышал громкий звук работы видеокарты. На афтабёрнере 100% ГП и 100% видеоядро и естественная от такой нагрузки температура 60-70гр. Открыв диспетчер задач, видеокарта умолкает и возвращается к штатной работе. Немного поищя загвоздку в диспетчере, нахожу очень похожие на вирусы процессы: System (запускается из папки Windows Tasks Service, в свойствах подписан как winserv.exe) | ReaItek HD (запускается из папки ReaItek HD, в свойствах обозначен как taskhostw) | COM Surrogate (две из них запущены от папки sustem32, а третья, которую я и подозреваю, в свойствах обозначена как taskhost) |, пути которых, я сразу же нашел и пытаясь ручным и грубым способом удалить, получаю моментальное закрытие проводника и диспетчера (дальше я ещё узнал что закрываются не только папка в которой хранится вирус и диспетчер задач, но и все проводники диска C. Затишье продливается не долго, минута-две максимум, после чего всё начинается с начала, и чем больше я держу компьютер запущенным тем быстрее майнер обращает внимание на то что я открыл папку ProgramData или диспетчер задач — и следовательно сразу их закрывая, иногда на столько быстро что даже букву прочитать не успееваешь.

P.S. пути, где, предполагаю, хранятся вирусы:

C:\ProgramData\Windows Tasks Service | C:\ProgramData\ReaItekHD | C:\ProgramData\WindowsTask

Сознаюсь… пытался самостоятельно удалить более техничным путём; запускал в безопасном режиме и через консоль удалял всё из папок (вышеперечисленных) командами типа dir /a:h ,что-бы узнать, что удалять, а после del /a:h . удаляя всё что там находилось. Удалял сразу из всех трёх подозрительных папок, но удалить del /a:h .. не получалось, писало что отказано в доступе, а виноват в этом ntuser.pol находящийся скрытым в папке ProgramData.

В дополнение напишу, запуск любых программ антивирусов/сайтов по типу вашего(с ссылками на autologger)/упомнинание слова антивирус в поисковой страничке/и даже ролики с темами как его удалить, пришлось искать на телефоне. Из этого вылазит неприятная… ФИГНЯ, запустить в обычном запуске AutoLogger невозможно, получается дойти до запуска AVZ, но после открытия браузеров сразу же закрывается без ошибок/незаконченных логов и т.п. Смог получить логи лишь из безопасного режима. Надеюсь поможет.

0

Доброго времени суток!

ⵈ━═══════════════════════════╗◊╔═════════════════════════════━ⵈ

Расскажу, как я победил один из самых опасных майнеров — Tool.BtcMine.2733 и Tool.BtcMine.2714 (в комментариях!

Он работает невероятно скрытно и как безопасник, я был уничтожен полностью.

Сам майнер использует лишь 10-15% мощности вашего железа, вы будете думать, что компьютер просто тупит!

По майнерам 27… очень мало информации в интернете, есть примерные наброски и мысли на форумах.

КАК БЫЛО У МЕНЯ

Скачал тулл-кил с торрента.

Весь пакет прошел скан, ни один из сканеров не ругался.

Кроме Дефендера. Я проигнорировал его требования и добавил файл в исключения для системы защиты винды.

Файл представлял собой обычный конфиг. Просто текстовый файл с простейшими настройками режима работа.

Там не было ни-че-го.

В итоге, это оказался последний кусочек пазла, который вскрыл ящик пандоры. Необходимо было только его наличие в корневой папке.

Я запустил, установил прогу — ничего не ругалось.

Через 3 дня, я заметил, что мой VR подлагивает при трансляции на хостинг.

На моем железе такое просто не возможно ибо — R7 3700X/64gb ddr4/3060 12gb.

Ранее проблем не замечалось.

При чем лаги начинались через минут 5 после игры.

Дело в том, что этот майнер работает только тогда, когда уходите от компа и команд от пользователя не поступает!

Я решил перезагрузить гарнитуру и ПК.

И увидел, что у меня на загрузочном экране появился профиль с названием Jonh.

Естественно, первое, что я сделал — выдернул штекер коммутатора инета.

Я попытался удалить пользователя, но… у меня не было прав!

И все, что я мог наблюдать — как он настраивает сетевые протоколы в журнале событий и закрывает мне доступ к системным папкам.

А так же хавает мою видюху на 61* температуры.

ЧТО ДЕЛАТЬ?

НЕ ПЕРЕУСТАНАВЛИВАЙТЕ систему! Это не поможет!

Это на столько умная дрянь, что она распознает загрузочную флэшку, отгрызает себе кусок от диска и шифрует его! Вы даже не успеете увидеть экран приветствия, как она уже будет наводить там свои порядки!

Безопасный режим

Без включения интернета входим в безопасный режим, удаляем второго пользователя через настройки об учетных записях.

Нужно включить видимость скрытых папок иначе вы просто не зайдете в каталоги.

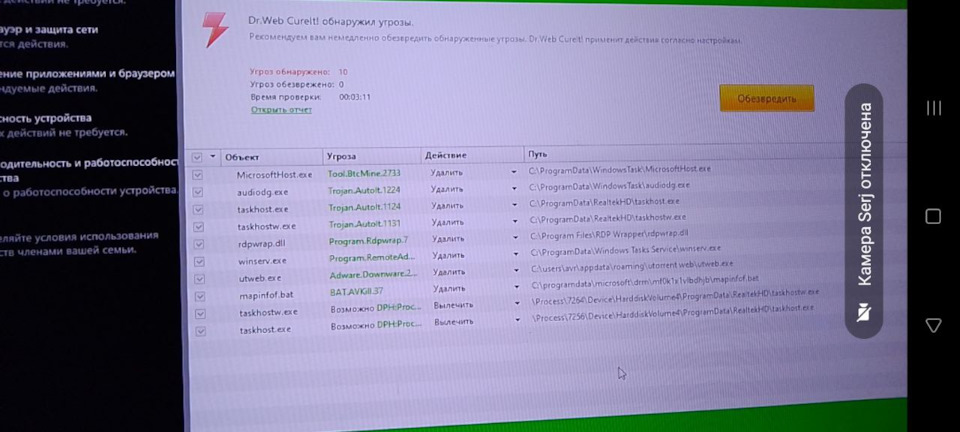

Если вы уже просканировали ваш комп Cure It — сохраните отчет и сфотайте на телефон.

Tool.BtcMine.2733

Trojan.Autoit.1224

Trojan.Autoit.1124

Trojan.Autoit.1131

rdpwrap.dll

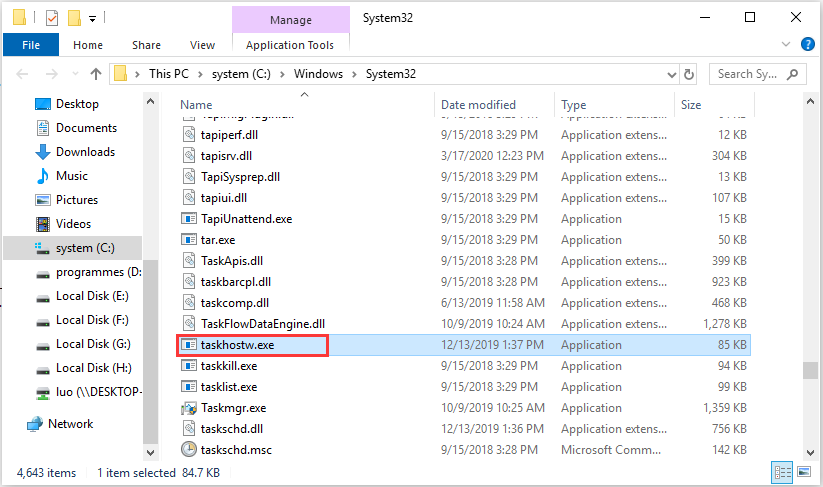

taskhostw

taskhost — клон.

Вам нужно обратить внимание на пути — если Cure It их не удалил — перейти в каталог и удалить.

Два последних — не вылечатся предупреждаю сразу, чтобы вы не делали. Они будут возвращаться снова и снова.

Решение просто и надежно, как швейцарские часы.

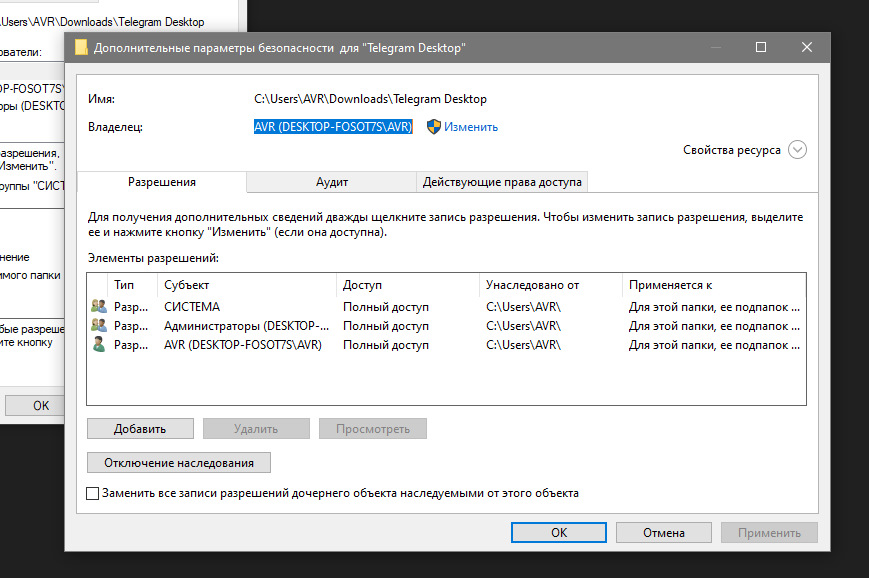

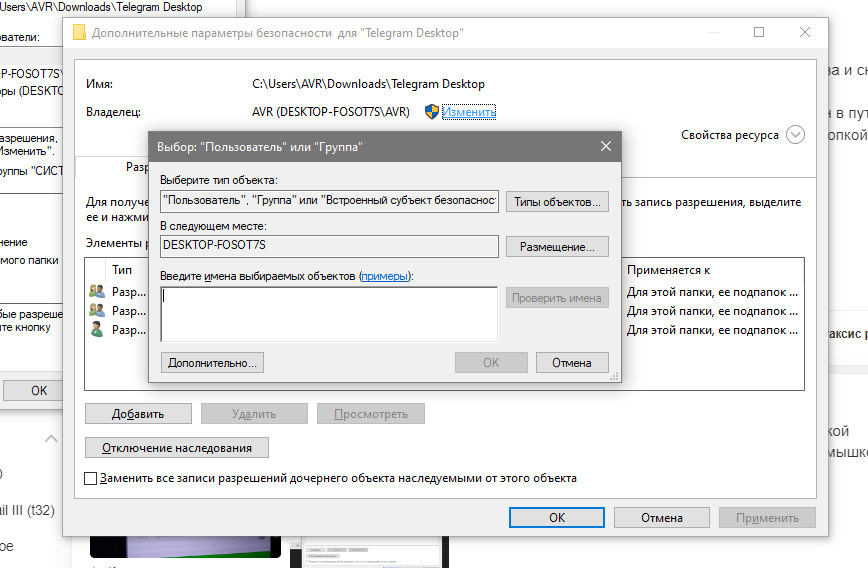

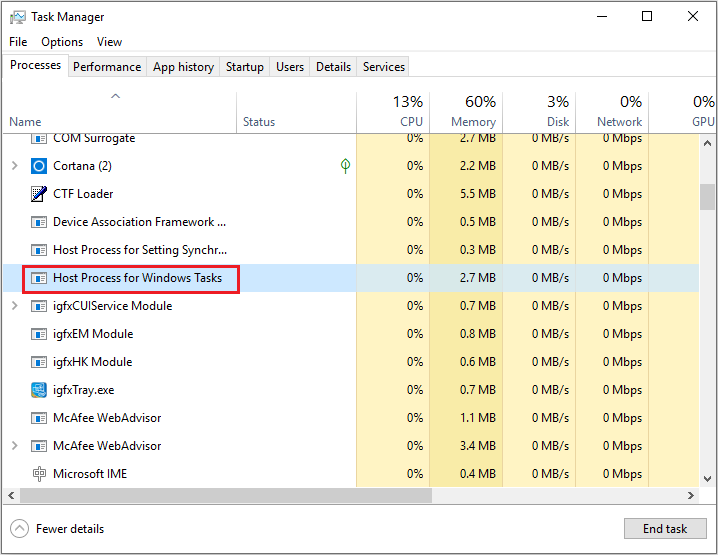

Заходите в диспетчер задач и ищете taskhostw с номером процесса, который у вас на скрине, он указан в пути на моем фото. Не завершаете его, переходите через его свойства в расположение. Открываете правой кнопкой свойства — безопасность- кнопка дополнительно.

Вот например так.

Здесь жмете кнопку — изменить.

Вписываете имя вашей учетной записи, в моем случае — AVR.

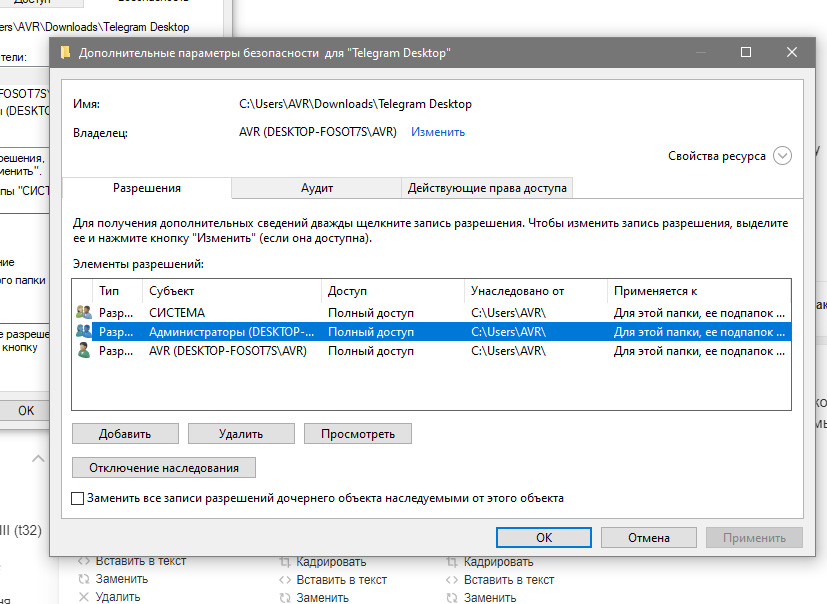

Соглашаетесь с изменением хозяина папки. Т.к. вы из под рута, вы можете менять права между собой у пользователей.

Там будет стоять право для TrustedInstaller.

Его необходимо удалить, удалить так же пользователя John из прав.

Выделяете, жмете кнопку удалить и применить.

Удаляете, удаляете из корзины.

ПРОЦЕДУРУ ПРОДЕЛАТЬ СО ВСЕМИ ПРОЦЕССАМИ И ПАПКАМИ ИЗ СКРИНА!

Если вы не нашли папки

C:\PROGRAMDATA\REALTEKHD

C:\PROGRAMDATA\WINDOWSTASK

C:\PROGRAMDATA\WINDOWS TASKS SERVICE, значит Cure It их уже удалил.

Я, к сожалению не вспомню, но еще поищите папку — crl optimization v4… — убрать точно так же!

В самом Cure It — НЕЛЬЗЯ ВЫБИРАТЬ ЛЕЧЕНИЕ ИЛИ КАРАНТИН — ТОЛЬКО УДАЛИТЬ!

Можете попробовать еще RogueKiller, чтобы расправиться с папками.

Три волшебных буквы CMD

1. Сброс стека протоколов TCP/IP.

В том же CMD от админа:

Пишем notepad C:\windows\system32\drivers\etc\hosts — проверяем ваш IP, чтобы не было ничего лишнего, кроме него и 127.0.0.1.

У некоторых буде файл Icalendar расширения, подобно проверяем.

В той же консоли пишем — netsh winsock reset.

КОМП НЕ ПЕРЕЗАГРУЖАЕМ ДО ПУНКТА — » ПОСЛЕ ЧИСТКИ » !

Далее netsh int ip reset c:\resetlog.txt

Далее ipconfig /flushdns

Если пишет, что нужны права админа — перезапустите консоль от админа с правой клавиши мыши.

2.Отключаем SMB-протокол

Пишем

Dism /online /Disable-Feature /FeatureName:»SMB1Protocol»

Dism /online /Disable-Feature /FeatureName:»SMB1Protoco-Client»

Dism /online /Disable-Feature /FeatureName:»SMB1Protocol-Server»

Здесь мы отключили поддержку клиента файлового сервера и доступа к сетевой папке.

Вводим — Dism /online /Get-Features /format:table | find «SMB1Protocol» — Все пункты должны быть Disabled.

3.Перезапуск SSH и RDP

Win+R — вводим — services.msc

Найдите в списке служб — SSDP Discovery — и остановите принудительно.

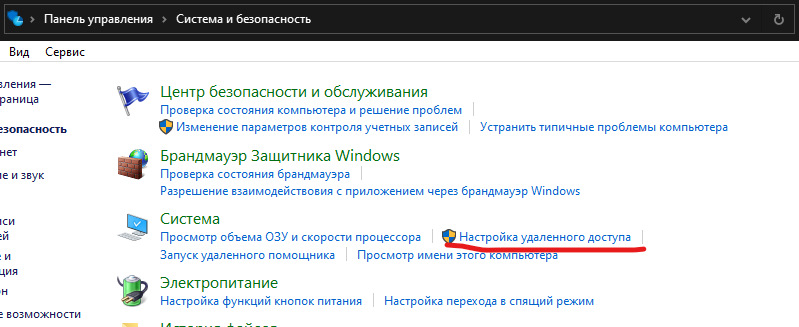

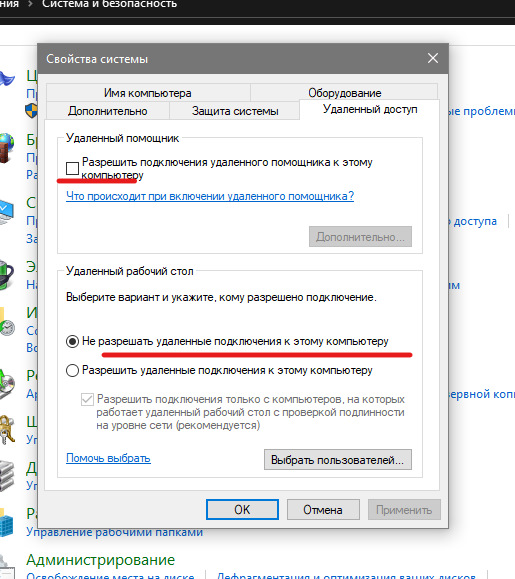

Далее заходим в Панель управления — Система и безопасность — Система — Настройка удаленного доступа.

Делаем, как на скрине.

Чистка исходников

Будьте с собой откровенны и деинсталируйте все, что поставили и скачали начиная с даты, когда предположительно могли подцепить вирусню.

Все торренты, все данные, все картинки и видео, все-все-все.

Я смотрел по истории скачивания и установки + сравнивал с процессами из журнала событий.

Да, работа муторная, но без этого никак.

Нужно еще по хорошему почистить папки в реестре точно так же.

У меня их было 3 или 4 всего, искал по названиям процессов из того же журнала событий.

Включите весь перечень дефолтной защиты Винды и Брандмауэра.

После чистки и команд

Перезагружаем, смотрим процессы.

Сканируем комп.

Придумайте, как поймать активность.

Я подключал VR и играл без инета и с ним, с интервалами по 15 минут. До наших манипуляций вирус активировался после 5 минут начала игры в VR — Имеется ввиду, что комп фоново подготавливает картинку в VR, но прямых команд нет и фактически он бездействует, значит пора выходить вирусу. Но когда вирус начинает работу, у меня проседают кадры с 120+ до 25-20 и прогрузка после поворота головы с провисанием)

После моих действий — играли сегодня, я вел стрим на хостинг снова и проблем не было никаких, температура и потребление в порядке, кадры, качество картинки тоже.

ⵈ━═══════════════════════════╗◊╔═════════════════════════════━ⵈ

Сразу предупреждаю, что единственное полное решение проблемы — купить другой жесткий диск.

Я не смог найти нормальный и полный способ потому что слишком глуп и туп. А вирус — он как гидра.

Главное запомните — отключите интернет.

В моем случае, я просидел день, чтобы понять куда копать. Интернет пуст, все вирусы здесь.

В данном случае, мы убрали головные и вспомогательные файлы, убрали процессы, права и переломали весь алгоритм связи между свежей фермой и сервером для хранения крипты.

Если вы НЕ запустите снова этот файл — ничего не случится.

Если кто-то знает, чем дополнить или альтернативы — пишите в комменты или лс, дополню статью.

Давайте бороться с этим контрацептивами вместе.

ⵈ━═══════════════════════════╗◊╔═════════════════════════════━ⵈ

Берегите своих двоичных, всем peace.

Уровень сложностиПростой

Время на прочтение12 мин

Количество просмотров30K

В этой статье моей целью будет быстро и понятно внести памятку о легитимных процессах Windows. Немного расскажу, какой процесс за что отвечает, какие нормальные свойства имеют процессы, и приправлю это все небольшим количеством краткой, но полезной информации.

Я искренне приношу извинения за возможные неточности в изложении материала, информация в этой статье является «сборной солянкой» из моих слов и тысячи и тысячи источников!

По мере возможности я постараюсь обновлять материал, исправляя неточности, делая его более детализированным и актуальным.

System

Путь: Процесс не создается за счет исполняемого файла

Родительский процесс: Нет

Количество экземпляров: Один

Время запуска: Запуск системы

Здесь многословить не стоит: этот процесс отвечает за выполнение ядра операционной системы, других процессов и драйверов устройств, поэтому в основном под ним запускаются файлы .sys и некоторые важные для системы библиотеки. В обязанности System входит контроль за управлением оперативной и виртуальной памятью, объектами файловой системы.

smss.exe

Путь: %SystemRoot%\System32\smss.exe

Родительский процесс: System

Количество экземпляров: Один и дочерний, который запускается после создания сеанса

Время запуска: Через несколько секунд после запуска первого экземпляра

Session Manager Subsystem — диспетчер, отвечающий за создание новых сеансов, запуск процессов csrss.exe и winlogon.exe, отвечающих за графический интерфейс и вход в систему, а также за инициализацию переменных окружения. Первый экземпляр создает сеанс нуля и дочерний экземпляр, и как только дочерний экземпляр инициализирует новый сеанс, запуская csrss.exe и wininit.exe для сеанса 0 или winlogon.exe для сеанса 1, дочерний экземпляр завершается.

Если обнаружены проблемы с файловой системой, первостепенной функцией smss.exe является запуск системной утилиты для проверки диска — autochk.

После выполнения этих задач smss.exe переходит в пассивный режим.

Немного о сеансе 0 и сеансе 1

Сеанс 0 и сеанс 1 — это разные типы сеансов Windows, которые используются для запуска процессов.

Сеанс 0 создается при запуске системы, и в нем в фоновом режиме работают службы и процессы Windows.

Сеанс 1 создается для пользовательских процессов.Chkdsk и autochk — что это вообще, и зачем? А разница в чем?

На самом деле, autochk — это версия chkdsk, которая запускается автоматически smss.exe при обнаруженных проблемах с диском. А разница их в том, что chkdsk можно запустить в среде Windows напрямую из командной строки, а autochk — нет.

Да и autochk работает только с NTFS, что не скажешь про chkdsk — он, в дополнение к NTFS, поддерживает FAT и exFAT.Кстати!

По сути, chkdsk тоже может запускаться smss.exe, но это зависит от того, что указано в ключе реестраHKEY_LOCAL_MACHINE\SYSTEM \CurrentControlSet\Control\SessionManager(здесь хранится информация, предназначенная для Диспетчеpa сеансов ) в параметреBootExecute). При запуске chkdsk Диспетчер сеансов использует параметр/r, что позволяет утилите производить поиск повреждённых секторов (наряду с ошибками файловой системы).

csrss.exe

Путь: %SystemRoot%\System32\csrss.exe

Родительский процесс: smss.exe, который, запустив csrss.exe, завершает работу

Количество экземпляров: Два или больше

Время запуска: Через несколько секунд после запуска первых двух экземпляров — для сеанса 0 и сеанса 1

Client/Server Run-Time Subsystem — подсистема выполнения «клиент/сервер» обеспечивает пользовательский режим подсистемы Windows. Csrss.exe отвечает за импорт многих DLL-библиотек, которые предоставляют WinAPI (kernel32.dll, user32.dll, ws_2_32.dll и другие), а также за обработку графического интерфейса завершения работы системы.

Процесс запускается для каждого сеанса, а именно 0 и 1, дополнительные сеансы создаются при помощи удаленного рабочего стола или за счет быстрого переключения между пользователями.

Что интересно для Windows Server

Можно проверить количество активных сеансов, введя

query SESSIONв командной строке. Так можно проверить, соответствует ли количество сеансов количеству запущенных csrss.exe.И еще..

До Windows 7 csrss.exe обеспечивал старт окна консоли, но теперь этим занимается conhost.exe.

wininit.exe

Путь: %SystemRoot%\System32\wininit.exe

Родительский процесс: smss.exe, который завершает работу перед запуском wininit.exe

Количество экземпляров: Один

Время запуска: Через несколько секунд после запуска системы

После получения управления от процесса smss.exe, wininit.exe помечает себя как критический, что позволяет ему избегать нежелательного отключения при аварийном завершении сеанса или входа систему в гибернацию. Целью Windows Initialisation (wininit.exe) является запуск ключевых фоновых процессов в рамках сеанса нуля. Он запускает:

-

services.exe — Диспетчер управления службами

-

lsass.exe — Сервер проверки подлинности локальной системы безопасности

-

lsaiso.exe — для систем с включенной Credential Guard.

Дополнительно на протяжении всего сеанса работы системы wininit.exe отвечает за создание и наполнение папки TEMP. Перед выключением wininit.exe снова «активизируется» — теперь уже для корректного завершения запущенных процессов. .

Кстати!

До Windows 10 lsm.exe (Диспетчер локальных сеансов) также запускался с помощью wininit.exe. Начиная с Windows 10, эта функция перенесена в lsm.dll, которая размещена в svchost.exe.

services.exe

Путь: %SystemRoot%\System32\services.exe

Родительский процесс: wininit.exe

Количество экземпляров: Один

Время запуска: Через несколько секунд после запуска системы

В функции services.exe входит реализация Унифицированного диспетчера фоновых процессов (UBPM), который отвечает за фоновую работу таких компонентов, как Диспетчер управления службами (SCM) и Планировщик задач (Task Sheduler). Словом, services.exe отвечает за управление службами, а также за контроль за взаимодействием служб, обеспечивая их безопасную и эффективную работу.

UBPM: немного для тех, кто видит первый раз

Унифицированный диспетчер фоновых процессов (UBPM) — компонент системы, который автоматически управляет фоновыми процессами, такими как службы и запланированные задачи. Словом, он помогает оптимизировать запущенные в фоновом режиме службы, приостанавливать или завершать фоновые процессы, что позволяет экономить ресурсы системы.

Кстати!

До Windows 10, как только пользователь успешно вошел в систему в интерактивном режиме, services.exe считал загрузку успешной и устанавливал для последнего удачного набора элементов управления

HKLM\SYSTEM\Select\LastKnownGoodзначениеCurrentControlSet.А LastKnownGood — что это вообще?

LastKnownGood являлся опцией восстановления, благодаря которой можно запустить систему с последней рабочей конфигурацией, если система не может загрузиться из-за каких-либо причин. LastKnownGood сохранял резервную копию части реестра, в которой хранится информация о системе, драйверах и настройках.

Когда это могло пригодиться? Например, если загрузка нового ПО или изменение параметров системы не привело ни к чему хорошему. Тогда можно было бы использовать эту опцию, чтобы отменить изменения и откатиться к прошлому состоянию.

svchost.exe

Путь: %SystemRoot%\system32\svchost.exe

Родительский процесс: services.exe (чаще всего)

Количество экземпляров: Несколько (обычно не менее 10)

Время запуска: В течение нескольких секунд после загрузки, однако службы могут запускаться в течение работы системы, что приводит к появлению новых экземпляров svchost.exe.

svchost.exe (в Диспетчере задач прописывается как Служба узла) — универсальный хост-процесс для служб Windows, использующийся для запуска служебных DLL. В системе запускается несколько экземпляров svchost.exe, и каждая служба работает в своем собственном процессе svchost, что позволяет изолировать ошибки в работе одной службы от других, хотя в системах с ОЗУ менее 3,5 ГБ службы приходится группировать (см. ниже). Ну а в системах с оперативной памятью более 3,5 ГБ можно увидеть даже более 50 экземпляров svchost.exe.

Злоумышленники часто пользуются преимуществом наличия большого количества процессов svchost.exe, и могут воспользоваться этим, чтобы разместить какую-либо вредоносную DLL в качестве службы, либо запустить вредоносный процесс с именем svchost.exe или что-то типа scvhost.exe, svhost.exe и так далее.

Хотя, как известно, так можно сделать с любым процессом, но с svchost.exe это происходит почаще.

Кстати!

До Windows 10 версии 1703 экземпляры svchost.exe по умолчанию запускались в системе с уникальным параметром

-k, благодаря которому была возможна группировка похожих служб. Типичные параметры-kвключают:

DcomLaunch — служба, которая запускает компоненты COM и DCOM, благодаря которым программы взаимодействуют между собой на удаленных компьютерах

RPCSS — служба RPC (удаленный вызов процедур), благодаря которой программы взаимодействуют между собой через сеть.

LocalServiceNetworkRestricted — локальная служба, которая работает в пределах компьютера и имеет доступ к сети только для определенных операций.

LocalServiceNoNetwork — локальная служба, идентичная LocalServiceNetworkRestricted, но не имеющая доступа к сети.

netsvcs — группа служб Windows, благодаря которым выполняются задачи, связанные с сетью.

NetworkService — служба, которая позволяет выполнять задачи на удаленных хостах, и имеет доступ к сети для обмена данными.

Здесь можно почитать о разделении служб SvcHost.

RuntimeBroker.exe

Путь: %SystemRoot%\System32\RuntimeBroker.exe

Родительский процесс: svchost.exe

Количество экземпляров: Один или больше

Время запуска: Может быть разным

Работающий в системах Windows, начиная с Windows 8, RuntimeBroker.exe действует как прокси между ограниченными приложениями универсальной платформы Windows (UWP) и набором функций и процедур Windows API. В целях безопасности приложения UWP должны иметь ограниченные возможности взаимодействия с оборудованием, файловой системой и другими процессами, поэтому процессы-брокеры а-ля RuntimeBroker.exe используются для обеспечения требуемого уровня доступа для таких приложений.

Обычно для каждого приложения UWP существует один файл RuntimeBroker.exe. Например, запуск сalculator.exe приведет к запуску соответствующего процесса RuntimeBroker.exe.

И такое было: об утечках памяти, связанных с RuntimeBroker

Когда процесс RuntimeBroker еще был в новинку, пользователи во время работы с системой начали замечать, что RuntimeBroker.exe нещадно занимает аж более 500 МБ памяти, что несвойственно для него.

Оказывается, ошибка заключалась в следующем: каждый вызов методаTileUpdater.GetScheduledTileNotificationsприводила к тому, что RuntimeBroker выделял память без ее дальнейшего высвобождения. Чаще всего с этим сталкивались пользователи, у которых было установлено приложение «The Time» для измерения времени — оно постоянно обновляло информацию на плитке.Об этом казусе в Windows 8 можно почитать тут.

Про метод TileUpdater.GetScheduledTileNotifications

Если кратко, это метод, позволяющий получать запланированные уведомления от плиток в универсальных приложениях Windows (UWP). Он позволяет приложениям отображать информацию на стартовом экране пользователя в виде динамически обновляемых плиток.

taskhostw.exe

Путь: %SystemRoot%\System32\taskhostw.exe

Родительский процесс: svchost.exe

Количество экземпляров: Один или больше

Время запуска: Может быть разным

Процесс Task Host Window отвечает за выполнение различных задач Windows.

С началом работы, taskhostw.exe начинает выполнять задачи, которые были назначены ему системой, а в течение работы системы выполняет непрерывный цикл прослушивания триггерных событий. Примеры триггерных событий, которые могут инициировать задачу, могут включать в себя:

-

Определенное расписание задач

-

Вход пользователя в систему

-

Запуск системы

-

Событие журнала Windows

-

Блокировка/ разблокировка рабочей станции и т.д.

Двое из ларца: В чем разница между Task Host Window и Task Scheduler?

Task Host Window отвечает за выполнение различных системных задач, например, запуск служб и выполнение запросов на исполнение программ. Taskhostw.exe может использоваться для запуска службы обновления Windows, перехода компьютера в режим сна или ожидания после определенного времени и так далее.

Task Sheduler, он же Планировщик задач, — инструмент, благодаря которому пользователь имеет возможность создавать задачи и запускать их по расписанию или при определенных событиях. Планировщик задач может быть использован для запуска программ, скриптов и автоматизации задач.

lsass.exe

Путь: %SystemRoot%\System32\lsass.exe

Родительский процесс: wininit.exe

Количество экземпляров: Один

Время запуска: В течение нескольких секунд после загрузки

Local Security Authentication Subsystem Service (Служба проверки подлинности локальной системы безопасности) отвечает за аутентификацию пользователей путем вызова соответствующего пакета аутентификации, указанного в HKLM\SYSTEM\CurrentControlSet\Control\Lsa. Обычно это Kerberos для учетных записей домена или MSV1_0 для локальных учетных записей. Помимо аутентификации пользователей, lsass.exe также отвечает за реализацию локальной политики безопасности (например, политики паролей и политики аудита), а также за запись событий в журнал событий безопасности.

Что любят котята: Mimikatz и LSASS

Многим известно, что злоумышленники могут использовать Mimikatz, зачастую для перехвата учетных данных в операционной системе, и делают они это за счет перехвата данных процесса lsass.exe.

Все просто: работает Mimikatz на уровне ядра и внедряется в процесс LSASS или использует метод DLL-injection. Кража учетных данных происходит либо за счет получения доступа к памяти процесса, в котором лежат заветные креды, либо за счет перехвата вызова функций до шифрования учетных данных.

Также Mimikatz не пренебрегает использованием стандартных функций Win32 LsaProtectMemory и LsaUnprotectMemory, которые используются для шифрования и расшифровки некоторых участков памяти с чувствительной информацией.Чуть больше об lsass.exe можно прочитать тут.

И о любви котят к LSASS — тут.

winlogon.exe

Путь: %SystemRoot%\System32\winlogon.exe

Родительский процесс: smss.exe, который, запустив winlogon.exe, завершает работу

Количество экземпляров: Один или больше

Время запуска: В течение нескольких секунд после загрузки первого экземпляра, дополнительные экземпляры запускаются по мере создания новых сеансов (подключение с удаленного рабочего стола и быстрое переключение пользователей)

Winlogon обрабатывает интерактивный вход и выход пользователей из системы. Он запускает LogonUI.exe, который использует поставщика учетных данных для сбора учетных данных пользователя, а затем передает учетные данные lsass.exe для проверки.

После аутентификации пользователя Winlogon загружает NTUSER.DAT пользователя в HKCU, настраивает окружение пользователя, включая его рабочий стол, настройки реестра и т.д., и запускает оболочку пользователя explorer.exe через userinit.exe.

Совсем чуть-чуть об logonUI.exe

Да, название говорит само за себя: logonUI.exe отвечает за отображение экрана входа пользователя и за взаимодействие с пользователем при входе в систему. Если просто, то вывод того самого экрана входа и поля для ввода учетных данных — старания logonUI.exe.

..И об userinit.exe

Основная функция userinit.exe заключается в подготовке среды пользователя для работы в операционной системе.

Когда пользователь входит в систему, userinit.exe инициирует загрузку профиля пользователя, настройки оболочки (шаблоны рабочего стола, запуск программ и т.д.). После выполнения сих действий, userinit.exe запускает оболочку пользователя explorer.exe, которая отображает рабочий стол и другие элементы интерфейса, после чего завершает работу.Кстати!

Обработка команд из

CTRL+ALT+DEL, между прочим, тоже входит в обязанности winlogon.exe.

А тут можно почитать о Winlogon еще и узнать чуть больше — и про его состояния, и про GINA, и про все-все.

explorer.exe

Путь: %SystemRoot%\explorer.exe

Родительский процесс: userinit.exe, который завершает работу

Количество экземпляров: Один или больше, если включена опция Запускать окна с папками в отдельном процессе

Время запуска: Интерактивный вход пользователя

По своей сути, explorer.exe предоставляет пользователям доступ к файлам, хотя одновременно это файловый браузер через проводник Windows (тот самый Диспетчер файлов) и пользовательский интерфейс, предоставляющий такие функции, как:

-

Рабочий стол пользователя

-

Меню «Пуск»

-

Панель задач

-

Панель управления

-

Запуск приложений через ассоциации расширений файлов и файлы ярлыков

Словом, процесс отвечает за отображение действий пользователя: открытие и закрытие окон, перемещение и копирование файлов и тому подобное.

Запуск приложений через ассоциации расширений файлов

По сути, это процесс, при котором система использует информацию о расширении имени файла (например,

.txt) для определения программы, которая будет запущена, чтобы обработать этот файл. Например, файл расширения.txtассоциируется в системе с текстовым редактором, потому она запустит его при двойном щелчке мышью. Словом, ассоциации расширений файлов определяют, какие программы открываются по умолчанию для определенных типов файлов.Также и с ярлыками — при щелчке запускается связанные с ними ресурсы.

Explorer.exe — это пользовательский интерфейс по умолчанию, указанный в значении реестра HKLM\SOFTWARE\Microsoft\WindowsNT\CurrentVersion\Winlogon\Shell, хотя Windows может работать и с другим интерфейсом, например, с cmd.exe.

Следует заметить, что легитимный explorer.exe находится в каталоге %SystemRoot%, а не %SystemRoot%\System32.

Explorer — это же браузер, нет?

В старые добрые времена, когда на системах еще стоял Internet Explorer, запуск этого браузера инициировал процесс iexplore.exe, и с каждой новой вкладкой создавался новый экземпляр этого процесса. Сейчас остался только explorer.exe, который ни в коем случае не связан с браузером.

Вместо Internet Explorer на наших системах стоит MS Edge, который имеет процесс msedge.exe, исполняемый файл которого лежит в\Program Files (x86)\Microsoft\Edge\Application\.

ctfmon.exe

Путь: %SystemRoot%\System32\ctfmon.exe

Родительский процесс: Зависит от того, какой процесс запустил ctfmon.exe

Количество экземпляров: Один

Время запуска: При входе в систему

Процесс ctfmon.exe или, как привыкли его видеть, CTF-загрузчик, управляет функциями рукописного и сенсорного ввода, распознавания голоса и переключения языка на панели задач. Также процесс отслеживает активные программы и настраивает языковые параметры для обеспечения поддержки многоязычного ввода.

Ctfmon.exe может быть запущен разными процессами, и это напрямую зависит от того, какие функции ввода или языка используются в системе. Примеры родительских процессов и причины запуска:

-

svchost.exe — использование рукописного ввода или распознавания речи

-

winword.exe, excel.exe и т.д. — использование программ пакета Microsoft Office

-

searchUI.exe — использование поиска на панели задач или приложения из магазина Windows 10

Конечно, это не исчерпывающий список легитимных процессов, но, как минимум, основной. Хочется верить, что этот материал был полезен тем, кто пугается страшных букв в Диспетчере задач и тем, кто просто хочет узнать немного больше.

Спасибо за прочтение!

Содержание статьи:

- Рекомендации по устранению

- Первое

- Второе

- Третье

- Четвертое (общие рекомендации)

- Вопросы и ответы: 0

Здравия!

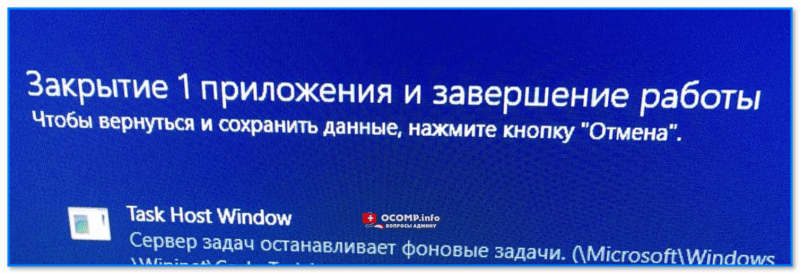

Вероятно вы наткнулись на эту заметку из-за сообщения на экране про какой-то там «Task Host Windows»*, который мешает выкл. компьютер?! (см. пример на рис. ниже)

* Для начала отвечу о том, что это вообще такое «Task Host Windows»?

Это системное приложение Windows, отвечающее за работу с DLL библиотеками других программ. Работает оно постоянно, и если есть какое-то задание (даже отложенное, фоновое) — то при выкл. компьютера можно увидеть как раз это предупреждение о работе «Task Host Windows»… 👇

Т.е. в подавляющем большинстве случаев причина в появл. окна — какое-нибудь стороннее ПО, которое в данный момент работает (некоторые игры, редакторы, оптимизаторы, не сохраненные документы, и т.п.)

Ниже рассмотрим неск. рекомендаций, как его убрать (и что вообще можно сделать…). 😉👌

Task Host Windows. Закрытие одного приложения и перезагрузка — Чтобы вернуться и сохранить данные нажмите отмену. Сервер задач останавливает фоновые задачи // в качестве примера

*

Рекомендации по устранению

Первое

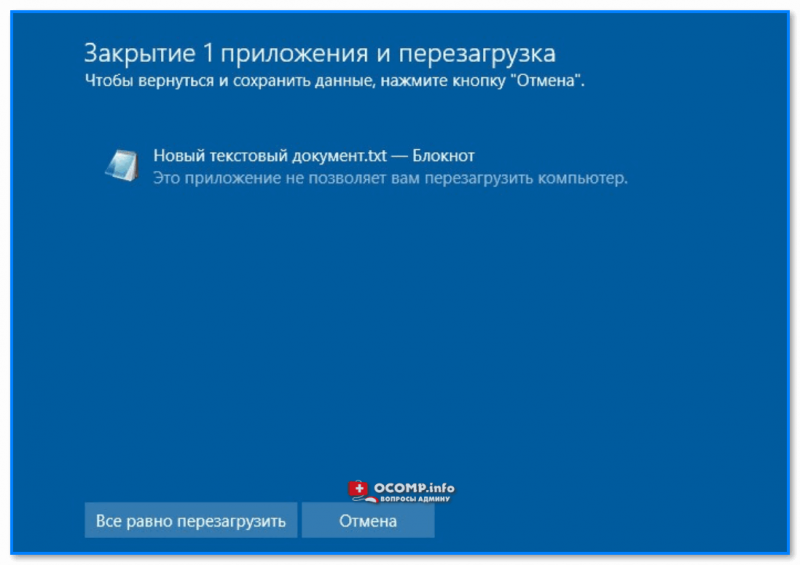

При появлении подобного окна (как на рис. ниже/выше) — обратите внимание на описание. Как правило, всегда указывается либо само «проблемное» приложение (например, Word или Блокнот 👇), либо фоновый процесс, который мешает завершить задачу.

Если данные из этого указанного приложения вам не нужны* — то можно просто-напросто нажать на кнопку «Все равно перезагрузить / выкл.» (как в примере ниже👇), и на этом вопрос должен быть решен…

*Разумеется, если данные из приложения нужны — необходимо отменить выключение ПК и предварительно всё сохранить на диск…

Проблема с блокнотом. Закрытие 1 приложения и перезагрузка… (еще один пример).

*

Второе

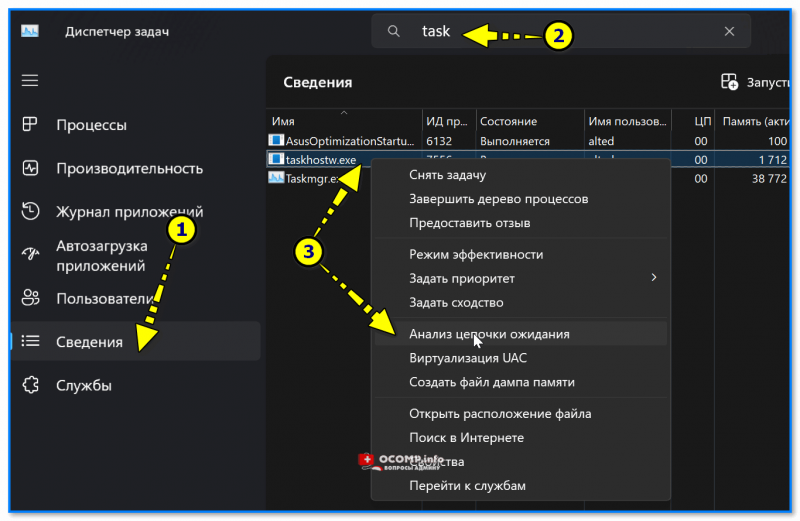

Если приложение из описания не очевидно (и вы не знаете из-за чего появляется окно с «Task Host Windows») — можно попробовать его узнать через 📌диспетчер задач (нажмите Ctrl+Alt+Del для его вызова).

Далее нужно открыть вкладку «Сведения» (либо «Подробности», зависит от версии Windows), найти процесс «taskhostw.exe», нажать по нему правой кнопкой мыши и перейти во вкладку «Анализ цепочки ожидания».

Анализ цепочки ожидания — Диспетчер задач Windows 11

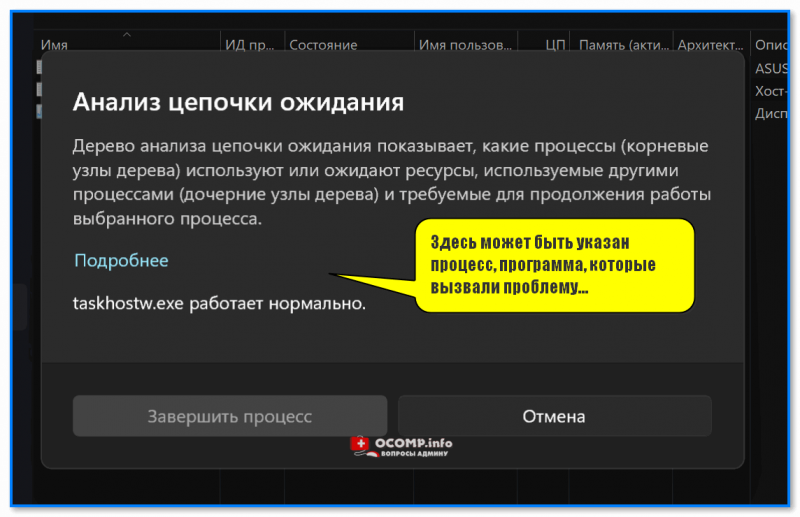

Затем должно появиться окно с деревом процессов и приложений, которые вызывают «проблему»… 👇👌

Здесь может быть указан процесс, программа, которые вызвали проблему…

*

Третье

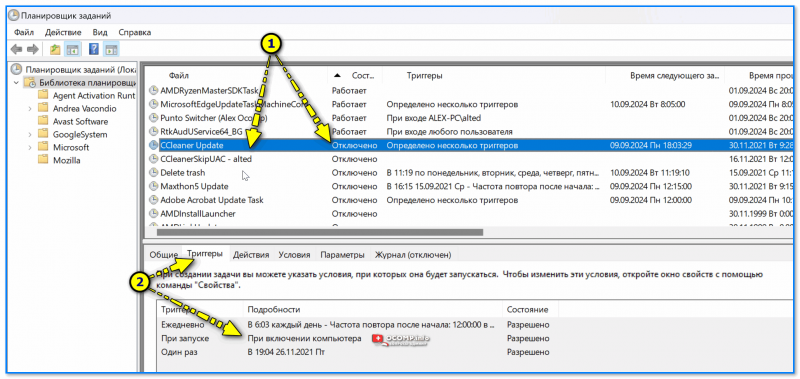

Есть ряд параметров, которые могут приводить к рассматриваемой проблеме — и на время диагностики я бы порекомендовал вам попробовать их откл.:

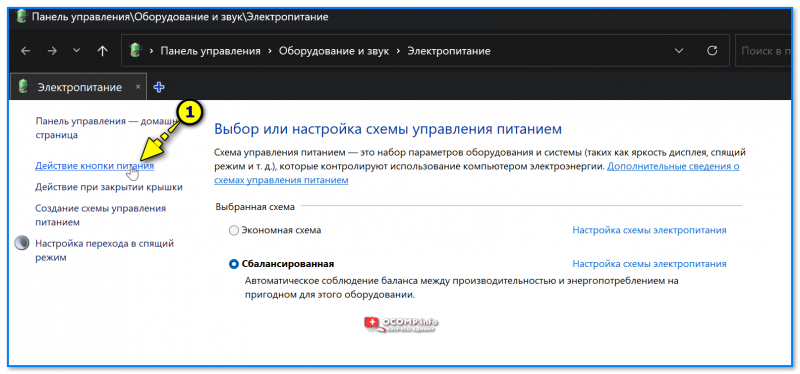

- быстрый запуск: чтобы его откл. — необходимо открыть настройки электропитания (Win+R, и команда powercfg.cpl), затем перейти в «Действие кнопки питания» и снять галочку напротив пункта «Вкл. быстрый запуск» 👇👇(Перезагрузить ПК);

Действие кнопок питания

Откл. быстрый запуск — настройки электропитания Windows

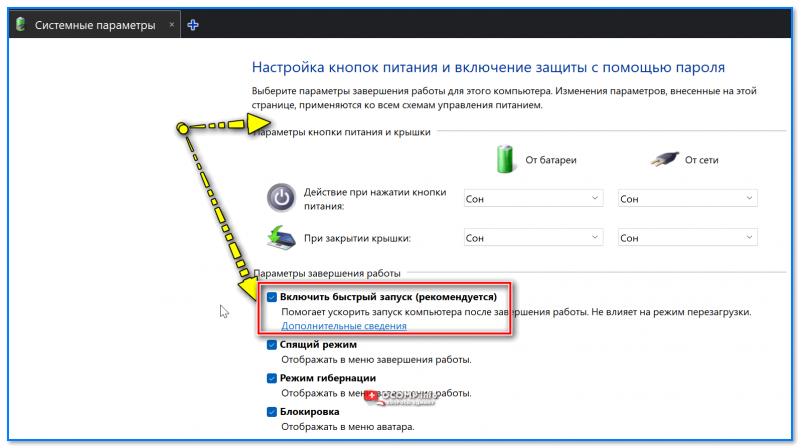

- в параметрах Windows 10 (11) во вкладке «Учетные записи \ варианты входа» можно откл. использование данных для входа при заверш. настройки после перезапуска и обновлений (рекомендуется передвинуть ползунок в режим «Выкл.»);

Учетные записи — варианты входа — исп. мои данные — Windows 11

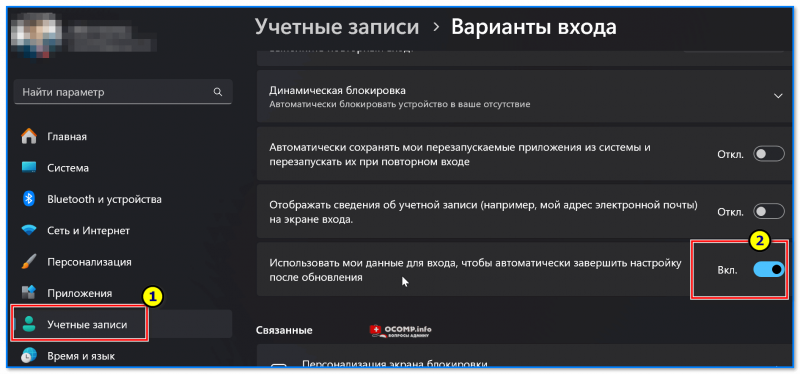

- также рекомендуется пройтись в «Планировщике задач» (Win+R, команда control schedtasks) по всем задачам, и поискать, какие из них работают в текущий момент + какие поставлены на активацию при выкл. компьютера. Затем всё незнакомое и ненужное откл.! Примечание: для откл. задачи — нажмите по ней ПКМ и выберите опцию «Откл.», чтобы у нее поменялось состояние (см. скрин ниже стрелка-1).

Отключаем регулярный запуск всего ненужного — планировщик заданий Windows

*

Четвертое (общие рекомендации)

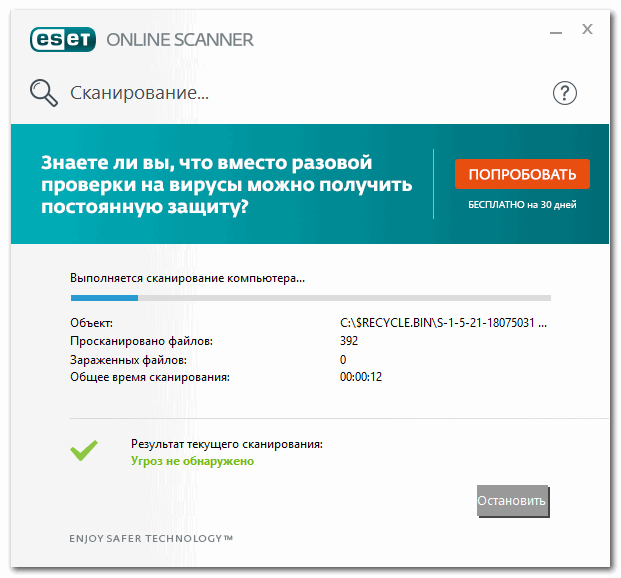

- во-первых, стоило бы проверить свой компьютер антивирусом (это можно быстро сделать с помощью 📌онлайн-сканеров, которые не нужно устанавливать);

Работа сканера ESET’s Free Online Scanner

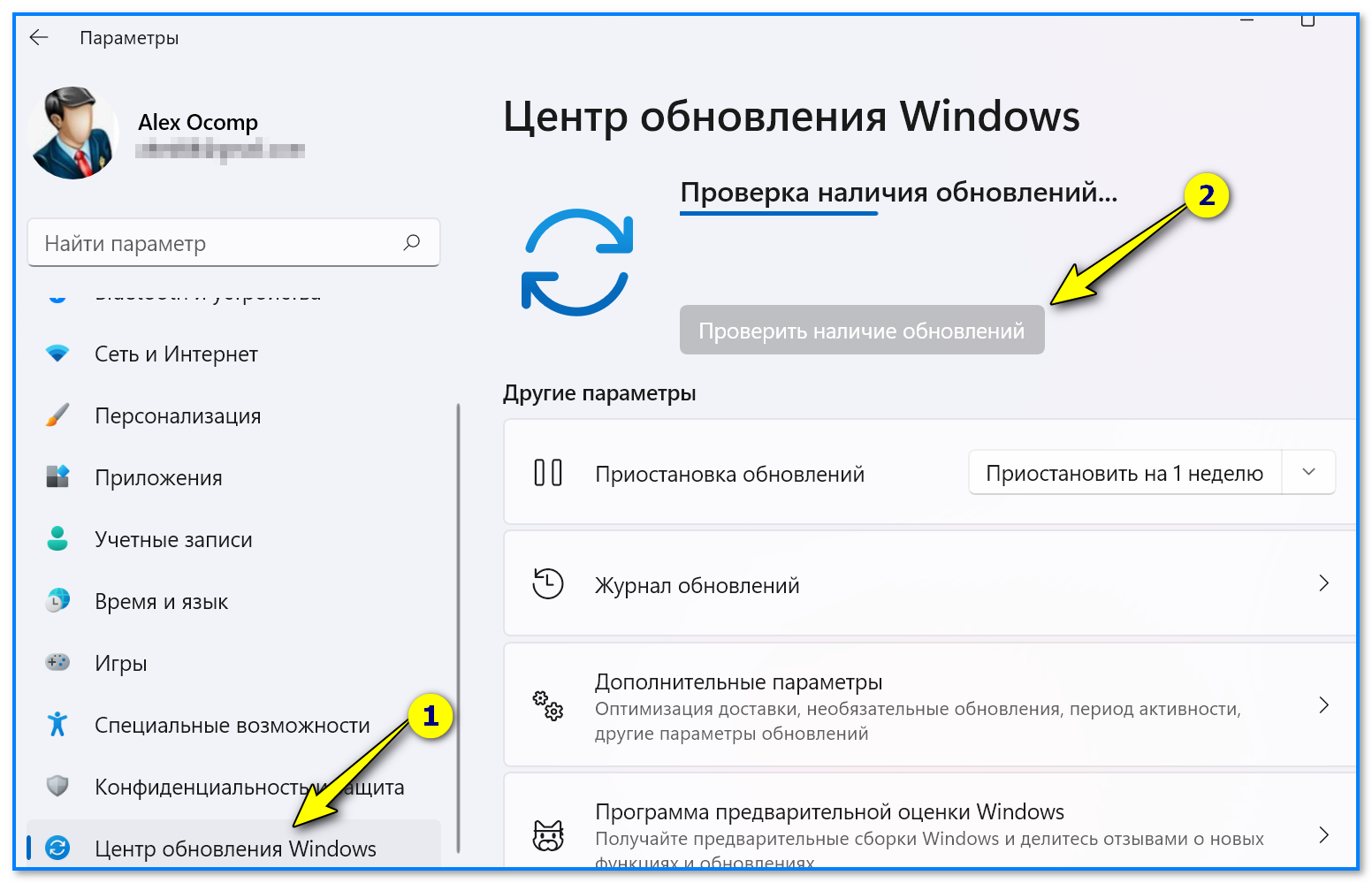

- во-вторых, не лишним было бы проверить обновления (при наличии оных — обновить Windows. 📌В помощь: как обновить Windows до посл. версии);

Центр обновления в Windows 11

- в-третьих, стоит проверить (и восстановить при необходимости) системные файлы в Windows. Как это сделать с помощью SFC, Chkdsk и DISM 📌показывал в этой заметке;

- в-четвертых, если все остальное не помогло — можно попробовать посмотреть 📌точки восстановления. Если среди них есть точка с датой создания при которой все работало штатно — можно попробовать 📌откатить систему к ней.

*

Дополнения и иные решения — приветствуются в комментариях (См. форму для комментирования ниже).

Всем удачи!

👋

-

Home

-

Partition Magic

- What Is “Host Process for Windows Tasks” & Can I Disable It

By Irene |

Last Updated

If you open Task Manager, you may notice a process named “Host Process for Windows Tasks” running in the background. What is Host Process for Windows Tasks? Can I disable it? This post from MiniTool will show you the answers.

When you open Task Manager on your PC, you may find many Host Process for Windows Tasks processes running in the background. What is Host Process for Windows Tasks? Is it a virus? Can I disable it? To learn more information, please keep reading.

What Is Host Process for Windows Tasks

Host Process for Windows Tasks is a core process of Microsoft Windows. In a Windows OS, there are a lot of core processes in Windows that are used to host one to multiple Windows services. And Host Process for Windows Tasks is one of them.

To understand what Host Process for Windows Tasks is, first you should understand that in Task Manager, there are two types of processes: processes that are loaded from Executable files and processes that are loaded from DLL files.

In Windows, a service loaded from an executable (exe) can institute itself as a complete, independent process on the system and it will be listed by its own name in Task Manager. While for a service loaded from a Dynamic Linked Library (DLL) file, it cannot set itself as a full process. And in this case, Host Process for Windows Tasks will act as a host for this kind of services.

In Task Manager, you will see a separate Host Process for Windows Tasks entry running for each DLL-based service or a group of DLL-based services loaded into Windows. If you see many of the same entries, this means that more programs relying on the Host Process for Windows Tasks are currently running on your computer.

You are not able to view what services are attached to each Host Process for Windows Tasks entry in Task Manager. But other tools like Process Explorer, a utility developed by Sysinternals and acquired by Microsoft, allows you to view the full list of Processes.

If you encounter Host Process for Windows Tasks high disk or high CPU issue, you can download one to check the processes involved.

Can I Disable Host Process for Windows Tasks

You shouldn’t remove, disable or stop Host Process for Windows Tasks on your computer. Host Process for Windows Tasks plays an important role in loading DLL-based services onto your system. Disabling Host Process for Windows Tasks may cause a system crash.

So don’t end Host Process for Windows Tasks process in Task Manager, if you find Host Process for Windows Tasks consuming a lot of resources, you can use the Process Explorer to check the full list of processes, find out the responsible program and remove it directly.

Is Host Process for Windows Tasks a Virus

As mentioned before, Host Process for Windows Tasks is a core Windows process. Normally it can’t be a virus. But, it is also possible that a virus may disguise itself as the Host Process for Windows Tasks on your PC.

How to check if the Host Process for Windows Tasks on your PC is the real one?

Well, you can check its file location: open Task Manager, right-click Host Process for Windows Tasks from the list and choose the Open File Location option. If the file is located in the System32 folder and it is named as taskhostw.exe, or taskhost.exe in Windows 7, it is the genuine one.

If the file is located in any other location, it could a virus. At this time, you can perform a virus check as soon as possible.

Conclusion

After reading this post, now you should know what Host Process for Windows Tasks is. Do you have different opinions about Host Process for Windows Tasks? We are glad to have you share it with us.

About The Author

Position: Columnist

Irene joined MiniTool in 2018 and has since become a professional in the areas of disk management and Windows tricks. Irene’s expertise allows her to assist clients with managing their hard drives, optimizing their Windows operating system, and troubleshooting any technical issues that arise.