Пользователи домена Active Directory иногда могут жаловаться на замедление скорости входа в систему из-за долгого применения групповых политик. С точки зрения пользователя этом выглядит как долгая загрузка компьютера, когда он несколько минут на этапе Применение параметров компьютера / пользователя. В этой статье мы рассмотрим, как определить, как долго применятся настройки GPO на компьютере, и как выявить какие параметры политик вызывают большие задержки при применении.

Содержание:

- Вывести подробных сообщений на экране загрузки Windows

- Узнать общее время применения групповых политик на компьютере

- Время обработки (применения) параметров Group Policy Preferences в отчете GPResult

- Блокирование наследования групповой политик

- Включить расширенный лог клиента Group Policy (GPSVC)

- Отладочные журналы Group Policy Preferences

- Обнаружение медленных подключений GPO

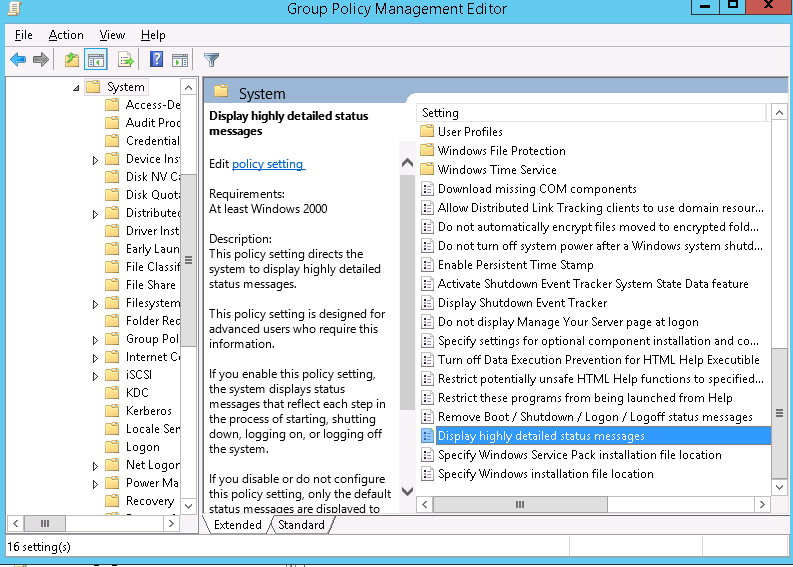

Вывести подробных сообщений на экране загрузки Windows

На экране загрузки Windows можно вывести расширенную статусную информацию, которая позволяет точно определить на каком этапе загрузки наблюдается наибольшая задержка. Это режим можно включить с помощью параметра групповой политики Display highly detailed status messages в разделе Computer Configuration -> Policies -> System.

Можно включить этот режим расширенного вывода через реестр:

REG Add "HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System\" /V "verbosestatus" /T REG_DWORD /D 1 /F

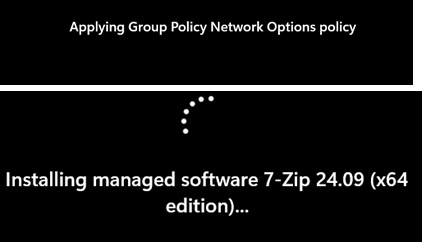

Теперь при загрузке компьютера на экран будет выводится в том числе информация о применяемых компонентах GPO.

Applying Group Policy Network Options policy Applying Group Policy Local Users and Groups policy

На скриншоте ниже видно, что групповая политика используется для установки программы из MSI пакета на компьютер пользователя. Это действительно может занимать длительное время при первичной установке.

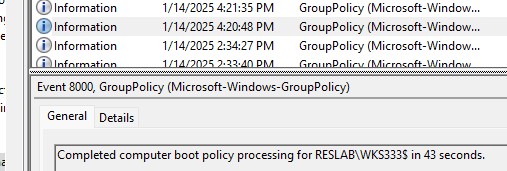

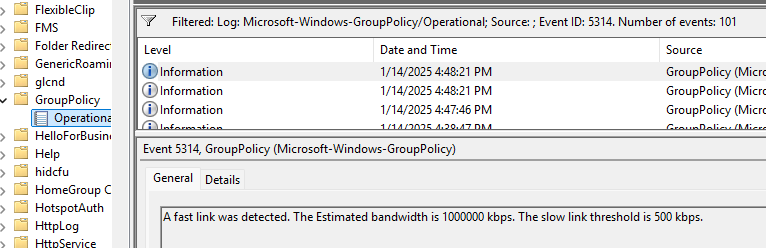

Узнать общее время применения групповых политик на компьютере

Чтобы понять, как долго применялись (обрабатывались) настройки GPO на компьютере, откройте журнал событий EventViewer

В консоли

eventvwr.msc

перейдите в раздел Applications and Services Logs– Microsoft – Windows – Group Policy – Operational. Отфильтруйте журнал по следующим Event ID:

- 8000 – событие завершения обработки политик компьютера

- 8001 – завершение обработки политик входа пользователя

В описании таких событии будет содержаться время, затраченное на обработку данного раздела GPO:

Завершена обработка политики загрузки компьютера для CORP\pc212333$ за 28 с. Completed computer boot policy processing for RESLAB\WKS333$ in 43 seconds.

В событиях 8006 и 8007 содержится информация о времени применения политик при из фоновом обновлении GPO.

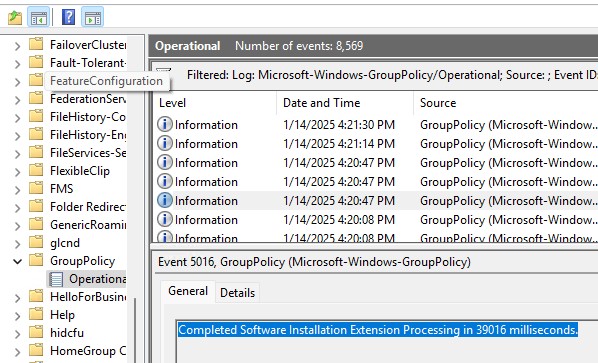

В событиях с кодами 4016 и 5016 содержится информация о времени начале и завершении обработки клиентских расширений GPO (CSE, Client-Side Extensions). Как правило это события обработки отдельных компонентов предпочтений групповых политик (Group Policy Preferences, GPP), таких как политики подключения сетевых дисков, создания заданий планировщика, добавления в локальные группы и т.д. В описании таких событий будет указано название CSE и время применения настроек политик этого раздела:

Завершена обработка расширения Group Policy Local Users and Groups за 1357 мс. Completed Software Installation Extension Processing in 39016 milliseconds.

alert type=’warning’]Событие 5312 содержит список применённых политик, а в событии 5317 есть список отфильтрованных GPO. [/alert]

Время обработки (применения) параметров Group Policy Preferences в отчете GPResult

Сформируйте HTML отчет gpresult, который будет содержать подробную информацию о результирующих настройках групповых политик на компьютере:

gpresult /h c:\ps\gpreport.html

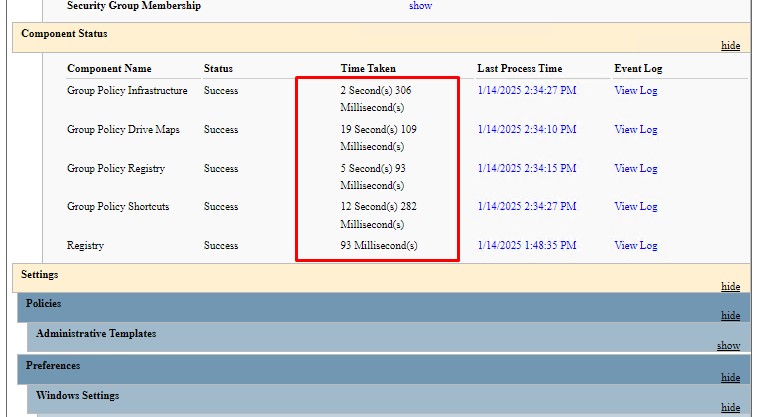

Помимо информации о примененных настройках GPO в секции Component Status (доступна как в Computer, так и User секции GPO) будет указано время применения различных компонентов Group Policy Preferences.

Для каждого используемого компонента предпочтения групповых политик (включает GPO для настройки реестра, создания ярлыков и т.д.) указано суммарное время применения.

В нашем случае видно, что политика подключения сетевого диска (Group Policy Drive Maps) применялась 19 секунд (что довольно много). Чтобы узнать возможные причины долгого применения, щелкните по кнопке View Log.

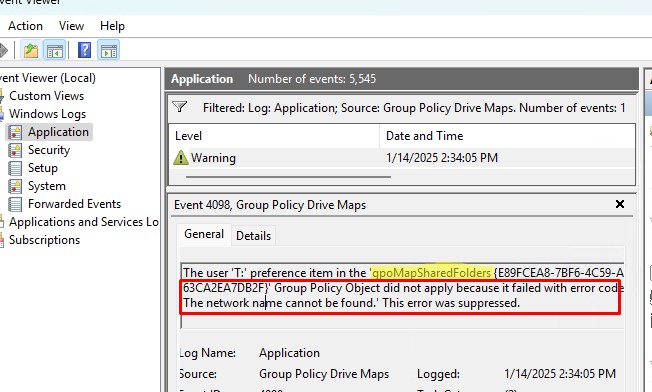

Также откройте журнал Event Viewer -> Applications и отфильтруйте события по источнику Group Policy Drive Maps. В этом примере причина долгой обработки политики в том, что в настройках одного из подключаемых сетевых дисков указано несуществующее/недоступное имя. Если таких дисков несколько, то таймаут для каждого из них будет около 20 секунд, что существенно увеличит суммарное время загрузки компьютера. Проверьте доступность сетевого пути, и отредактируйте указанную GPO, удалив подключение сетевого диска или изменив UNC путь.

Блокирование наследования групповой политик

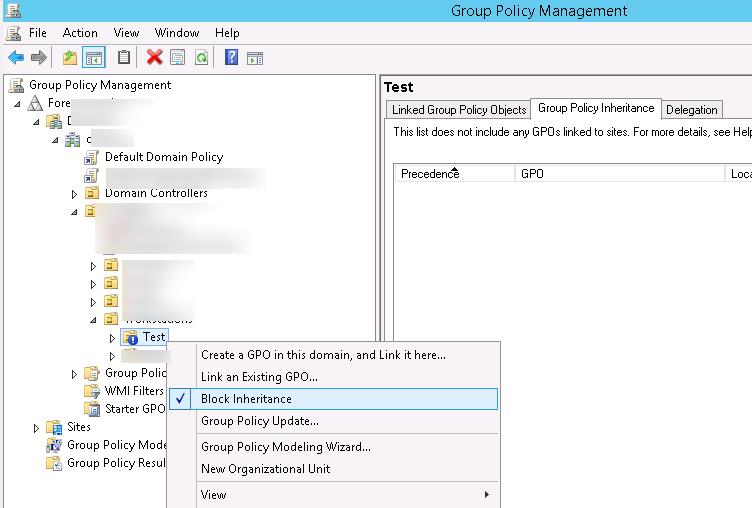

Чтобы убедиться, что проблема связана именно с доменными GPO, создайте в домене отдельную OU, перенесите в нее проблемный компьютер и с помощью консоли Group Policy Management Console (GPMC.msc) включите блокирование наследование политик для данного контейнера (Block Inheritance). Таким образом на компьютер перестанут действовать все доменные политики (исключение — политики, для которых включен режим Enforced).

Перезагрузите компьютер и проверьте, сохранилась ли проблема с долгим применением GPO. Если сохранилась, вероятнее всего проблема с самим компьютером или локальными политиками (попробуйте их сбросить на дефолтные).

Включить расширенный лог клиента Group Policy (GPSVC)

Для получения детального лога применения GPO можно включить отладочный журнал службы Group Policy Client Service (GPSVC). Для этого нужно создать папку usermode и параметр реестра GPSvcDebugLevel:

md %windir%\debug\usermode

REG ADD "HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Diagnostics" /v GPSvcDebugLevel /t REG_DWORD /d 0x00030002 /f

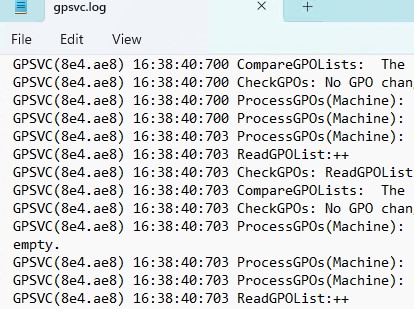

После перезагрузки, служба Group Policy Client будет записывать все события обработки политик в файл gpsvc.log (

%WINDIR%\debug\UserMode\gpsvc.log

).

Откройте лог файл, найдите события вызвавшие большие задержки и проанализируйте, могут ли они повлиять на долгую загрузку компьютера при применении политик.

Чтобы отключить журнала отладки GPSVC, измените значение GPSvcDebugLevel на 0.

Отладочные журналы Group Policy Preferences

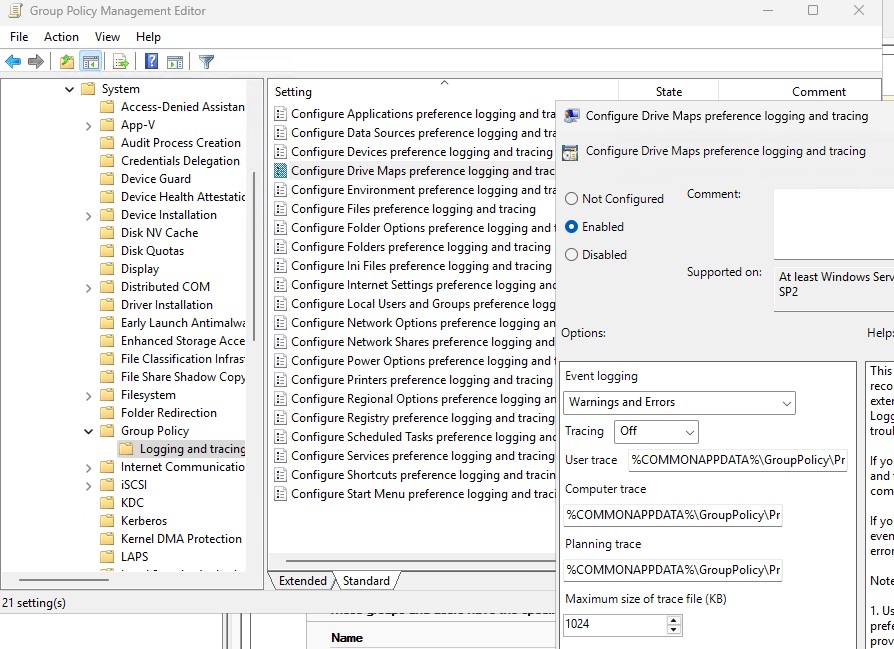

Расширения Group Policy Preferences также могут вести подробные лог загрузки каждого компонента CSE (Client-Side Extensions). Отладочные журналы CSE можно включить в разделе GPO: Computer Configuration -> Policies -> Administrative Templates -> System ->Group Policy -> Logging and tracing.

Можно включить лог для каждого компонента GPP отдельно. В настройках политики можно указать тип событий, записываемых в журнал (Informational, Errors, Warnings или все), максимальный размер журнала и местоположение лога. По умолчанию это:

- Лог пользовательских политик:

%SYSTEMDRIVE%\ProgramData\GroupPolicy\Preference\Trace\User.log - Лог политик компьютера:

%SYSTEMDRIVE%\ProgramData\GroupPolicy\Preference\Trace\Computer.log

После сбора логов нужно проанализировать их на ошибки, а также попытаться найти соседние события, время между которыми отличается на несколько минут.

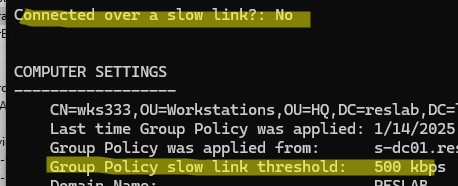

Обнаружение медленных подключений GPO

По умолчанию на компьютерах AD используется режим обнаружения медленного канала подключения к контроллеру домена. Идея в том, что, если клиент обнаружил что скорость подключения к контроллеру домена недостаточна (клиент подключен по медленному каналу связи или через VPN), клиент будет игнорировать применение некоторых расширений GPO.

По умолчанию канал считается медленным, если его пропускная способность менее 500 кбит/с.

Проверить, какой тип подключения к AD (быстрый или медленный) определил клиент и текущий порог можно в отчете

gpresult /r

:

Connected over a slow link?: No Group Policy slow link threshold: 500 kbps

Или в событии с EventID 5314:

A fast link was detected. The Estimated bandwidth is 1000000 kbps. The slow link threshold is 500 kbps.

Если компьютер обнаружил, что он работает через медленное подключение, расширения GPP которые требуют высокой пропускной способности (CSE установки программ, запуск скриптов и т.д.) не будут применены.

На медленных каналах применяются только настройки из Administrative Templates и Security Settings.

Пороговое значение может быть увеличено с помощью параметра GPO Configure Group Policy slow link detection (Computer Configuration -> Administrative Templates -> System -> Group Policy). Если администратор увеличил этот лимит (или отключил, задав 0), некоторые клиенты на медленных каналах начнут применять настройки групповых политик, которые могут занять длительное время.

Итак, в этой статье мы рассмотрели основные способы диагностики проблем долгого применения групповых политик на компьютерах домена. На самом деле есть еще множество причин, которые могут вызывать медленную обработку GPO:

- Некорректность конфигурации сайтов AD

- Сложный WMI фильтры и LDAP запросы в политиках или скриптах

- Медленные (плохо оптимизированные) логон скрипты (по умолчанию логон скрипты выполняются асинхронно)

- Тяжелые пакеты установщиков в GPO

- И т.д.

— заходим в безопасный режим (нажимаем F8 при загрузке системы); — заходим в реестр (regedit в поле поиска);

— заходим по пути HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\HTTP;

— в меню Правка выберите пункт «Создать», а затем — Мультистроковый параметр;

— введите DependOnService и нажмите клавишу ВВОД;

— щелкните правой кнопкой мыши параметр DependOnService и выберите команду «Изменить»;

— введите в поле Значение строку CRYPTSVC и нажмите кнопку «OK»;

— закройте редактор реестра;

— перезагрузите компьютер. В результате проделанных процедур шаг «Applying computer settings…»\»Применение параметров компьютера» загружается в доли секунд.

Я очень надеюсь, моя статья помогла Вам! Просьба поделиться ссылкой с друзьями:

Как использовать OAuth2 со Spring Security в Java

Javaican 14.05.2025

Протокол OAuth2 часто путают с механизмами аутентификации, хотя по сути это протокол авторизации. Представьте, что вместо передачи ключей от всего дома вашему другу, который пришёл полить цветы, вы. . .

Анализ текста на Python с NLTK и Spacy

AI_Generated 14.05.2025

NLTK, старожил в мире обработки естественного языка на Python, содержит богатейшую коллекцию алгоритмов и готовых моделей. Эта библиотека отлично подходит для образовательных целей и. . .

Реализация DI в PHP

Jason-Webb 13.05.2025

Когда я начинал писать свой первый крупный PHP-проект, моя архитектура напоминала запутаный клубок спагетти. Классы создавали другие классы внутри себя, зависимости жостко прописывались в коде, а о. . .

Обработка изображений в реальном времени на C# с OpenCV

stackOverflow 13.05.2025

Объединение библиотеки компьютерного зрения OpenCV с современным языком программирования C# создаёт симбиоз, который открывает доступ к впечатляющему набору возможностей. Ключевое преимущество этого. . .

POCO, ACE, Loki и другие продвинутые C++ библиотеки

NullReferenced 13.05.2025

В C++ разработки существует такое обилие библиотек, что порой кажется, будто ты заблудился в дремучем лесу. И среди этого многообразия POCO (Portable Components) – как маяк для тех, кто ищет. . .

Паттерны проектирования GoF на C#

UnmanagedCoder 13.05.2025

Вы наверняка сталкивались с ситуациями, когда код разрастается до неприличных размеров, а его поддержка становится настоящим испытанием. Именно в такие моменты на помощь приходят паттерны Gang of. . .

Создаем CLI приложение на Python с Prompt Toolkit

py-thonny 13.05.2025

Современные командные интерфейсы давно перестали быть черно-белыми текстовыми программами, которые многие помнят по старым операционным системам. CLI сегодня – это мощные, интуитивные и даже. . .

Конвейеры ETL с Apache Airflow и Python

AI_Generated 13.05.2025

ETL-конвейеры – это набор процессов, отвечающих за извлечение данных из различных источников (Extract), их преобразование в нужный формат (Transform) и загрузку в целевое хранилище (Load). . . .

Выполнение асинхронных задач в Python с asyncio

py-thonny 12.05.2025

Современный мир программирования похож на оживлённый мегаполис – тысячи процессов одновременно требуют внимания, ресурсов и времени. В этих джунглях операций возникают ситуации, когда программа. . .

Работа с gRPC сервисами на C#

UnmanagedCoder 12.05.2025

gRPC (Google Remote Procedure Call) — открытый высокопроизводительный RPC-фреймворк, изначально разработанный компанией Google. Он отличается от традиционых REST-сервисов как минимум тем, что. . .

Настроил ещё один сервер, ввёл его как ещё один контроллер домена, сам он в другой подсети, соединял с основным через wireguard.

После установок программ и т.д. нужно было перезагрузиться. Перезагрузился, бесконечное применение параметров компьютера (ждал час утром, без результата)

В журнале из красных записей: 4557 Ошибка при динамической регистрации записи DNS

и 10 000 Не удается запустить сервер DCOM при попытке запуска sestem32/vdsldr.exe -Embedding

потыкал палкой в обе проблемы, но не указано нигде что они могут препятствовать загрузке, безуспешно, пока что.

В безопасном режиме, очевидно, грузится. Куда ещё посмотреть? Голова кипит, время тикает, накидайте вариантов, пожалуйста.

Да, ещё удалял последние обновления из-под восстановления системы, безезультатно. Sfc /scannow ничего не находит, dkim сканирование ошибок не выявило

Твою ж… виндоус. Да.

Ткнул последнюю удачную конфигурацию и он загрузился.

Ладно, всё равно подскажите, может кто на опыте — эти ошибки и правда критичны, или дело было вообще в чём-то неведомом?

Может где-то можно посмотреть разницу конфигураций, или какие исправления были применены?

После загрузки слетел диск-о(софт от мэил ру который монтирует облачный диск при загрузке). Использовал чтобы перекинуть файлы с другого сервера. Есть шансы, что он виноват был, так как софтина которая не запускалась в ошибке 4557 называется «vdsldr.exe», а это загрузчик виртуального диска…

но инфа не 100%, но смотрю на него теперь ооочень косо.

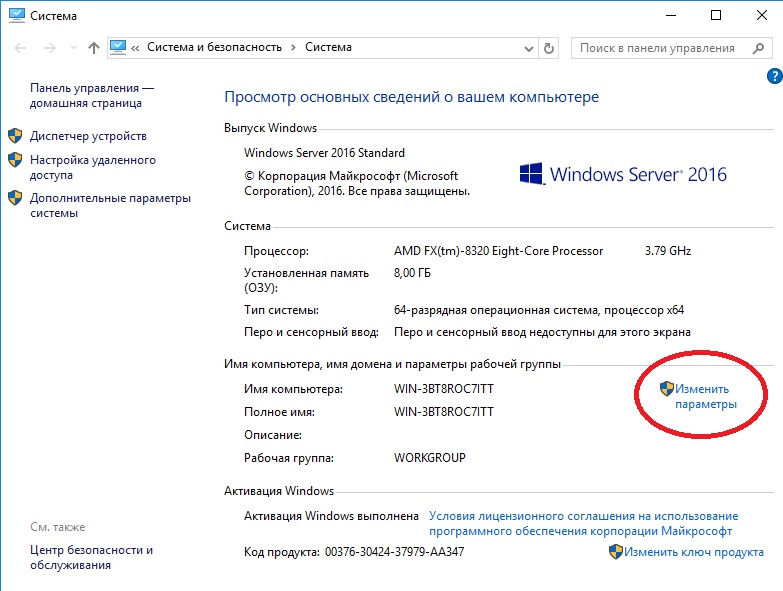

В данной статье мы рассмотрим базовые настройки Windows Server 2016, которые осуществляются сразу после установки системы и которые обычно обязательные к использованию. Как установить Windows Server 2016 можете ознакомиться в нашей прошлой статье.

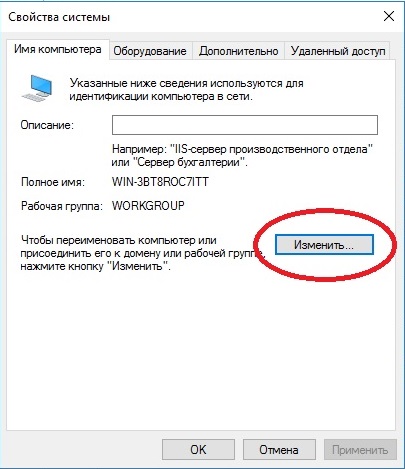

Итак, приступим. Для начала нам нужно задать имя нашему серверу, для этого заходим в свойства системы => изменить параметры => изменить. Задаем «Имя компьютера», и если нужно, то имя рабочей группы. После изменения параметров нужно перезагрузиться.

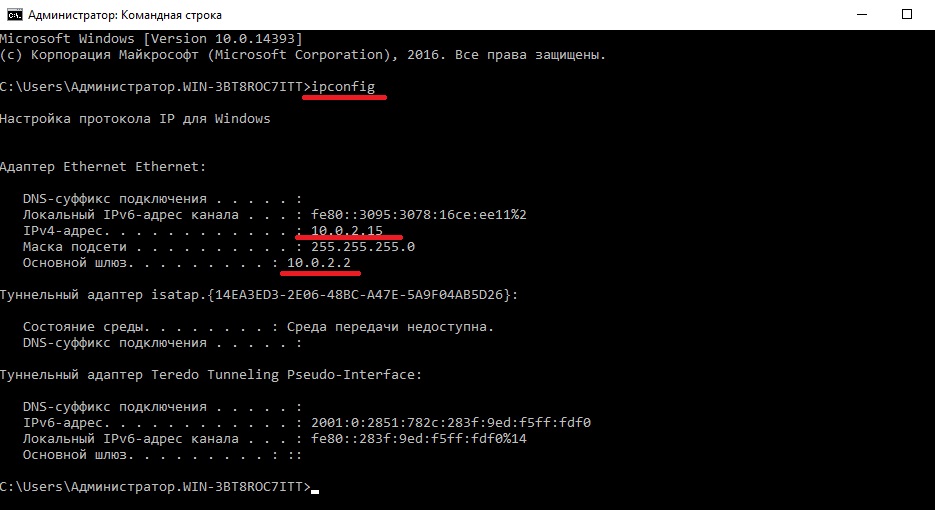

После нам нужно задать сетевые настройки. Если у Вас сервер подключен к маршрутизатору, то задаем IP шлюза, вводим статический адрес, это обязательно для сервера и маску подсети. Информацию об IP адресах в Вашей локальной сети можно посмотреть через командную строку командной «ipconfig». Ниже на скриншотах указаны примеры, у Вас IP адреса будут отличаться.

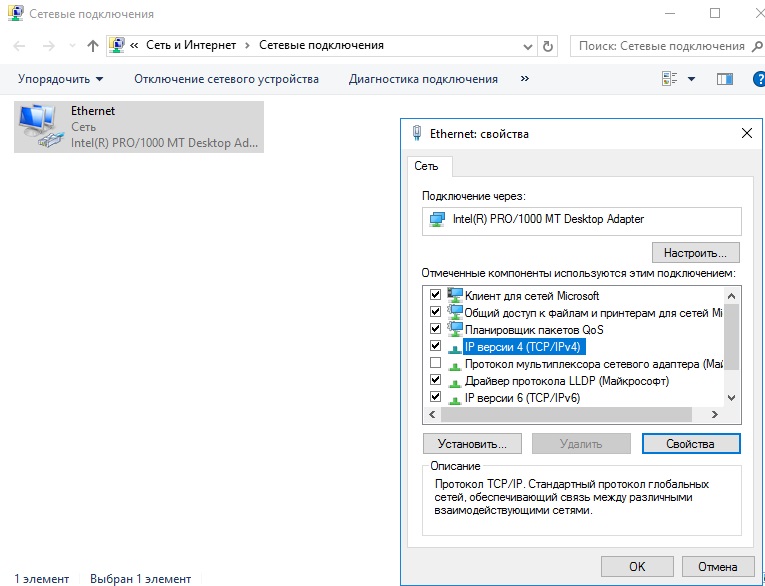

Заходим в настройки сетевых подключений:

Заходим в свойства пункта IPv4.

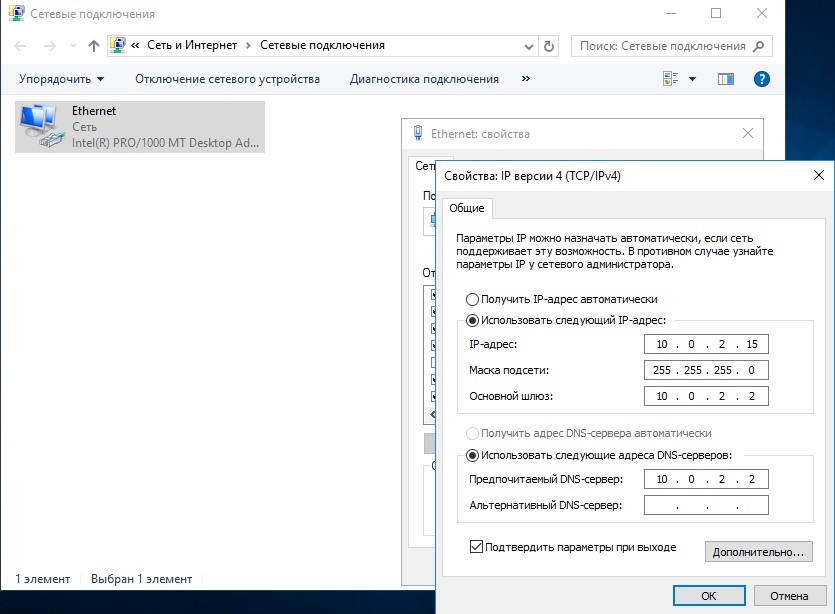

И вводим задаем здесь статические IP адреса. После ставим галку «Подтвердить параметры при выходи», тем самым сохраняя настройки.

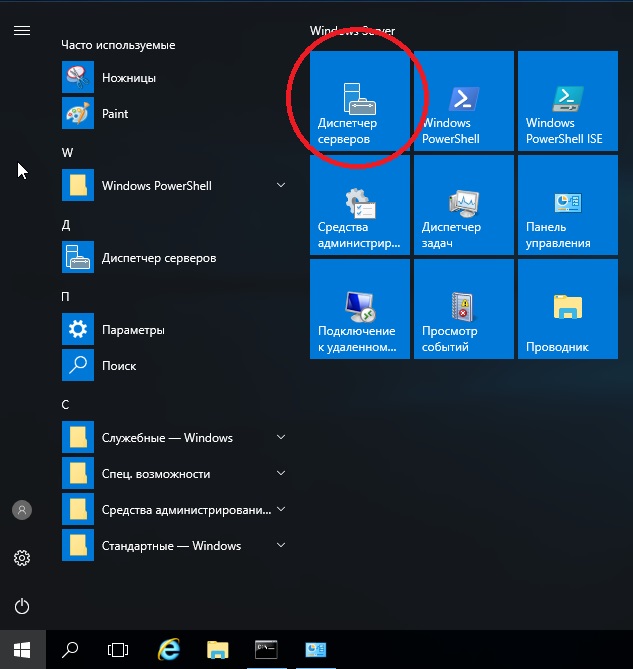

Перейдем наконец к самым главным настройкам, к Active Directory. Меню «Пуск» => Диспетчер серверов.

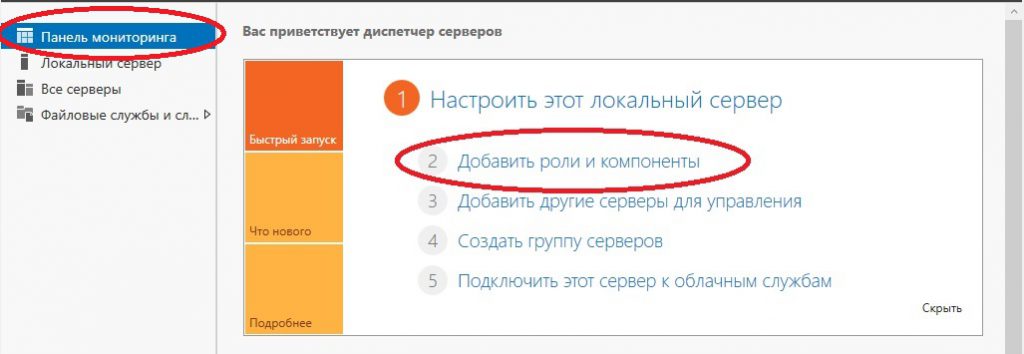

В панели мониторинга => Добавить роли и компоненты.

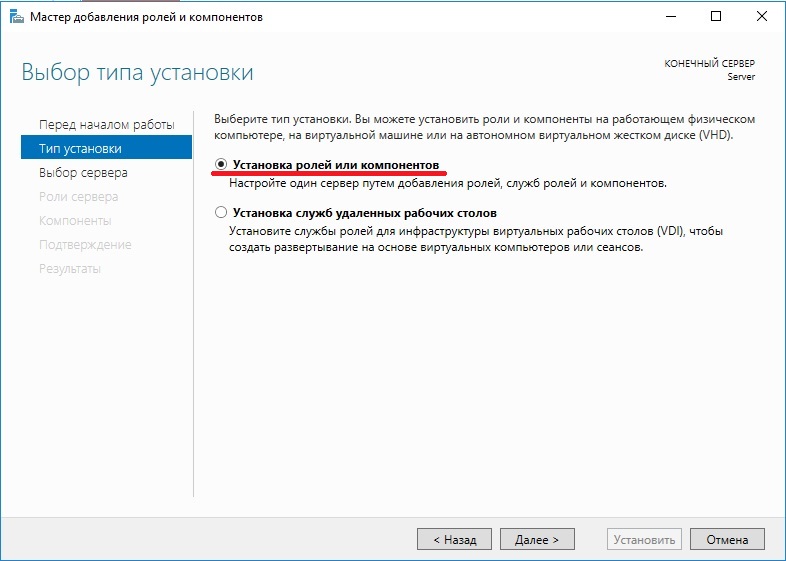

В типе установки выбираем «Установка ролей или компонентов».

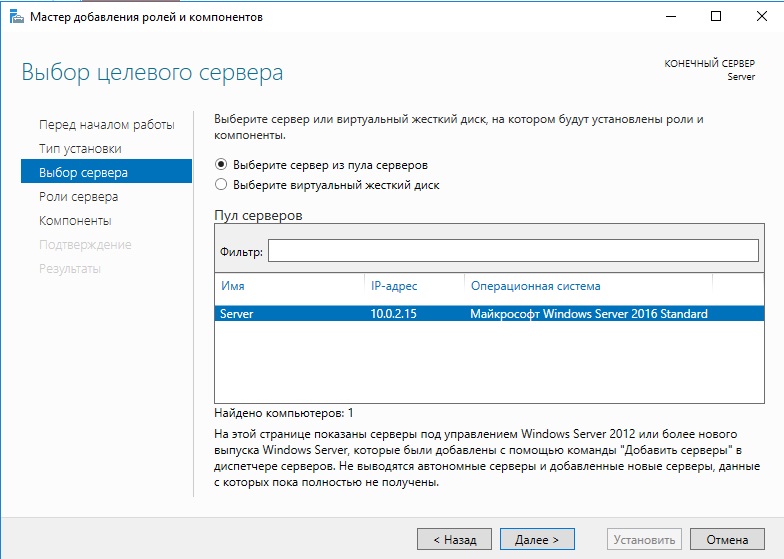

Выбираем нужный сервер в пуле, он будет с именем, который Вы назначили по инструкции выше.

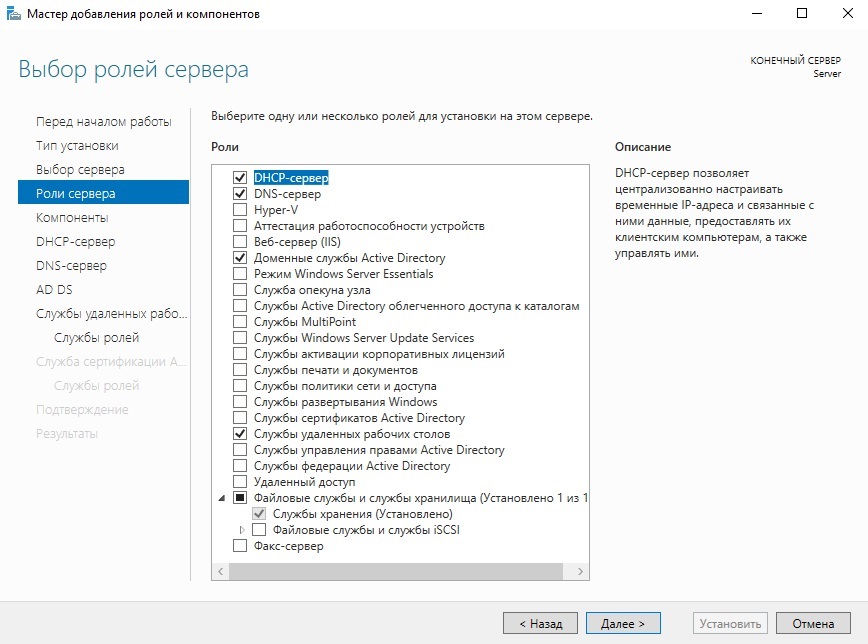

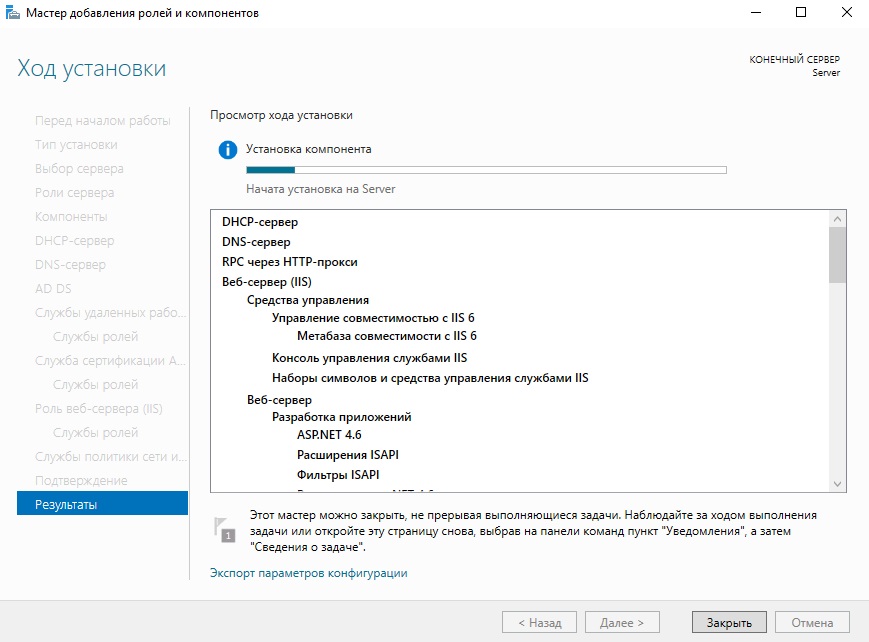

В ролях сервера мы выбираем следующие стандартные роли. Вы можете выбрать что-то еще, если Вам необходимо под Ваши задачи.

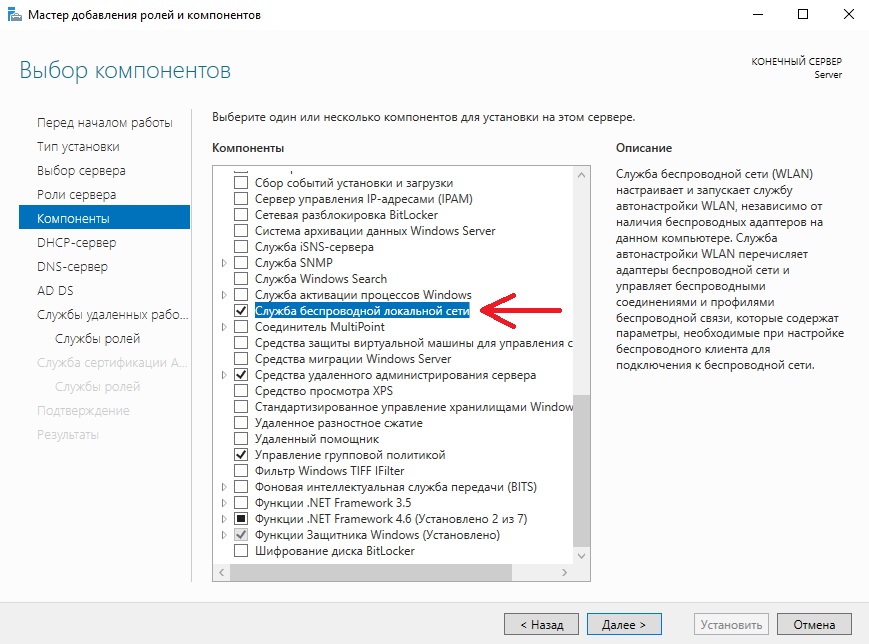

В компонентах оставляем по стандарту следующие пункты. Мы рекомендуем вам дополнительно установить «Службу беспроводной локальной сети», т.к без этой службы на сервер нельзя будет поставить Wi-Fi адаптер и производить настройку беспроводной сети.

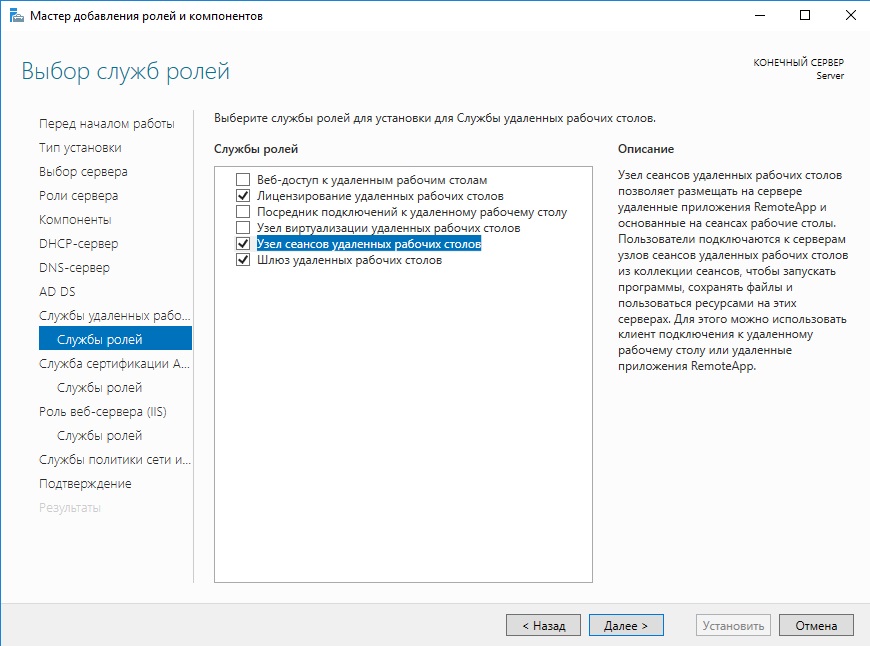

В службе ролей мы выбираем следующие пункты. Далее в инструкции мы будем лицензировать терминальный сервер.

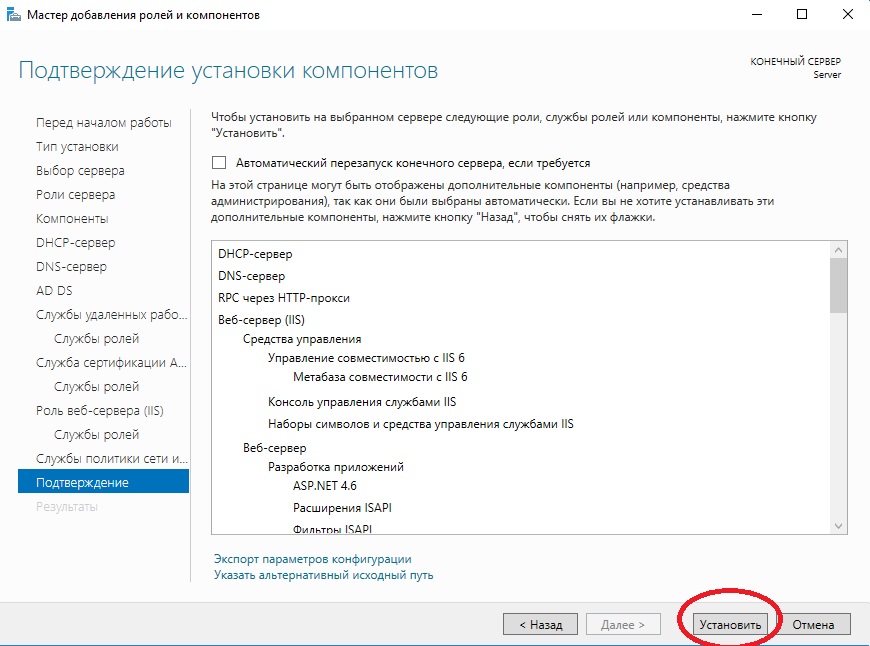

Далее оставляем все по стандарту (если Вам не нужно самим, что-то дополнительно установить). Доходим до пункта «Подтверждение» и устанавливаем.

После установки служб нужно перезагрузиться.

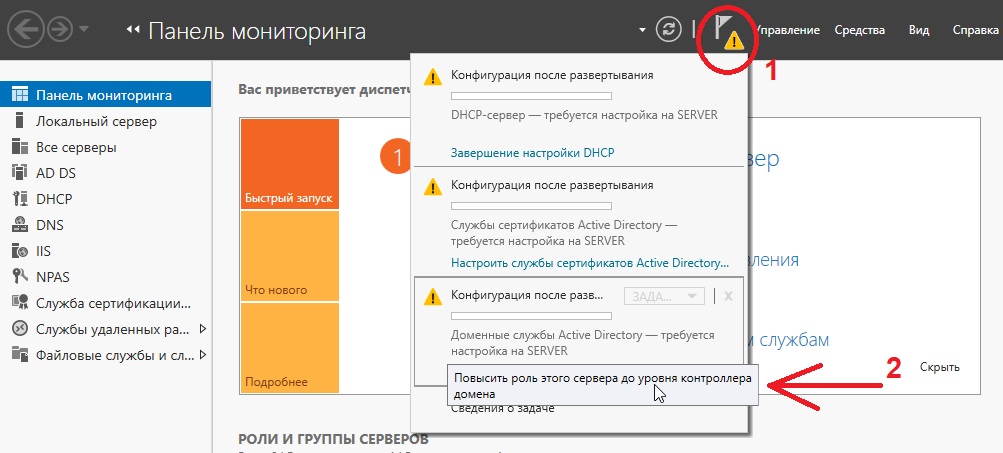

Приступаем к настройкам DNS. В Active Directory нажимаем на флажок справа на верху и после заходим в настройки повышения роли этого сервера до контроллера домена.

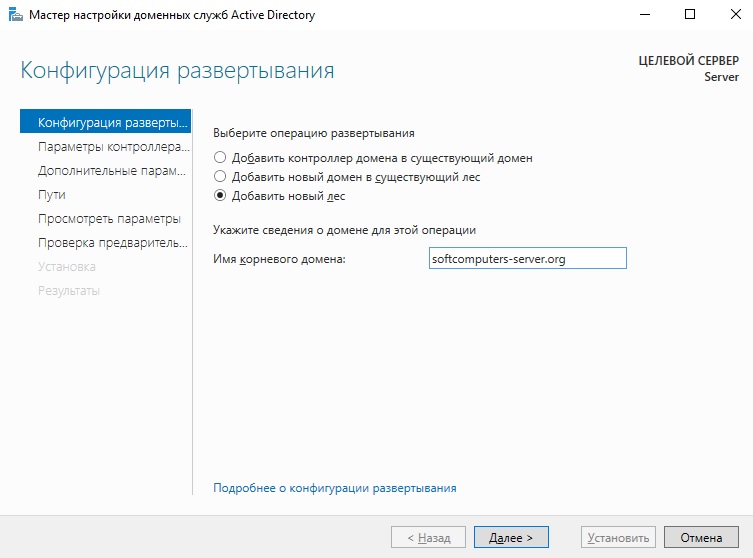

Выбираем пункт «Добавить новый лес» и придумываем имя Вашему домену. На нашем примере это будет «softcomputers».

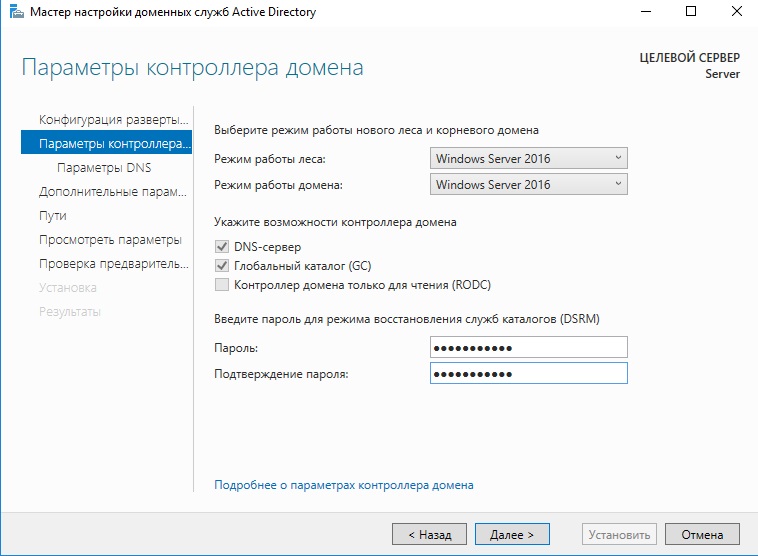

Настройки оставляем по стандарту. Вы должны только придумать пароль для Вашего домена.

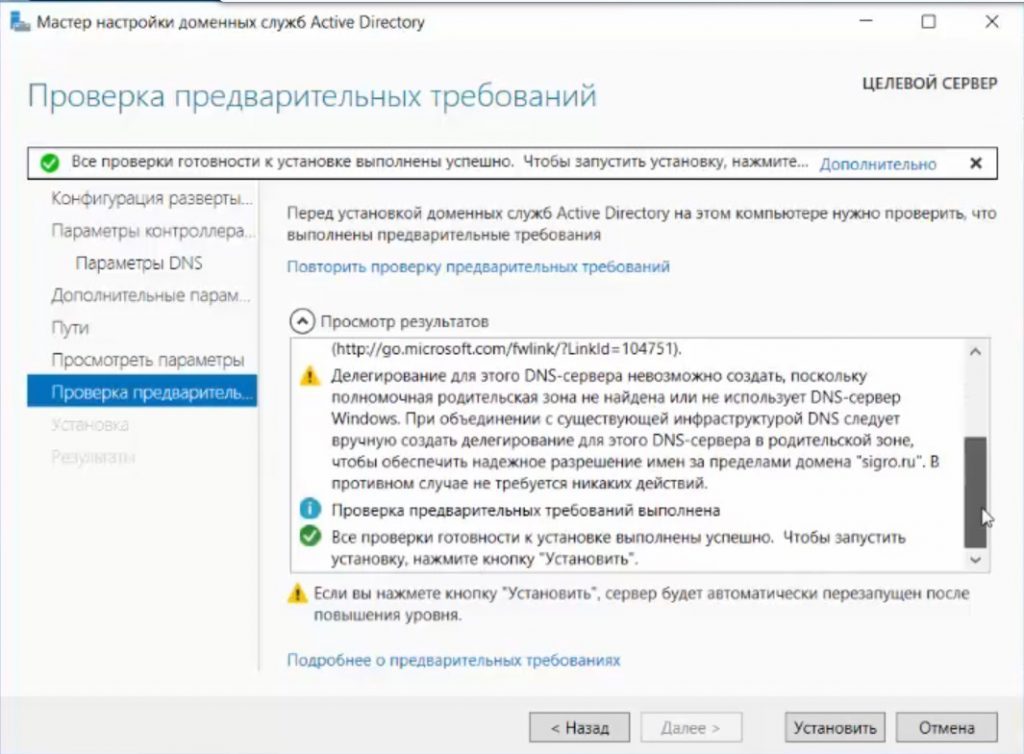

Проходим проверку. Если вы все сделали правильно, то должно установиться все корректно

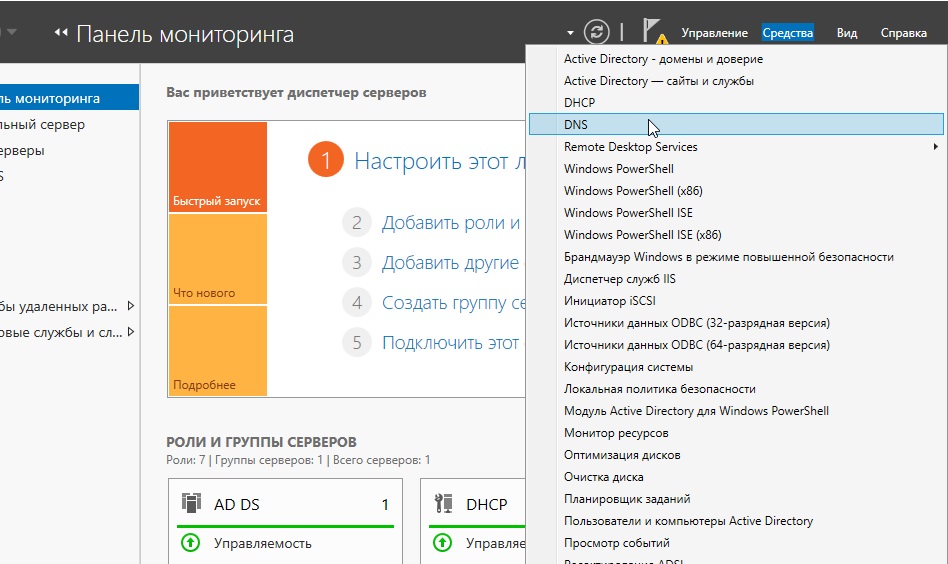

После установки и перезагрузки заходим в меню «Средства» => DNS.

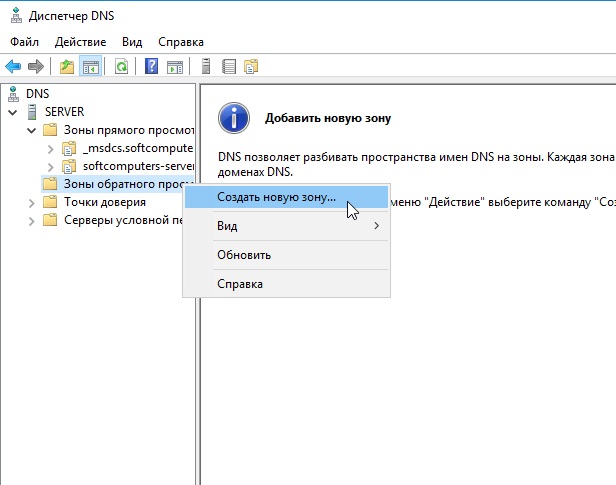

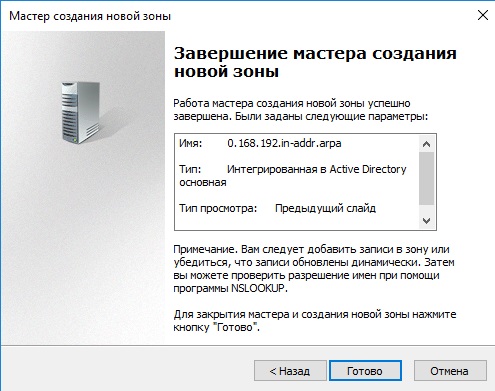

Раскрываем древо DNS => «Имя вашего сервера» => Зоны прямого просмотра => Зоны обратного просмотра => Правой кнопкой мыши на данный пункт и «Создать новую зону».

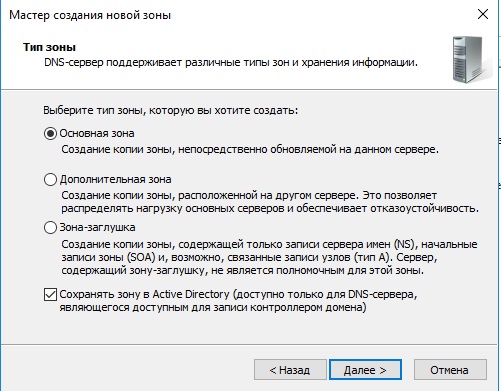

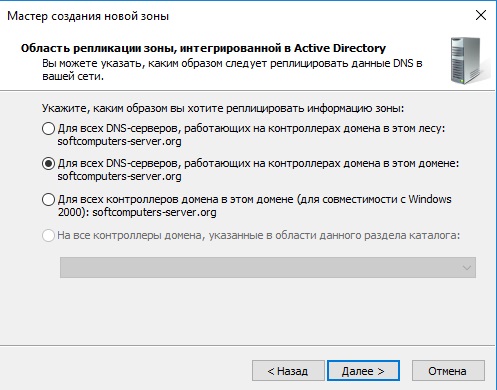

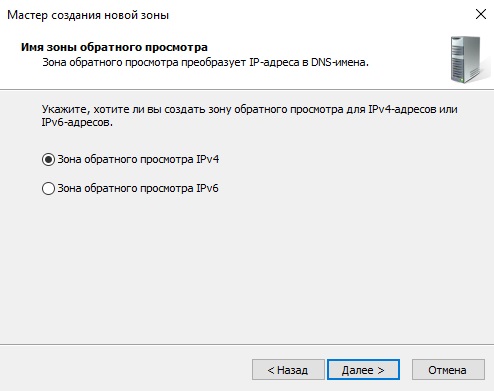

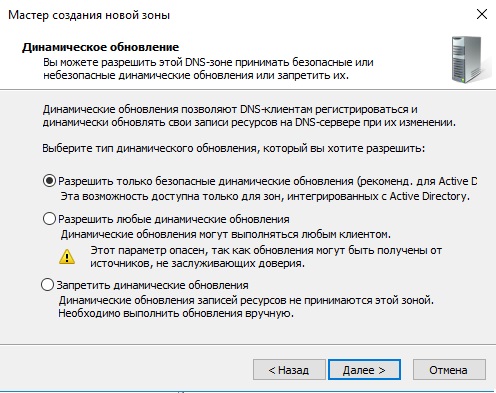

Выбираем «Основная зона» и далее по скриншотам ниже.

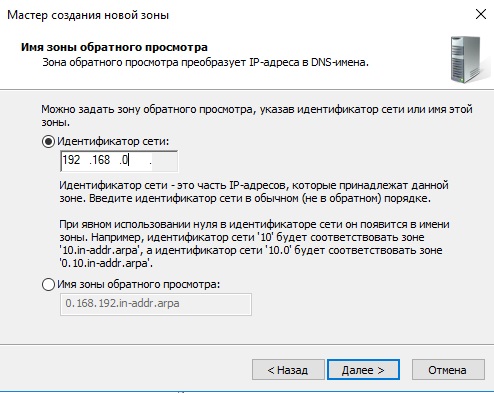

На этом пункте выбираете диапазон Вашей локальной сети. У нас на примере она будет 192.168.0. у Вас она может будет своя (см. cmd => ipconfig).

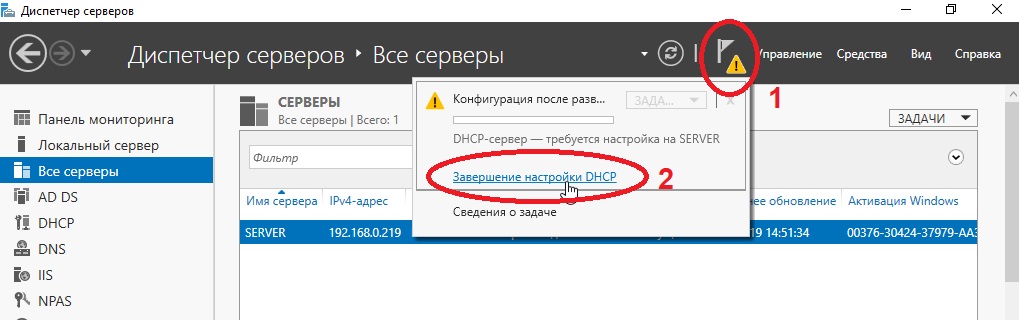

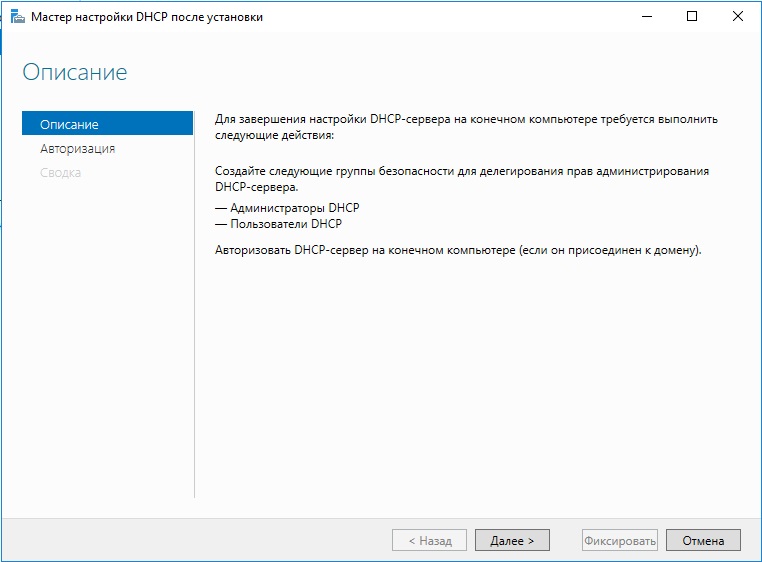

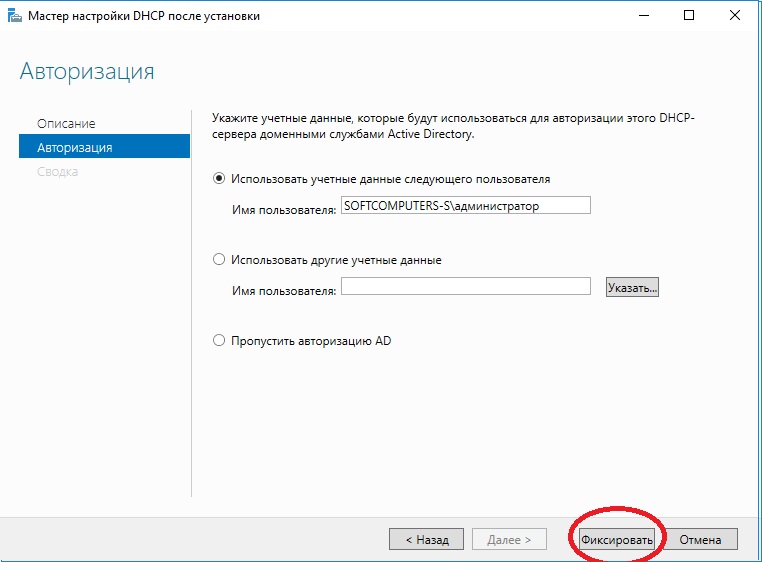

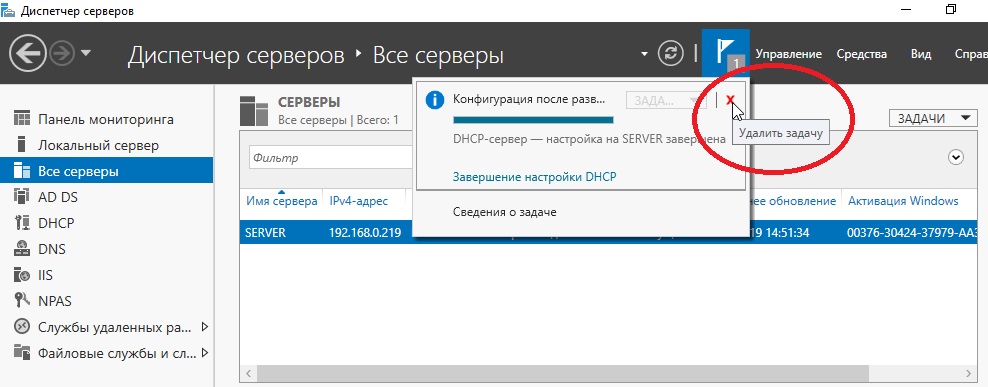

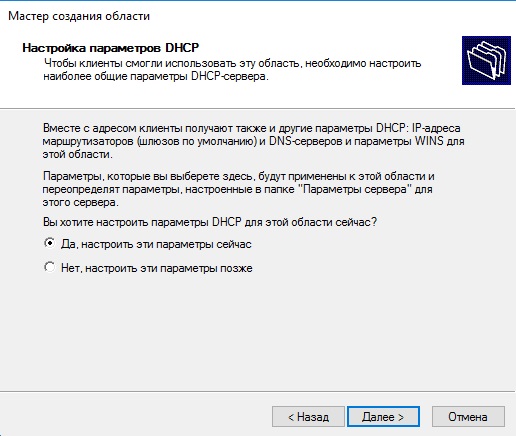

На этом настройки DNS закончены. Приступим к настройкам DHCP. Так же заходим в Active Directory и во флажке справа на верху выбираем соответствующую настройку.

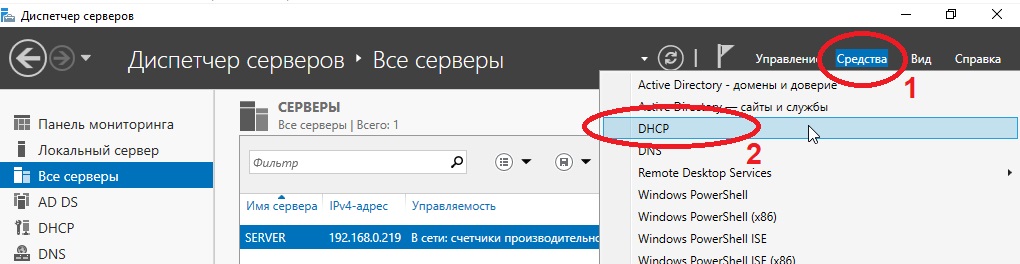

После создания DHCP переходим в меню средства => DHCP для его настройки.

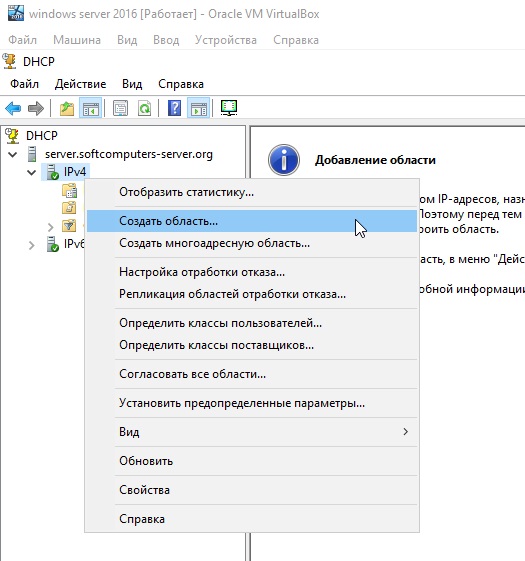

В древе DHCP => Ваш сервер => IPv4 => Правой кнопкой мыши => Создать область.

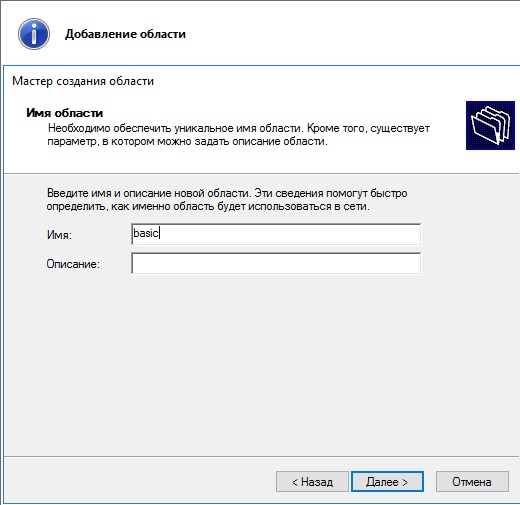

Задаем имя новой области, у нас это будет «basic».

Далее будет меню для исключения диапазона, если нужно исключить что-то можете сделать в этом меню, если не нужно, то пропускаете.

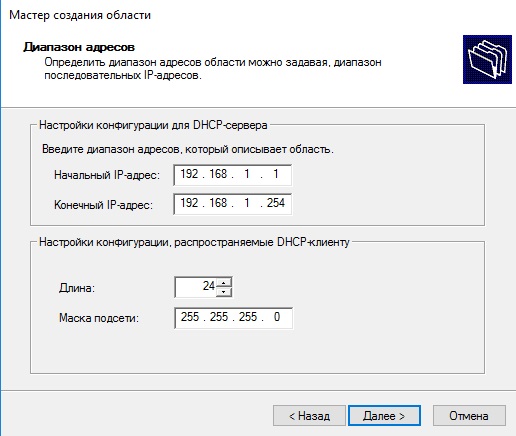

Далее создаем новый диапазон IP адресов, который будет раздавать сервер в локальную сеть. У нас на примере это новый диапазон 192.168.1

Вы можете создать любой другой диапазон на свое усмотрение.

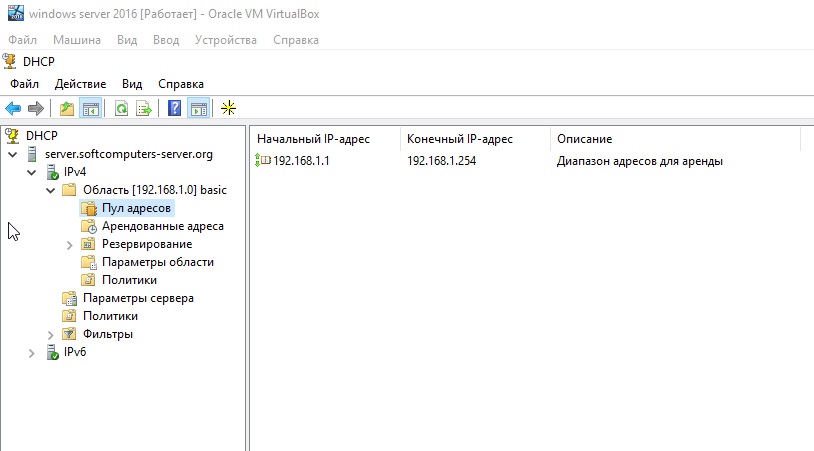

Далее в древе DHCP => Имя сервера => Область => Пул адресов — будет создан новый диапазон.

Дальше по списку настроек перейдем к созданию терминального сервера и его лицензирования. Это нужно для того, чтобы пользователи могли подключаться по RDP к серверу по своей учетной записи. (Учетную запись для пользователей будем рассматривать в этой инструкции ниже).

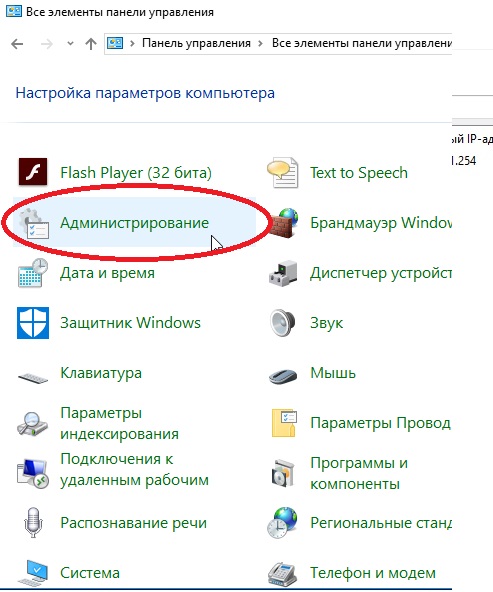

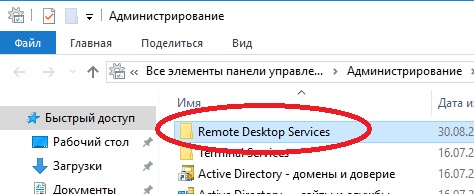

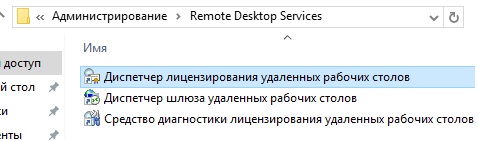

Переходим в «Панель управления» => Администрирование => Remote Desktop Services => Диспетчер лицензирования удаленных рабочих столов.

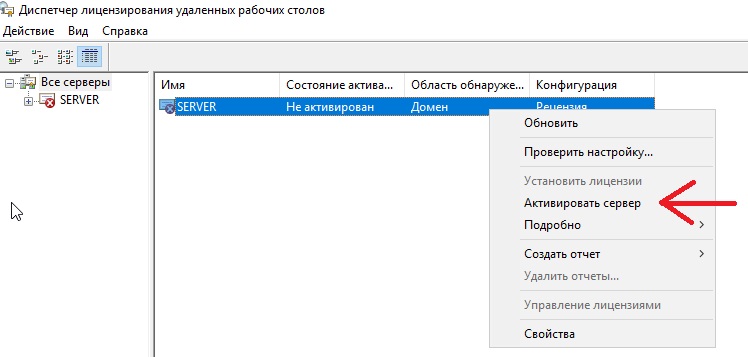

Выбираем пункт во «Все серверы», далее в списке видим имя вашего сервера => правой кнопкой мыши на этот пункт => Активировать сервер.

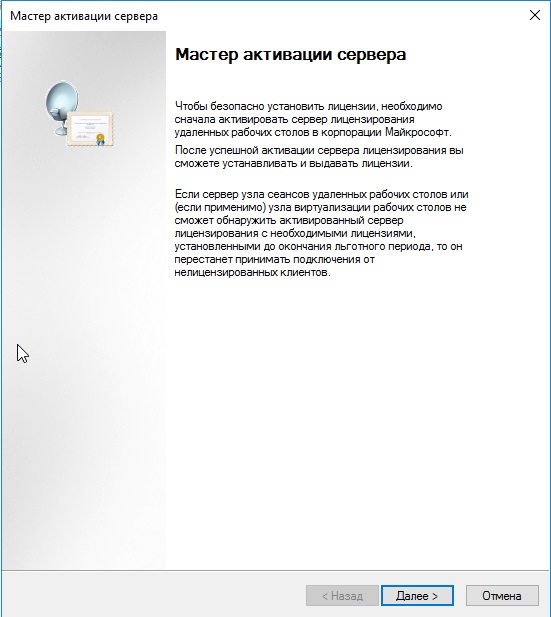

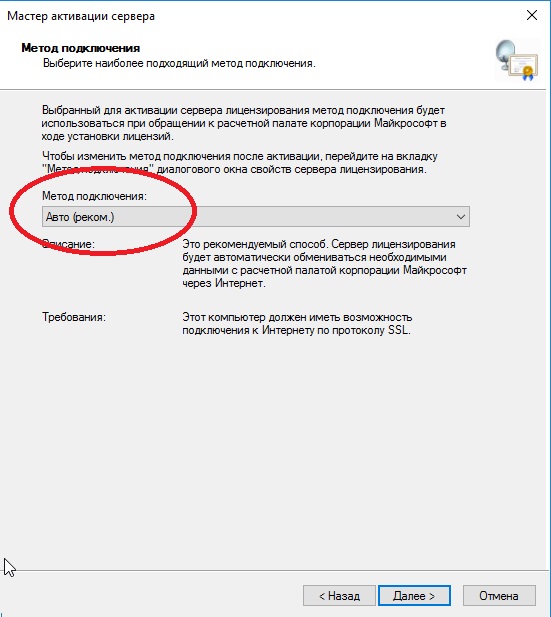

Переходим в «Мастер активации».

Выбираем «Авто».

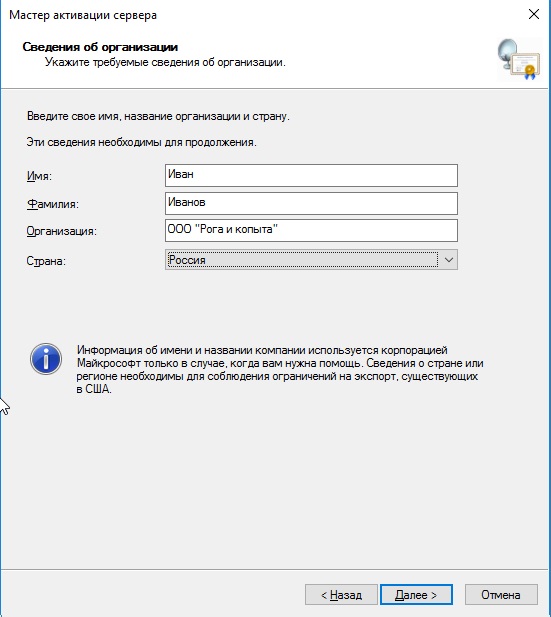

Далее вводите опционально имя и фамилию, название Вашей организации и страну размещения сервера.

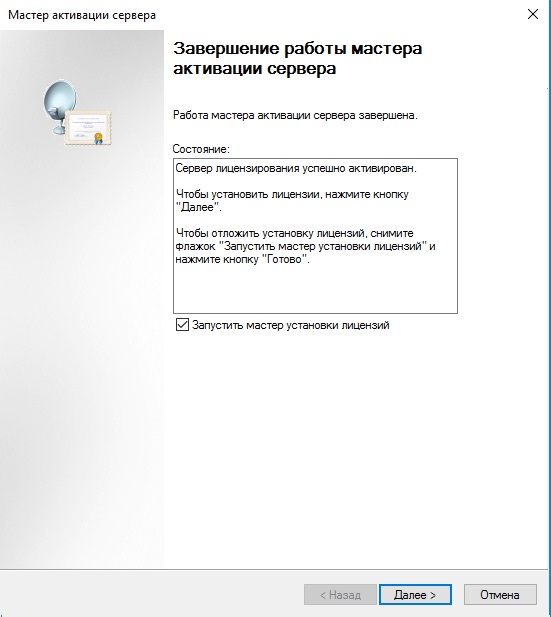

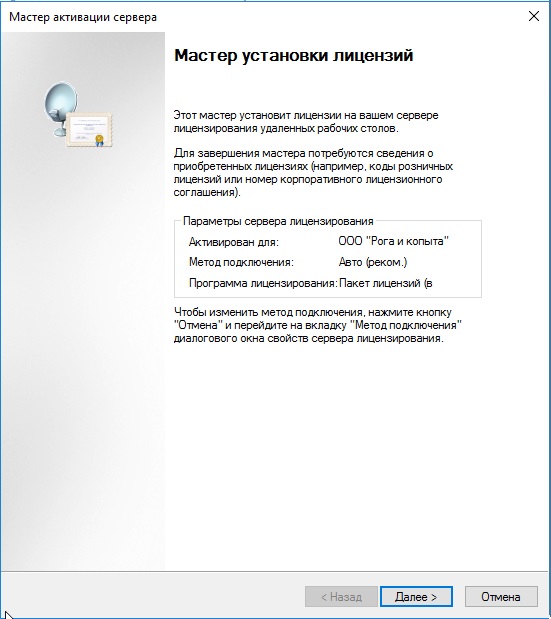

Приступаем к самому лицензированию после регистрации выше. Вам нужен ключ активации для лицензирования терминального сервера — CAL (Client Access Licence) будет в нашем случае. Он обеспечивает подключение 50 пользователей (клиентов) по RDP к серверу Приобрести ключ активации для данной функции можете в нашем интернет-магазине на следующей странице.

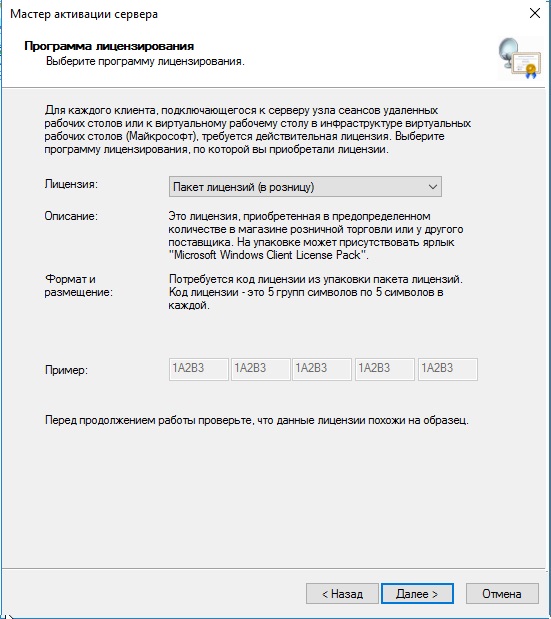

Выбираем «Пакет лицензий в розницу» => Далее.

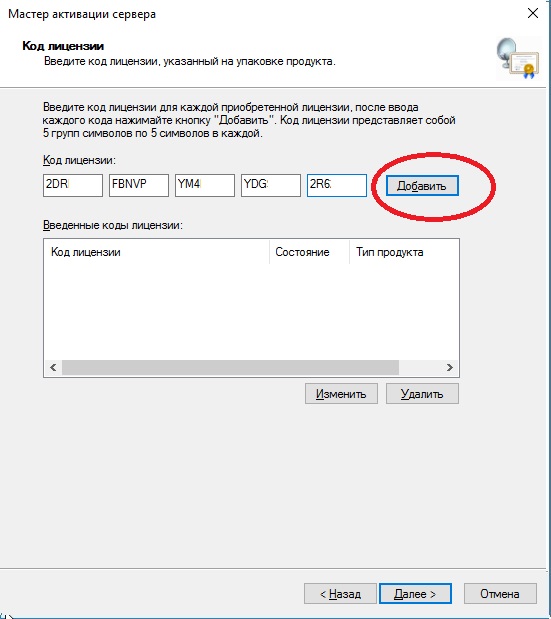

Вводим ключ активации, который Вы приобрели.

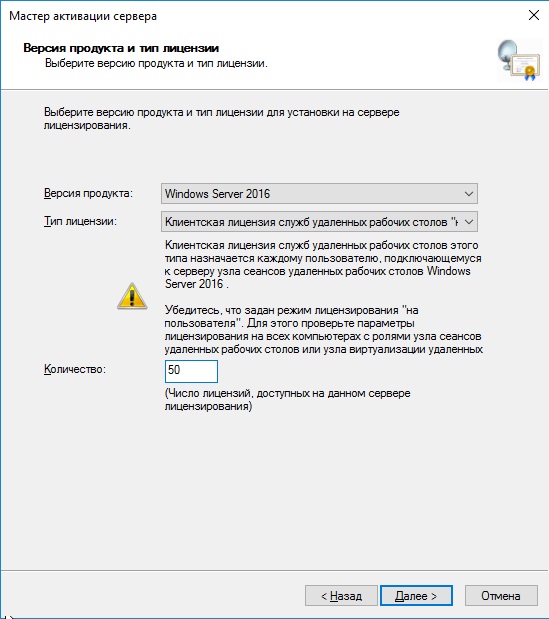

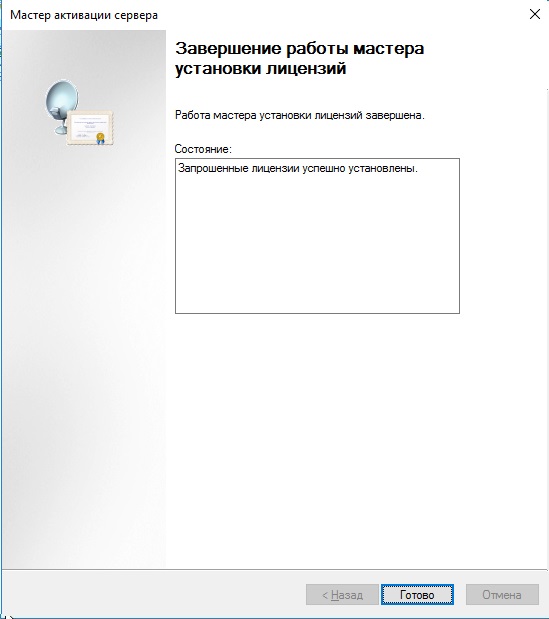

Далее в зависимости от лицензии она может определиться сразу на 50 пользователей, либо Вам нужно будет это указать самим как на скриншоте ниже. (указав больше пользователей, чем позволяет лицензия — данная настройка просто не активируется). Тип лицензии соответственно выбираем «По пользователю».

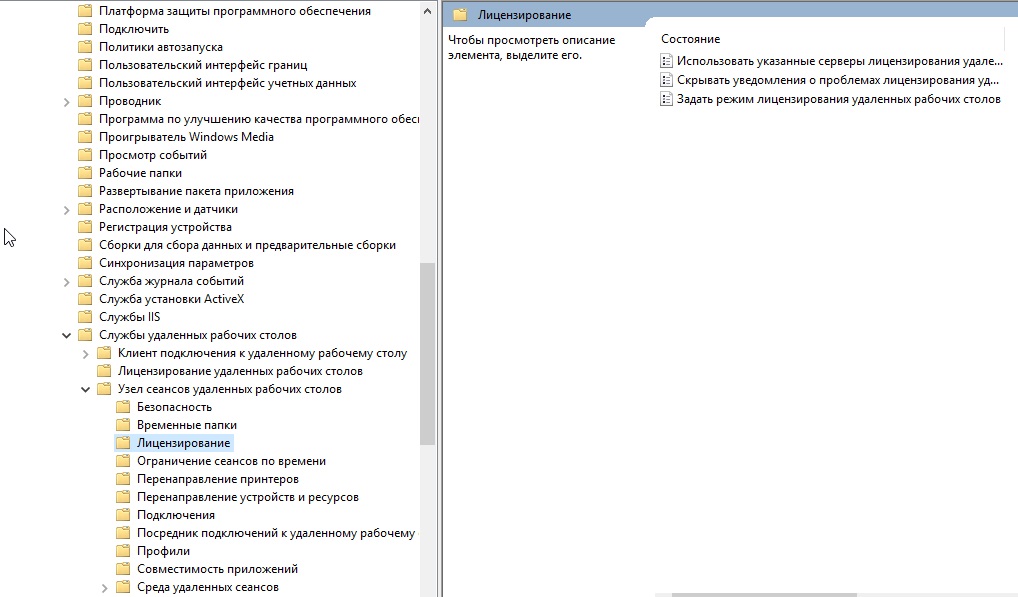

Далее заходим в редактор локальной групповой политики поиск => gpedit.msc => Конфигурация компьютера => Административные шаблоны => Компоненты Windows => Службы удаленных рабочих столов => Узел сеансов удаленных рабочих столов => Лицензирование.

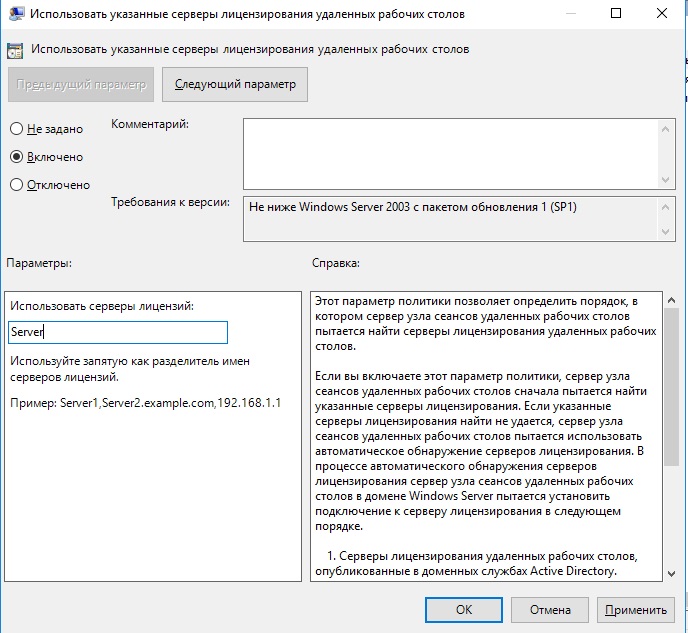

Переходим в меню «Использовать указанные серверы лицензирования удаленных рабочих столов» и вводим в поле имя Вашего сервера, либо его IP.

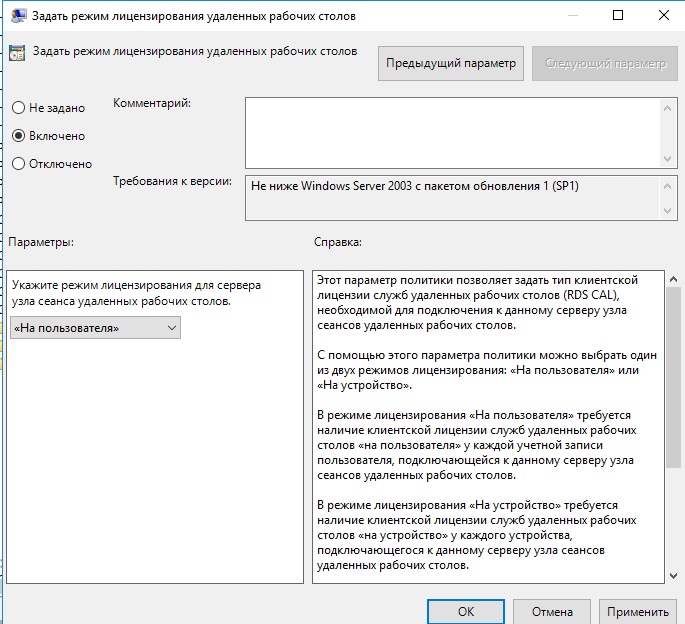

После переходим в меню «Задать режим лицензирования удаленных рабочих столов», в раскрывающемся меню выбираем «На пользователя».

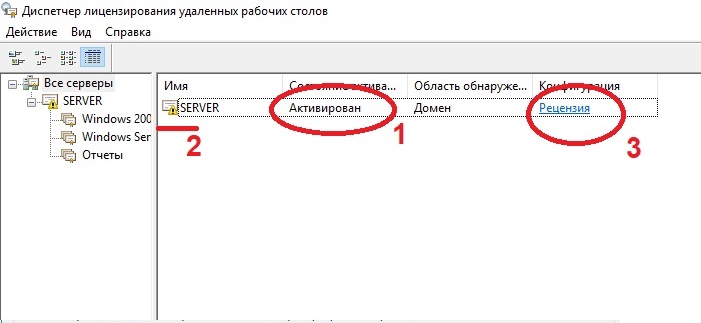

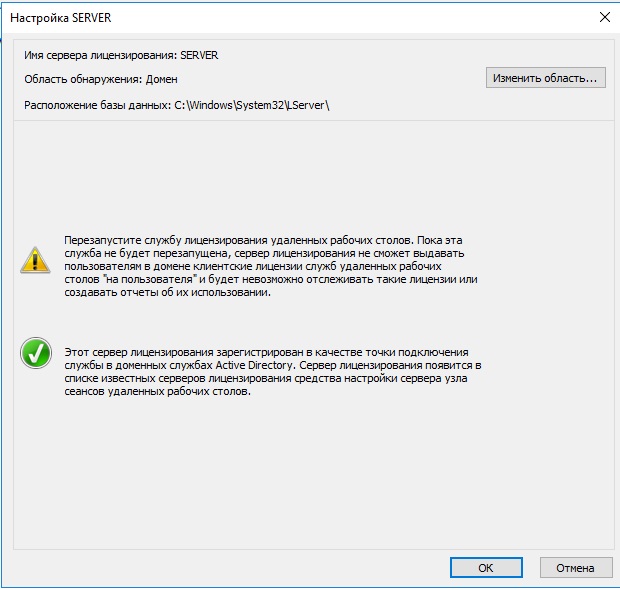

После возвращаемся в диспетчер лицензирования удаленных рабочих столов. И смотрим активирован ли сервер. Если да, то все ок. Но у Вас еще может быть «желтое предупреждение» на иконке сервера. Чтобы устранить проблемы переходим в «Рецензия». В меню данной «Рецензии» могут быть пункты которые нужно отметить, нажмите соответствующие кнопки, если они у вас будут.

На настройках RDP все. Теперь нам осталось создать первого пользователя, который будет подключен по RDP к этому серверу.

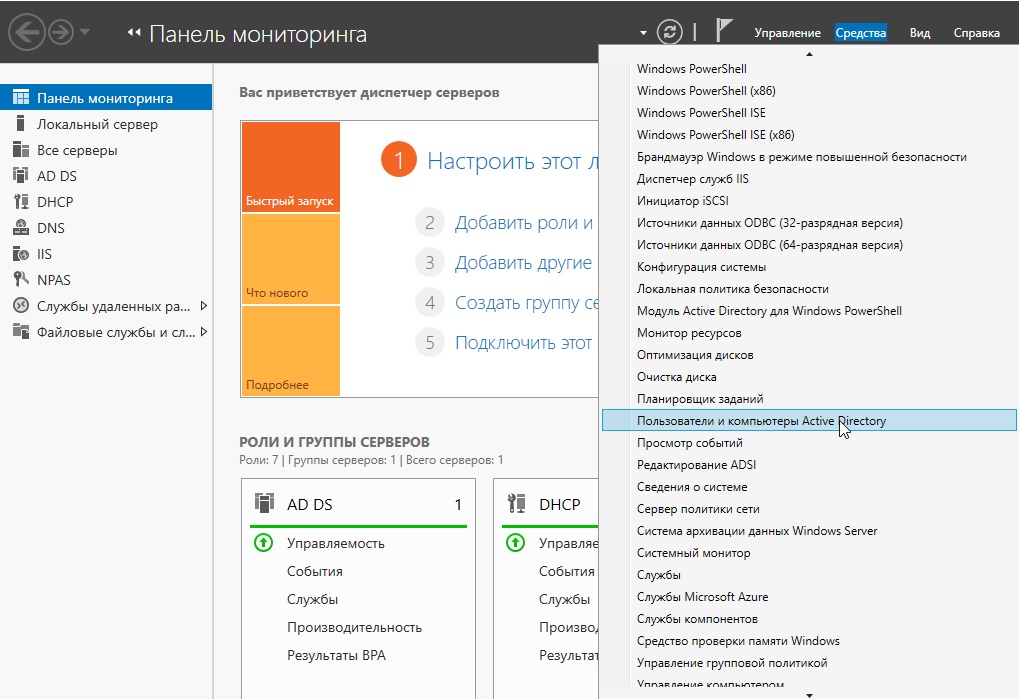

Active Directory => Средства => Пользователи и компьютеры Active Directory.

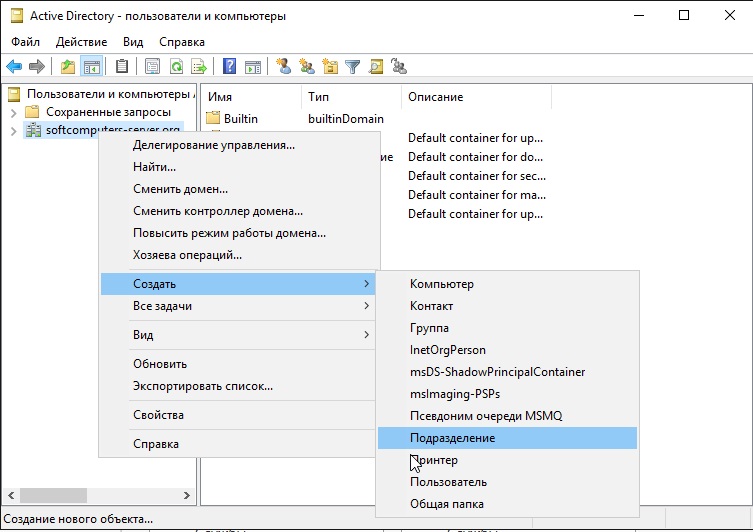

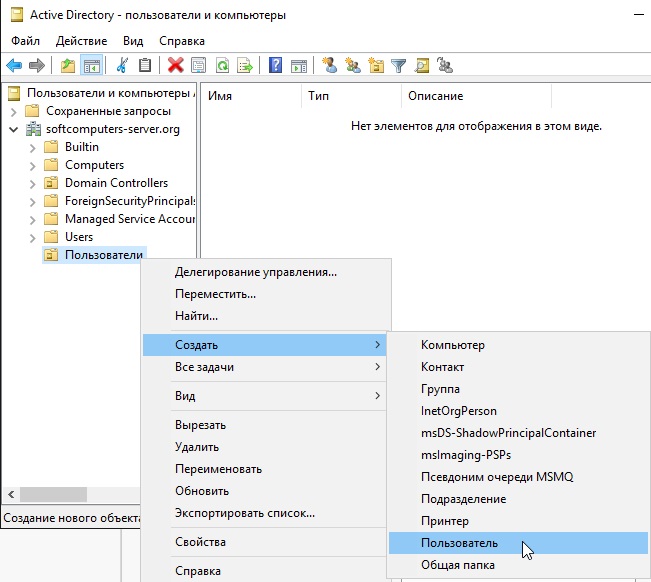

В правом списке выбираете Ваш сервер => Правой кнопкой мыши => Создать => Подраздаление. В этом меню мы создадим пул, в котором будет содержаться список наших пользователей.

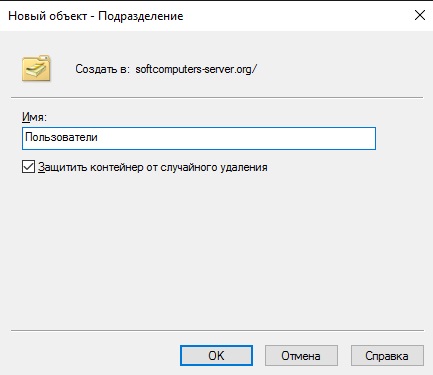

Задаем ему соответствующее имя. На всякий случай поставьте галку для защиты от случайного удаления.

Далее в новой созданной папке слева в списке => Правой кнопкой мыши => Создать => Пользователь.

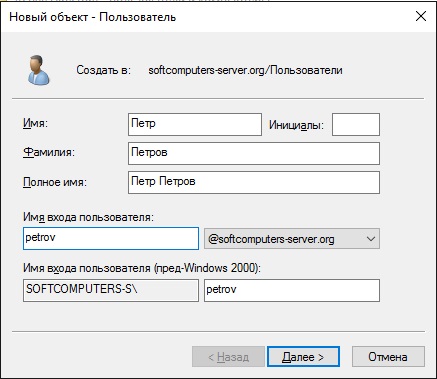

Опционально вводим ФИО пользователя и обязательно имя для входа, желательно это делать на латинице.

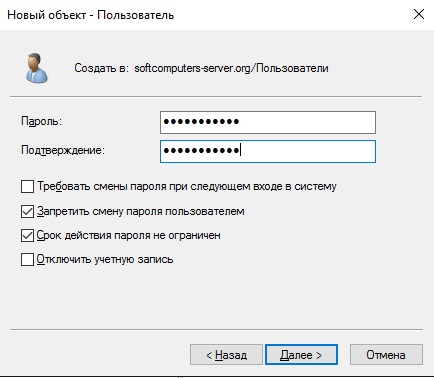

В следующем окне задаем пароль для пользователя поставив соответствующие галки.

В списке в меню «Пользователи» Вы можете управлять пользователями, удалять их, менять им пароль и т.п. Теперь наш новый пользователь «Петр Петров» может зайти по IP сервера, или по его имени в RDP находясь в одной локальной сети с сервером, либо если он добавлен в домен сервера.

На этом с настройками все. Мы рассмотрели самые важные аспекты в настройки и лицензирования Windows Server 2016. Следите за нашим блогом SoftComputers, у нас еще много всего полезного! 🙂