Что такое ключи доступа?

Ключи доступа являются заменой пароля. С помощью ключей доступа вы можете войти в свою личная учетная запись Майкрософт или рабочую или учебную учетную запись, используя лицо, отпечаток пальца или ПИН-код. Вход с помощью ключа доступа прост, быстр и помогает защитить вас от фишинговых атак.

Ключи доступа поддерживаются в классических и мобильных браузерах (поддержка мобильных приложений ожидается в ближайшее время). Для входа в учетную запись с помощью ключа доступа можно использовать Windows Hello на устройствах Windows 10/11.

Важно: Биометрические данные остаются на вашем устройстве и никогда не передаются корпорации Майкрософт.

Выберите тип учетной записи:

Создание ключа доступа

Чтобы создать ключ доступа для учетной записи Майкрософт, выполните следующие действия на устройстве, для которого вы хотите создать ключ доступа.

-

Войдите в учетную запись Майкрософт с расширенными параметрами безопасности.

Войти

-

Выберите Добавить новый способ входа или проверки.

-

Выберите Лицо, отпечаток пальца, ПИН-код или ключ безопасности.

-

Следуйте инструкциям на устройстве.

Использование ключа доступа для входа

Чтобы войти в учетную запись Майкрософт с помощью ключа доступа, выполните следующие действия при появлении запроса на вход.

-

Выберите Параметрывхода или Другие способы входа.

-

Выберите Лицо, Отпечатки пальцев, ПИН-код или ключ безопасности.

-

Выберите ключ доступа в списке доступных.

-

На устройстве откроется окно безопасности, в котором можно использовать лицо, отпечаток пальца, ПИН-код или ключ безопасности.

Удаление ключа доступа

Если вы хотите удалить ключ доступа, выполните следующие действия.

-

Перейдите к разделу Дополнительные параметры безопасности.

-

В списке в разделе Способы доказать, кто вы являетесь, выберите ключ доступа, который вы хотите удалить.

-

Выберите команду Удалить.

Поддерживаемые устройства

Ключи доступа поддерживаются в следующих случаях:

-

Windows 10 и новее.

-

macOS Ventura и более новых версий.

-

ChromeOS 109 и более поздней версии.

-

iOS 16 и более поздней версии. Для ключей доступа в Microsoft Authenticator требуется iOS 17 и более поздней версии.

-

Android 9 и более поздней версии. Для ключей доступа в Microsoft Authenticator требуется Android 14 и более поздней версии.

-

Аппаратные ключи безопасности, поддерживающие протокол FIDO2.

Поддерживаемые браузеры

Вашему устройству потребуется использовать поддерживаемый браузер, например:

-

Microsoft Edge 109 или более поздней версии.

-

Safari 16 или более поздней версии.

-

Chrome 109 или более поздней версии.

Вопросы и ответы

Ключи доступа проще использовать, так как не нужно вводить или запоминать. Просто используйте лицо, отпечаток пальца или ПИН-код устройства для входа.

Пароли можно легко угадать, взломать или украсть. Ключи доступа устойчивы к фишингу, что означает, что их нельзя угадать, украсть или повторно использовать.

См. также

Как обеспечить безопасность вашей учетной записи Майкрософт

Ключи доступа в Windows

Дополнительные сведения

Не можете войти?

Если вам не удается войти в учетную запись Майкрософт, большинство проблем можно определить с помощью нашего Вспомогательного приложения для входа.Вспомогательное приложение для входа

Обращение в службу поддержки

Чтобы получить техническую поддержку, перейдите в раздел Обращение в службу поддержки Майкрософт, опишите проблему и выберите Техническая поддержка. Если вам по-прежнему нужна помощь, выберитеОбратитесь в службу поддержки, чтобы получить наилучший вариант поддержки.

Важно: Чтобы защитить учетную запись и ее содержимое, нашим агентам поддержки не разрешается отправлять ссылки для сброса пароля или получать доступ к сведениям об учетной записи и изменять их.

Нужна дополнительная помощь?

Нужны дополнительные параметры?

Изучите преимущества подписки, просмотрите учебные курсы, узнайте, как защитить свое устройство и т. д.

Если вы устали от необходимости запоминать или сбрасывать пароль, попробуйте использовать ключ безопасности, совместимый с FIDO2, для входа в учетную запись Майкрософт.

Что такое ключ безопасности?

Ключ безопасности — это физическое устройство, которое можно использовать вместо имени пользователя и пароля для входа в систему. Так как он должен быть разблокирован с помощью отпечатка пальца или ПИН-кода, даже если у кого-то есть ваш ключ безопасности, он не сможет войти в систему без вашего отпечатка пальца или ПИН-кода.

Ключи безопасности обычно можно приобрести в розничных магазинах, где продаются периферийные устройства для компьютеров.

Совет: Иногда можно услышать ключи безопасности, называемые ключами FIDO2. FIDO расшифровывается как Fast IDentity Online, а стандарты устанавливаются и управляются альянсом FIDO.

Как выполнить вход с помощью ключа безопасности

Существуют различные типы ключей безопасности, например USB-ключ, который подключается к устройству, или NFC-ключ, которым нужно коснуться NFC-сканера. Обязательно ознакомьтесь с типом своего ключа безопасности, прочитав прилагающееся к нему руководство от производителя.

Вход в учетную запись Майкрософт

-

Перейдите в раздел Пуск > Параметры > Учетные записи > параметры входа.

-

Выберите Ключ безопасности.

-

Выберите Управление и следуйте инструкциям.

Чтобы добавить ключ безопасности в качестве метода входа в учетную запись Майкрософт, выполните приведенные далее действия.

-

Откройте страницу учетной записи Майкрософт и выполните вход обычным способом.

-

Выберите Безопасность > Расширенные параметры безопасности.

-

Нажмите Добавьте новый способ входа или проверки.

-

Выберите Использовать ключ безопасности.

-

Определите тип ключа (USB или NFC) и нажмите Далее.

-

Запустится процесс настройки, в ходе которого нужно будет вставить ключ или коснуться им устройства.

-

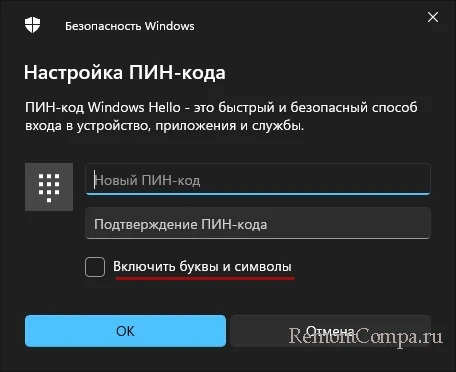

Создайте ПИН-код (или введите существующий ПИН-код, если вы его уже создали).

-

Выполните следующее действие, коснувшись кнопки или золотого диска на своем ключе (или прочтите руководство, чтобы узнать, какое действие требуется).

-

Присвойте ключу безопасности имя, чтобы его можно было отличить от других ключей.

-

Выйдите из своей учетной записи и откройте Microsoft Edge, выберите Использовать Windows Hello или ключ безопасности, затем вставьте ключ или коснитесь им устройства, чтобы выполнить вход.

Примечание: Производитель ключа безопасности может предоставить программное обеспечение, которое позволяет управлять ключом, например менять ПИН-код или создавать отпечаток пальца.

Управление ключами

Выполните описанные ниже действия, чтобы удалить ключи, настроенные для вашей учетной записи.

-

Откройте страницу учетной записи Майкрософт и выполните вход обычным способом.

-

Выберите Безопасность > Расширенные параметры безопасности. Управляйте ключами безопасности в разделе Способы подтверждения вашей личности.

Подробнее

Справка и обучение по безопасности Майкрософт

Нужна дополнительная помощь?

Нужны дополнительные параметры?

Изучите преимущества подписки, просмотрите учебные курсы, узнайте, как защитить свое устройство и т. д.

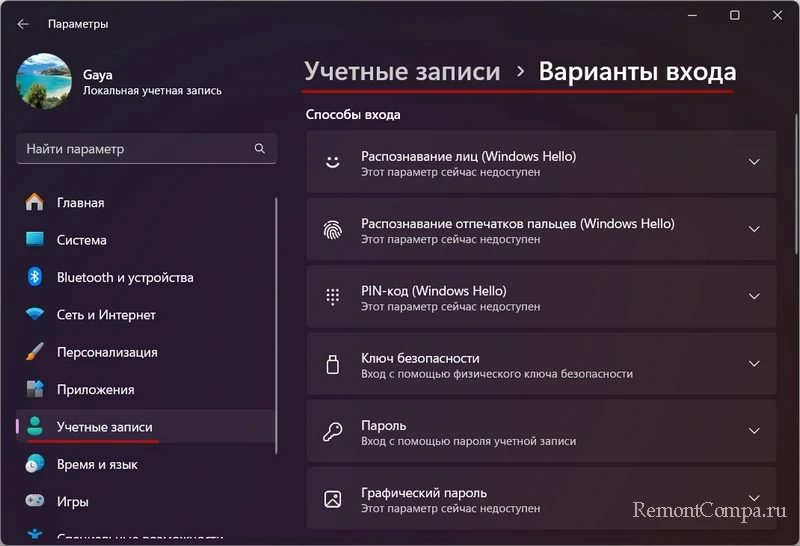

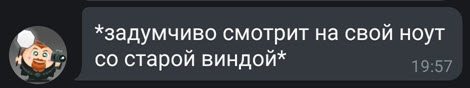

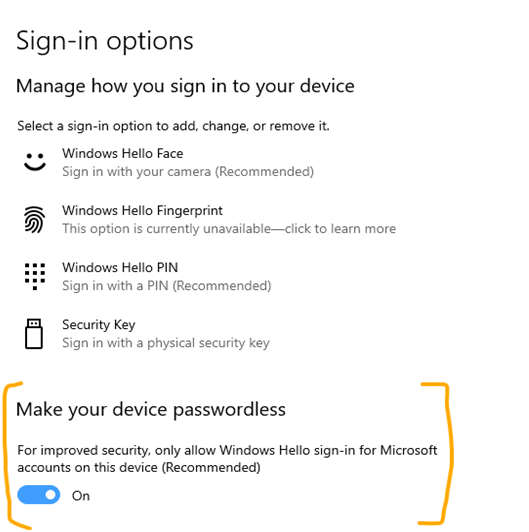

В этой публикации, друзья, рассмотрим варианты входа в Windows 11. Операционная система может предложить нам разные способы доступа к компьютеру в контексте авторизации в пользовательской учётной записи – от максимума простоты и удобства, если нам нечего или не от кого что-то скрывать, при использовании незапароленной локальной учётной записи, до максимума безопасности при использовании USB-ключа. Можем выбрать наиболее удобный, наиболее отвечающий нашим потребностям вариант входа в Windows 11. Что это за варианты, какие устройства нужны для отдельных из них – давайте во всём разбираться.

Друзья, в Windows 11 нет новых, присущих только ей вариантов входа в учётную запись компьютера, все варианты в полном составе унаследованы от Windows 10. Но в процессе эволюции Windows 11 многие из вариантов входа получили апгрейд в рамках поставки компанией Microsoft функциональных обновлений. Соответственно, в Windows 11 в плане способов доступа к компьютеру имеем всё то же, что и в Windows 10, но проверенное временем, вытестированное и улучшенное.

Настраиваются варианты входа в Windows 11 в системном приложении «Параметры» по пути:

Учётные записи → Варианты входа

Каждый вариант имеет свои условия его применения. Рассмотрим варианты входа в Windows 11, определив их в категории по способам авторизации – незапароленный, парольный и беспарольный.

Незапароленный доступ к компьютеру – это простота, удобство, оперативность при работе с компьютером. Если пароля нет, его невозможно забыть, и не нужно заморачиваться с его сбросом. Если ещё и отключить контроль учётных записей UAC, не будет вообще никакой волокиты. Но этот способ доступа подходит только для случаев, когда нет необходимости в защите своей конфиденциальности – только для дома, когда мы проживаем без детей, одни, либо с близкими, с которыми выстроены устойчивые отношения с уважением личного пространства каждого.

Незапароленный вход в Windows 11 возможен при использовании локальной учётной записи.

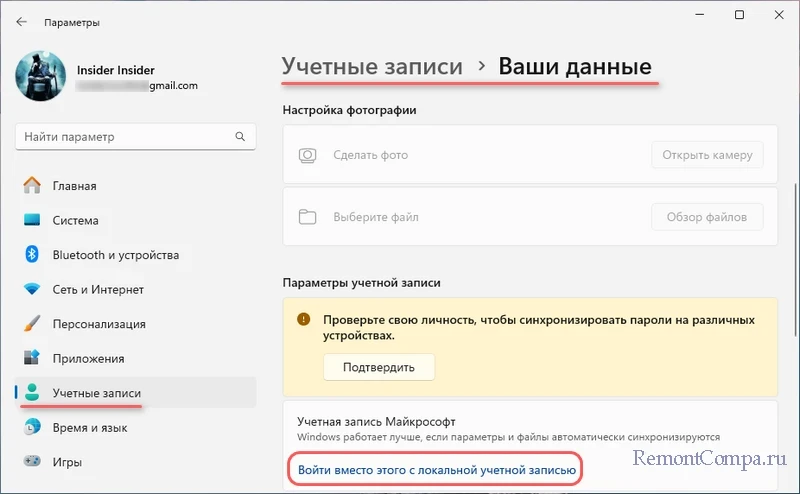

Примечание: друзья, компания Microsoft не позволяет нам создавать локальные учётные записи в процессе установки Windows 11. Можно либо обойти это ограничение, либо авторизоваться в учётной записи Microsoft, а после установки операционной системы переключиться на локальную учётную запись в системном приложении «Параметры».

И на этапе установки пароля для локальной учётной записи оставить поля его создания и подтверждения пустыми. Детально об использовании локальной учётной записи без пароля.

Другой способ незапароленного входа в Windows 11 – использование учётной записи Microsoft, но без пароля. Это возможно путём внесения определённых системных настроек и правки реестра. Детально об использовании учётной записи Microsoft без пароля.

Защищённая паролем учётная запись Windows – это предотвращение несанкционированного доступа к компьютеру и личной информации в целях обеспечения нашей конфиденциальности. Если компьютер рабочий, к нему могут получить доступ другие сотрудники. Если компьютер домашний, к нашей учётной записи с правами администратора не должны иметь малолетние дети. Ну и многим наверняка есть что скрывать от взрослых членов семьи.

Пароль – это традиционный способ обеспечения нашей конфиденциальности. Удобен тем, что не требует наличия специальных устройств. И этот способ позволяет нам самим выбрать степень безопасности. Можем установить простейший пароль из одной или нескольких цифр в качестве элементарной меры предосторожности от малолетних детей, при этом не сильно потеряем в удобстве работы с компьютером. А можем при необходимости установить сильный пароль, на взлом которого потребуется несколько тысяч лет. Нам в помощь в этом деле — средства генерации паролей.

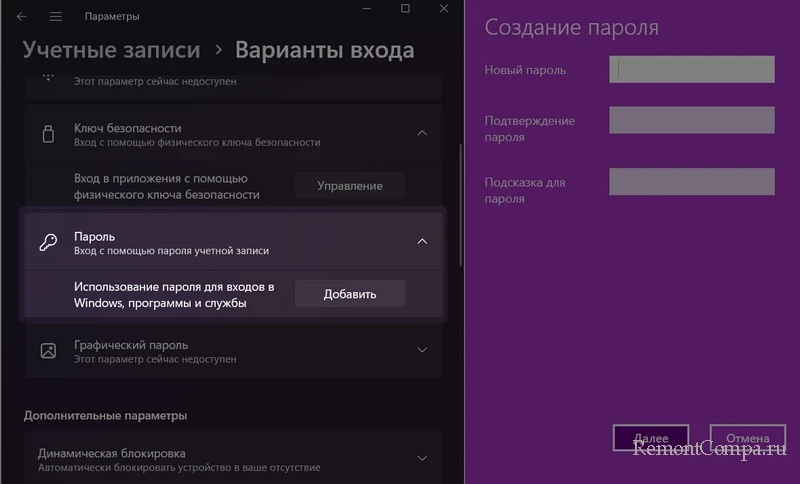

Пароль можно установить для локальной учётной записи в процессе её создания. Либо в любой момент при имеющейся незапароленной локальной учётной записи.

Только локальная учётная запись позволяет установить пароль без ограничений на число и типы символов (цифры, буквы, их верхний или нижний регистр, знаки). И, соответственно, только с использованием такой учётной записи сможем установить максимально простой пароль, состоящий из одной цифры, буквы или знака.

Для использования учётной записи Microsoft пароль обязателен. Его мы устанавливаем при создании такой учётной записи, и он един для использования всех сервисов Microsoft. Пароль должен включать не менее 8 символов как минимум двух типов.

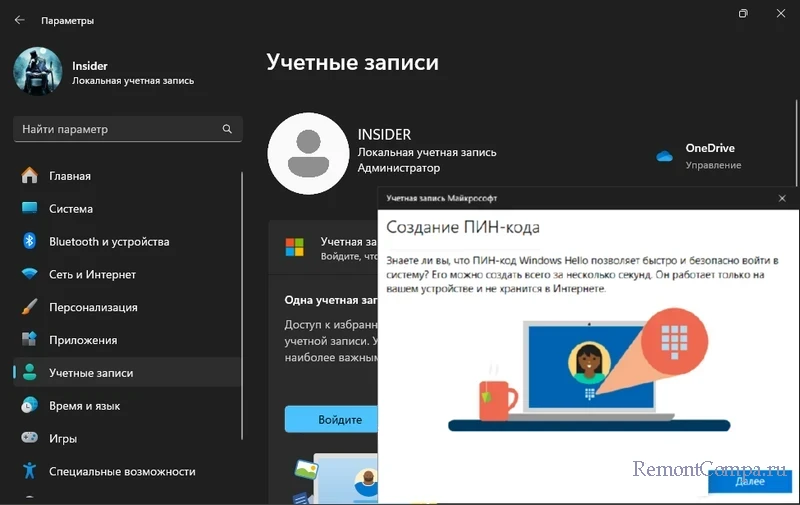

Упростить работу с компьютером при использовании учётной записи Microsoft можно, установив короткий пин-код. Он используется только на текущем компьютере. Предлагается нам сам при подключении учётной записи Microsoft в процессе установки Windows 11. И в любой момент, когда мы захотим переключиться с локальной учётной записи на учётную запись Microsoft.

Пин-код должен содержать не менее четырёх символов, это могут быть только цифры. При этом три из них могут быть одинаковыми, но четвёртая должна быть другой. Т.е., максимально упрощённый пин-код может быть, например, 1112 или 7778. При необходимости можно установить сильный пин-код, с большим числом символов (до 127), состоящий не только из цифр, но также других символов.

Пин-код – это способ авторизации, являющийся частью функции Windows Hello, представленной в Windows 10 и 11. Windows Hello призвана упростить и ускорить процесс доступа к компьютеру не в ущерб безопасности. Другие способы авторизации, относящиеся к Windows Hello – распознавание лица и отпечатка пальца, но это уже беспарольные способы доступа к компьютеру, о них ниже.

Ещё один парольный вариант входа в Windows 11 — с использованием одноразового пароля, получаемого в мобильном приложении Microsoft Authenticator на смартфоне. Детально об этом варианте – в статье о приложении Microsoft Authenticator.

Беспарольный доступ к компьютеру предусматривает способы входа в Windows 11 без необходимости ввода пароля. Так само, как пароль или пин-код, предотвращает несанкционированный доступ к компьютеру и обеспечивает нашу конфиденциальность. Но более удобен, не усложняет работу с компьютером, поскольку использует графический пароль, наши биометрические данные или физические устройства. При беспарольном доступе мы надёжно защищены от взлома пароля. Правда, биометрические системы иногда сбоят, а у физических устройств могут быть свои технические проблемы, либо их можно элементарно потерять. Благо, на этот счёт у Microsoft всё продумано: беспарольный доступ – это дополнительный вариант входа в Windows 11, работающий только при условии существования пароля, пин-кода или другого способа авторизации. Которым мы сможем воспользоваться, если с беспарольным доступом возникнут проблемы.

Способы беспарольного входа в Windows 11:

- Установка графического пароля путём настройки изображения и жестов авторизации. Самый простой способ беспарольного доступа, не требует никаких физических устройств;

- Распознавание лица — вход с использованием видеокамеры, распознающей наше лицо. Для применения нужна совместимая камера (встроенная или подключаемая через USB) с поддержкой инфракрасного освещения;

- Распознавание отпечатка пальца – вход с использованием отпечатка пальца. Для применения нужен совместимый сканер отпечатков пальцев (встроенный или подключаемый через USB);

- Ключ безопасности — вход с использованием физического USB-ключа безопасности или NFC-устройства (смартфон, карточка доступа и т.п.). Это вариант входа в Windows 11, обеспечивающий самый высокий уровень безопасности. Но, например, USB-ключ безопасности стоит приличных денег.

Друзья, если вы используете парольную или беспарольную защиту, не забывайте о блокировке учётной записи, когда вы отлучаетесь от компьютера. Нужно, чтобы Windows 11 вышла на экран блокировки, препятствуя доступу к нашей учётной записи без авторизации. Такая блокировка выполняется клавишами Win+L. Либо можно компьютер погружать в сон или выключать. Он пробудится или включится на том же экране блокировки. А в качестве дополнительной меры на случай, если когда-то отлучимся от компьютера, оставив учётную запись авторизованной, можно установить короткий промежуток бездействия для погружения компьютера в сон автоматически.

В подборках нововведений версии 20H1 можно было услышать примерно такую песню:

Теперь проще выполнить беспарольный вход в систему при помощи идентификации лица, отпечатка пальца или PIN-кода. Просто разрешите в настройках идентификацию при помощи Windows Hello.

Вряд ли автор понимает, о чем он пишет. Поэтому вполне объяснима реакция участника чата инсайдеров на такую формулировку.

Между тем, я недавно рассказывал в блоге про эту фичу, но фокусировался на решении проблемы с исчезновением настройки автоматического входа. Сегодня я продолжу тему и постараюсь расставить точки над i.

Как обычно, термины учетная запись Microsoft, аккаунт Microsoft и MSA обозначают одно и то же.

[+] Сегодня в программе

История вопроса

Беспарольный вход впервые появился в декабре 2018 года в сборке 18305, когда реализовали возможность добавлять в систему имеющуюся учетную запись Microsoft без пароля.

В Параметрах упоминание о беспарольном входе появилось в июле 2019 года в сборке 18936.

В октябрьской сборке 18995 сделали еще один шаг – вход с ПИН-кодом в безопасный режим. Так убрали последнее препятствие к полностью беспарольной аутентификации в ОС Windows.

В финальной версии 20H1 название фичи в параметрах изменилось. Беспарольный вход исчез из заголовка, уступив место Windows Hello.

Читатели со стажем помнят Microsoft Passport, систему аутентификации Microsoft. В начале пути Windows 10 она входила в состав системы. Позже компания объединила технологию с Windows Hello.

Windows Hello

Это современная система аутентификации Microsoft, которая привязана к устройству, построена на двухфакторной или двухэтапной аутентификации и заменяет пароли. С помощью Hello можно входить в:

- аккаунты Active Directory и Azure Active Directory (Windows Hello for Business)

- учетную запись Microsoft

- сервисы, поддерживающие FIDO2

Контекст этой статьи – домашняя среда, поэтому дальше речь пойдет про последние два пункта.

Регистрация аккаунта Microsoft на устройстве и вход в систему

Вход в учетную запись Microsoft с Windows Hello на устройстве с Windows 10 осуществляется только с помощью ПИН-кода и биометрии.

Пароль в сферу Hello не входит.

При регистрации аккаунта Microsoft на устройстве ПИН-код, идентификатор лица и отпечаток пальца защищаются парой криптографических ключей, которые генерируются аппаратно при наличии TPM 2.0 или программно.

Для регистрации MSA на устройстве требуется двухэтапная аутентификация, в т.ч. возможна беспарольная. Сервер Microsoft получает публичный ключ и ассоциирует его с аккаунтом пользователя, таким образом устанавливаются доверительные отношения.

Когда вы смотрите в камеру или проводите пальцем по сканеру отпечатков, полученные данные сверяются с ключами Hello. При успехе вы получаете токен аутентификации на вход в систему и доступ к сервисам с аккаунта компании на этом устройстве.

Назначение аппаратного ключа

С помощью аппаратного ключа FIDO2 можно входить без ввода пароля с зарегистрированной на устройстве учетной записью Microsoft на сайты и в приложения. Это финализировали в версии 1809, и в анонсе есть хорошее описание принципа аутентификации с ключом.

В Windows 10 аппаратный ключ можно задействовать при регистрации аккаунта Microsoft на устройстве, после чего входить в MSA с помощью Hello, т.е. ПИН-кода или биометрии.

Однако нельзя просто воткнуть флэшку и войти в учетную запись Microsoft на устройстве с Windows 10. Это работает только с аккаунтами Azure Active Directory, в т.ч. для Hybrid Azure AD.

В параметрах есть ссылка на KB4468253, где в частности говорится: аппаратный ключ используется в дополнение к ПИН-коду или биометрии, поэтому владеющий только ключом человек не сможет выполнить вход в аккаунт. Подтекст такой, что сначала надо выполнить вход в систему с Windows Hello, т.е. аутентификация двухфакторная.

Вы знаете ПИН-код или обладаете биологической особенностью (лицо, отпечаток пальца) и владеете ключом.

Конечно, если вы вошли в систему с Hello и оставили ПК без присмотра, злоумышленник может вставить ключ и авторизоваться с вашей MSA на сайте.

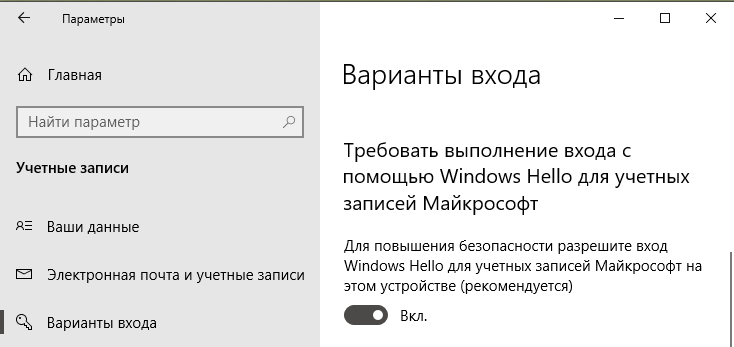

Как создать учетную запись Microsoft без пароля

Беспарольный аккаунт Microsoft создается с номером телефона, нежели с заданным вами адресом электронной почты. В интернетах мне попадались инструкции о том, как это сделать в Windows 10, но их авторы явно не пробовали пройти процесс

Создать учетную запись Microsoft без пароля можно только в сторонних мобильных ОС 🙈

В Android и iOS в приложениях Microsoft Office (Word, Excel, Office и т.д.) вы можете создать MSA, указывая номер телефона. Если при попытке входа система определяет, что такого аккаунта нет, она предлагает создать новый. Пароль не требуется, а создание учетной записи подтверждается кодом в SMS.

Затем вы можете (и я рекомендую) использовать вместо SMS беспарольную 2FA в приложении Microsoft Authenticator.

Если же создавать MSA на сайте Microsoft https://signup.live.com/ или в параметрах Windows 10, указывая номер телефона, система требует задать пароль.

Причину эксклюзивности мобильных ОС объяснил мне в Твиттере глава подразделения Microsoft Identity.

Most laptops/PCs can’t receive an SMS code. So we see a lot of drop off in user success when a phone is required to complete a flow from a PC.

— Alex Simons (@Alex_A_Simons) August 11, 2020

Видимо, значительный процент людей пытается вводить несуществующие номера телефонов или домашние номера, куда SMS не проходит ¯\_(ツ)_/¯

Однако если учетная запись Microsoft без пароля уже создана, начиная с версии 1903, вы можете добавить ее на устройство уже во время установки Windows. После установки это можно сделать в Параметры – Учетные записи в разделах:

- Ваши данные — при переключении с локального аккаунта на свою MSA

- Семья и другие пользователи – при создании аккаунта для другого человека или отдельного профиля для своей MSA

Как я объяснил выше, учетная запись Microsoft регистрируется на устройстве при первой успешной аутентификации, а дальше вы входите в систему с Hello.

При желании вы можете задать пароль в настройках безопасности аккаунта. Адрес электронной почты добавляется там же в настройках профиля, но об этом Windows 10 вам будет напоминать сама.

Ключевая особенность беспарольного входа в версии 20H1+

Сводка изменений в двух версиях Windows 10 такова:

- 1903 — можно использовать на устройстве с Windows 10 аккаунт [Microsoft], требующий аутентификации, но не имеющий пароля в принципе

- 20H1 — можно отключить вход с паролем в учетную запись Microsoft, а также входить с ПИН-кодом в безопасный режим

Теперь можно вернуться к началу статьи и недоуменной реакции на нововведения у людей, которые в ноутбуках входили в аккаунт с помощью биометрии еще лет дцать назад, благодаря ПО и драйверам вендоров.

Ранее биометрический вход существовал наряду с парольным, даже если сам пароль был пустой. Равно как в такой аккаунт всегда можно было войти с паролем. Теперь, создав MSA без пароля или включив беспарольный вход, вы входите только с ПИН-кодом и биометрией.

В этом и заключается отличие от предыдущих версий Windows 10, более старых ОС Windows и решений вендоров.

Преимущества беспарольного входа и MSA без пароля

Я недавно проводил опрос и выяснил, что MSA в Windows 10 используют меньше половины людей даже в самой прогрессивной группе моей аудитории. Поэтому большинству читателей до беспарольных аспектов еще далеко. Впрочем, они и не сулят потребителям манны небесной.

- Требование Windows Hello. Поскольку Hello привязано к устройству, пароль не передается по сети. Такой подход укрепляет безопасность, но здесь основные бенефициары – организации, а домашним пользователям это ничего не дает.

- Учетная запись Microsoft без пароля. Если у вас нет пароля, вы его не забудете, равно как не сольете случайно посторонним лицам, например, попав под фишинговую атаку. Тут кроме пользы нет вреда, но нельзя терять контроль над номером телефона.

Подводные камни беспарольного входа

Есть несколько аспектов, которые вам надо учитывать, форсируя вход с Windows Hello и/или используя аккаунт Microsoft без пароля.

Невозможен автоматический вход в систему

Применимо к: требование входа с Hello / беспарольная MSA

Это я разбирал в прошлой статье в контексте форсирования входа с Hello. Если оно выключено, у беспарольной MSA ожидаемо есть возможность настройки автоматического входа. Но там надо задавать пароль, в т.ч. пустой, которого у аккаунта нет в принципе.

Недоступен вход с графическим паролем

Применимо к: требование входа с Hellо / беспарольная MSA

Первое логично следует из отключения парольного входа, а у второго нет никаких паролей в вариантах входа вне зависимости от того, требуется Hello для входа или нет.

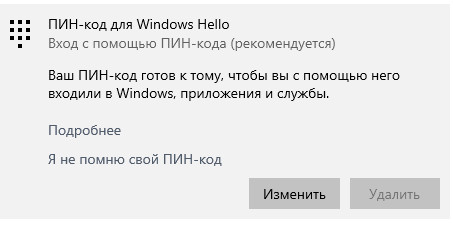

Невозможно удаление ПИН-кода

Применимо к: требование входа с Hello / беспарольная MSA

На форум пришел человек, у которого была неактивна кнопка удаления. Нестыковка коллекционная, конечно, хотя вполне объяснимая.

Логика такова: если ломается сканер отпечатков и/или камера, ПИН-код – единственный способ входа без пароля.

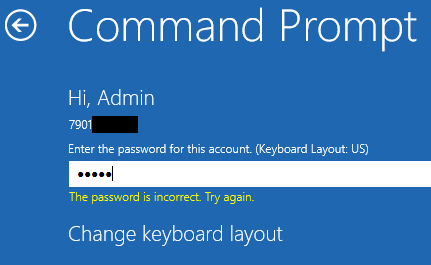

Невозможен вход в локальную среду восстановления

Применимо к: беспарольная MSA

В отличие от безопасного режима, в среду восстановления с ПИН-кодом не войти. Для доступа к опциям восстановления (удаление исправлений) и диагностическим инструментам Windows RE (командная строка) требуется пароль администратора. Поэтому войти в беспарольную учетную запись Microsoft не получится, даже если вы переключились на нее с локального аккаунта, у которого пароль был установлен.

На картинке видно, что изначально использовался локальный аккаунт Admin, который я переключил на беспарольную MSA. Пароль от Admin ожидаемо не подходит.

В качестве обходного пути можно загрузиться в RE с установочной флэшки – в этом случае пароль администратора не запрашивается.

Еще одна неочевидная альтернатива – шифрование диска BitLocker, в том числе автоматическое. При входе в локальную RE требуется ввести 48-значный пароль восстановления, после чего экран с выбором администратора и вводом пароля уже не появляется.

Невозможно подключение по RDP или вход в сетевую папку

Применимо к: беспарольная MSA / MSA с паролем при беспарольной регистрации

У этих граблей два варианта.

Беспарольная MSA

Подключение по RDP и вход в сетевую папку подразумевают парольную аутентификацию, а для беспарольной MSA просто нечего указывать в качестве пароля. Однако по RDP можно подключиться к имеющей пароль MSA, даже если требование Hello включено, т.е. локальный вход с паролем невозможен.

MSA с паролем при беспарольной регистрации на устройстве

Проблема возникает, если добавление MSA на устройство проводится без ввода пароля, т.е. аутентификация выполняется по уведомлению в приложении Microsoft Authenticator. В этом случае Windows не с чем сравнить пароль, который вы вводите при подключении по RDP или входе в сетевую папку. Решение я опубликовал в своем канале Telegram.

Примечание. При использовании MSA с паролем вы можете столкнуться с проблемой подключения к ВМ на Hyper-V в режиме расширенного сеанса.

Литература (EN)

- Windows Hello for Business

- Why a PIN is better than a password

- Building a world without passwords

- Advancing Windows 10 as a passwordless platform

- Secure password-less sign-in for your Microsoft account using a security key or Windows Hello

Заключение

Несколько лет назад Microsoft взяла курс на беспарольную аутентификацию и с тех пор следует ему. Windows Hello отлично сочетается с облачными сервисами компании (Azure AD) и даже укрепляет безопасность традиционной инфраструктуры.

Домашним пользователям перепадает с корпоративного стола, но для них беспарольная технология еще не обрела законченный вид. С другой стороны, большинство людей до сих пор использует пароли Qwert321 для всех аккаунтов, сторонится MSA, двухфакторной аутентификации и прочих решений, защищающих учетные записи и личные данные.

Наверное, со временем беспарольные аккаунты станут мейнстримом, но для этого также понадобятся усилия Apple, Google и множества других компаний.

Конкретных дискуссионных тем я сегодня не предлагаю. Статья разъясняет технические нюансы, не играя на эмоциях, а MSA мы обсуждали в прошлый раз. Однако ваши вопросы и мысли по теме я всегда рад видеть в комментариях!

Вам надоело вводить длинные имена пользователей, адреса электронной почты и пароли в отдельных приложениях и на веб-сайтах для входа в свою учетную запись? Теперь Microsoft предлагает решение этой проблемы.

Представляем «Passkeys». Passkeys – это альтернативный метод входа в различные приложения и веб-сайты, интегрированный с Windows Hello. Эта функция сокращает время входа в систему и избавляет от необходимости вводить длинные учетные данные. Кроме того, этот процесс становится более безопасным.

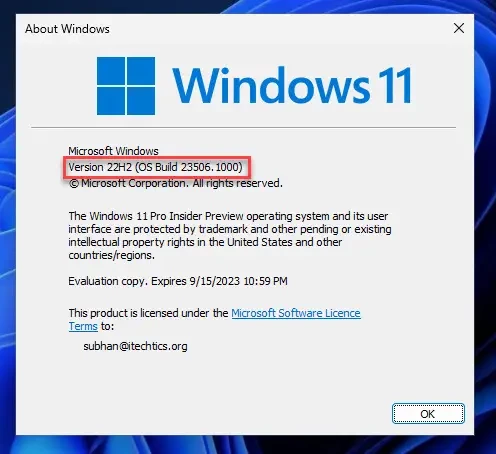

На данный момент функция Passkey пока доступна только для инсайдеров, работающих под управлением Windows 11. Точнее, Windows 11 Build 23486 (или выше).

Интересно: Что такое Passkey? Будущее беспарольной аутентификации

Что нужно знать?

- Для работы ключа необходимо иметь Windows 11 Build 23486 или выше и Windows Hello.

- Он позволяет заменить учетные данные веб-сайтов и приложений учетными данными Windows Hello, включая PIN-код, распознавание лица и отпечатки пальцев.

Что такое ключи доступа

Технически Passkey – это ключ, необходимый для входа в систему. В мире Windows это цифровой токен, необходимый для входа, где может потребоваться пароль. Подробнее писали здесь – Что такое Passkey? Будущее беспарольной аутентификации

В Windows 11 Passkey – это токен, который можно создать в приложении или на веб-странице с помощью Windows Hello. Вместо пароля для сайта или приложения можно использовать PIN-код, лицо или отпечаток пальца Windows Hello и войти в приложение или на сайт.

Метод Passkey делает вход в систему более безопасным, поскольку биометрическая проверка надежнее пароля. Кроме того, этот процесс исключает участие пароля. Процесс становится не только более безопасным, но и более быстрым и надежным.

Как создать Passkeys в Windows 11

Для начала необходимо убедиться, что используется Windows 11 Build 23486 или выше. Для подтверждения этого нажмите клавишу Win + R, чтобы открыть командное окно Run, а затем введите winver для проверки текущей сборки ОС и других сведений.

Если сборка не соответствует вышеупомянутой, установите обновление Windows (или присоединитесь к каналу Insider)

На компьютере также должна быть настроена Windows Hello. После того как оба этих факта подтверждены, приступайте к выполнению следующих шагов для создания ключа Passkey с помощью поддерживаемого веб-сайта:

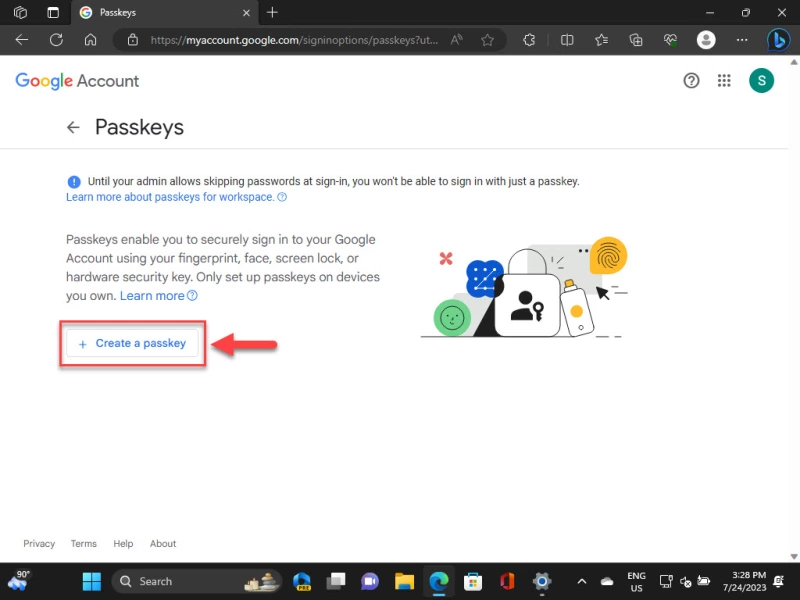

- Откройте веб-сайт с поддержкой Passkey с помощью Microsoft Edge или Google Chrome.

В данном примере мы будем использовать веб-сайт Google.

Примечание: К числу веб-сайтов, поддерживающих ключи Passkey, относятся: Google, Best Buy, Cloudflare, eBay, Kayak и PayPal. - Найдите опцию «Passkey sign-in» и выберите ее. Для каждого сайта он может находиться в разных местах.

- Нажмите «Создать ключ».

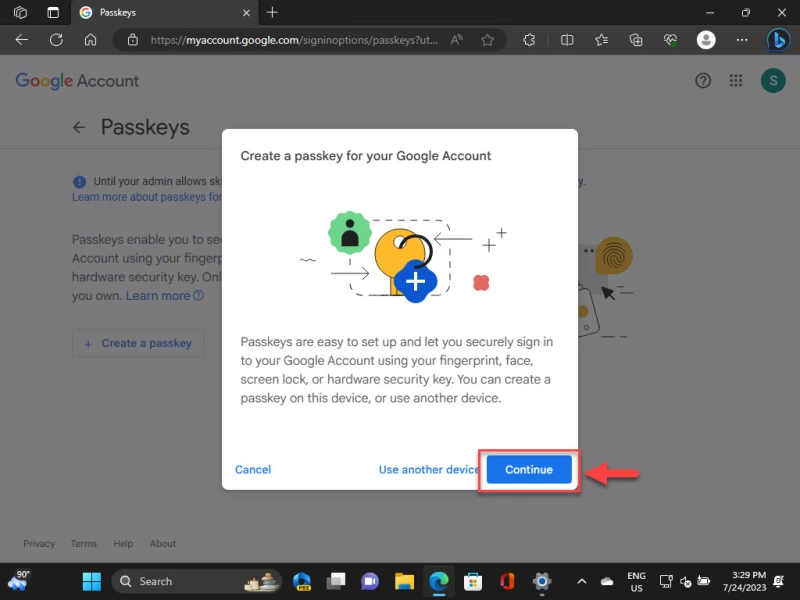

- Нажмите «Продолжить».

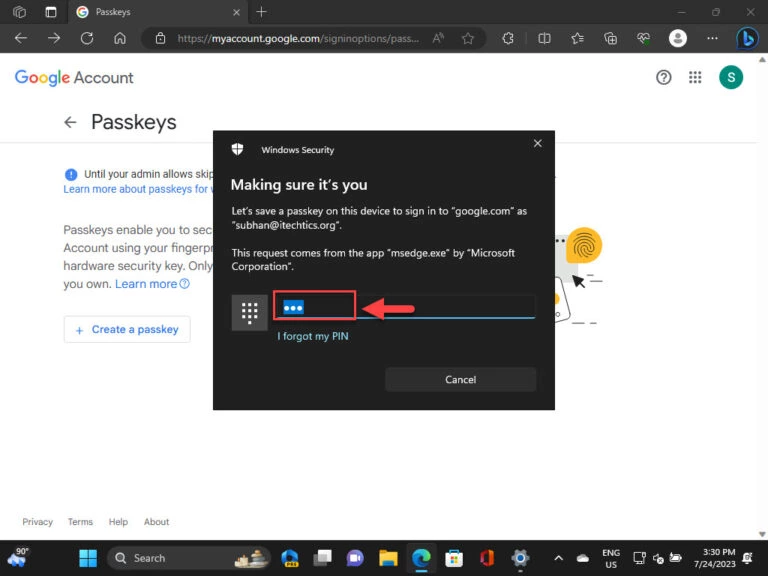

- Введите учетные данные/биометрические требования Windows Hello.

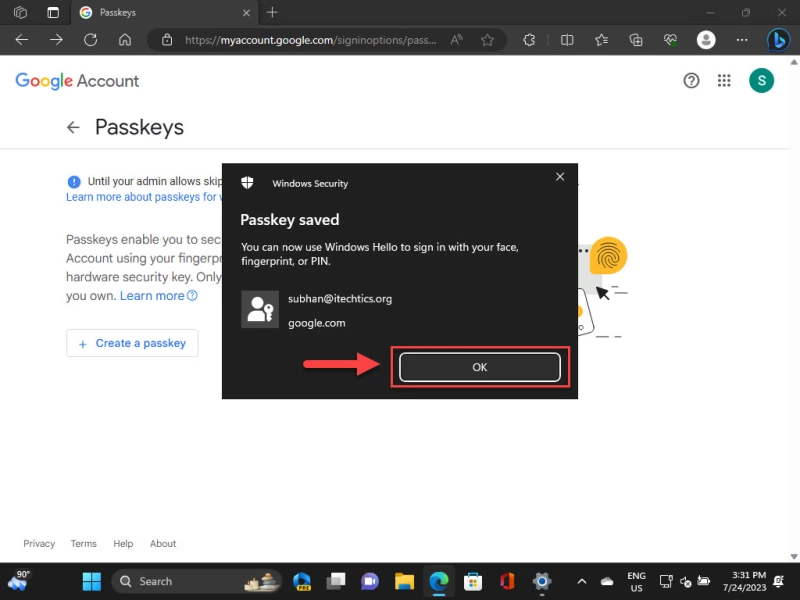

Поскольку мы установили PIN-код Windows Hello, он запросит комбинацию PIN-кодов. - Нажмите Ok.

- Нажмите Done.

На этом мы закончим создание ключа доступа для любого поддерживаемого веб-сайта или приложения. Он будет сохранен локально на компьютере с Windows 11, которым также можно управлять.

После создания ключа можно использовать метод входа Windows Hello для входа в поддерживаемое приложение или веб-сайт.

Управление ключами доступа в Windows 11

После создания ключа доступа для приложения или веб-сайта он сохраняется локально на компьютере с Windows 11. При необходимости его можно удалить из приложения Windows Settings. Однако редактировать или изменять существующий ключ нельзя.

Если вы хотите изменить ключ, необходимо удалить существующий ключ из приложения «Настройки», а затем создать новый, снова зайдя на сайт или в приложение.

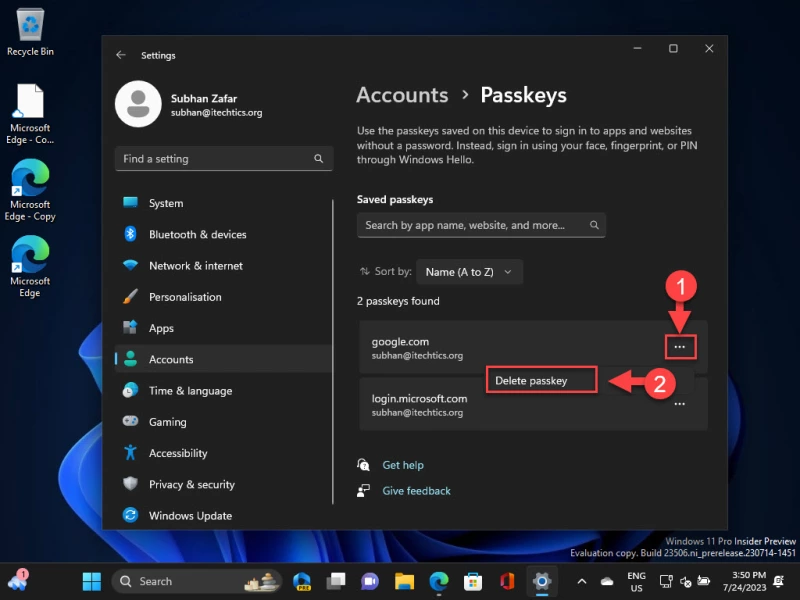

Для удаления существующего ключа выполните следующие действия:

- Нажмите клавишу Win + i, чтобы открыть приложение «Настройки».

- Перейдите к следующему:

Accounts >> Passkeys

- Нажмите на 3 точки перед удаляемым ключом и затем нажмите «Удалить ключ».

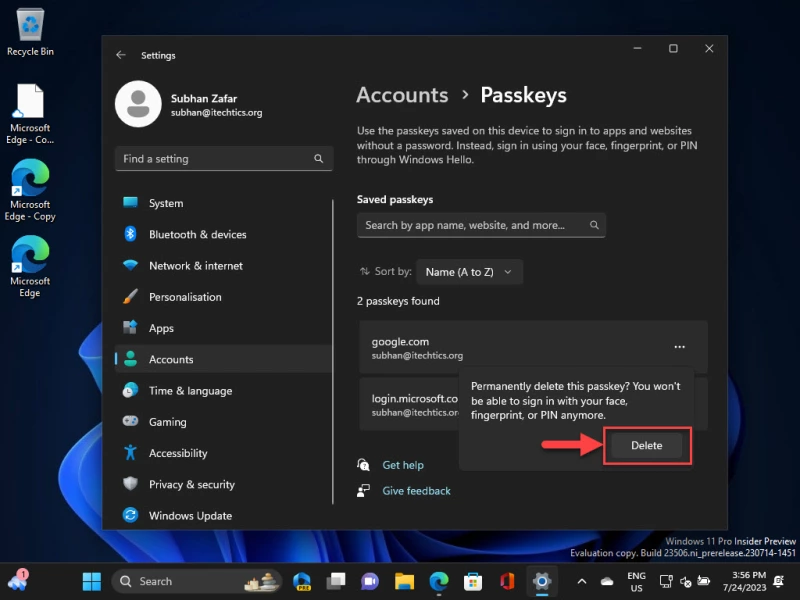

- Нажмите Удалить для подтверждения.

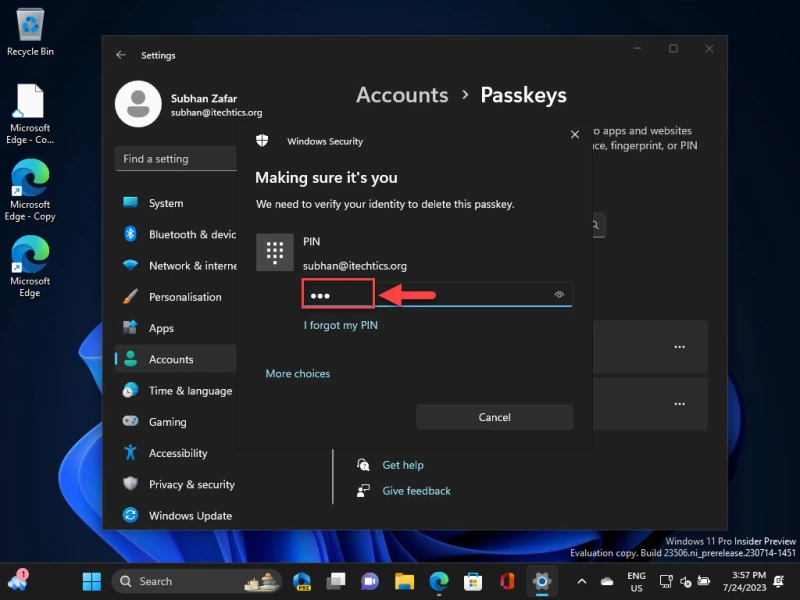

- Теперь введите учетные данные Windows Hello.

Сохраненный ключ будет удален с вашего компьютера.

Итоги

На данный момент метод Passkeys доступен только в канале Dev для инсайдеров операционной системы Windows 11. Однако, если все пойдет по плану, Microsoft обязательно перенесет эту функцию в стабильный канал Windows.

Кроме того, функция passskey наверняка понравится пользователям Windows, поскольку она добавит еще один уровень безопасности для процессов входа на сайты и будет очень удобной.