Microsoft Network Monitor это классический инструмент сетевой диагностики для Windows, которой позволяет выполнить захват и анализ входящего и исходящего трафика на компьютере. Несмотря на то, что это продукт не развивается и не обновляется уже более 3 лет, его часто используют администраторы, когда нужно выполнить диагностику сетевых подключений. NetMon предоставляет на порядок меньше возможностей и не так хорош в расширенном разборе пакетов, по сравнению с популярным инструментом захвата и анализа WireShark. Однако графический интерфейс Network Monitor гораздо проще и интуитивное, да и сам продукт легче. Поэтому в некоторых сценариях его использование вполне оправдано и удобно.

В этой статье мы рассмотрим, как использовать Network Monitor для захвата и анализа сетевого трафика в реальном времени и для снятия дампа трафика для последующего анализа.

Идею этой статьи подкинул один из участников нашего чата, который получил от провайдера предупреждение о том, что его Windows VPS сервер используется для рассылки писем. Рассылка производилась в разное время, поэтому отследить процесс, выполняющий инициацию SMTP сессий, в реальном времени не удалось. Для поиска источника проблемы нужно настроить захват всего исходящего трафика по стандартным SMTP портам 25, 587 и 465, и определить исполняемый файл или скрипт, который выполняет рассылки.

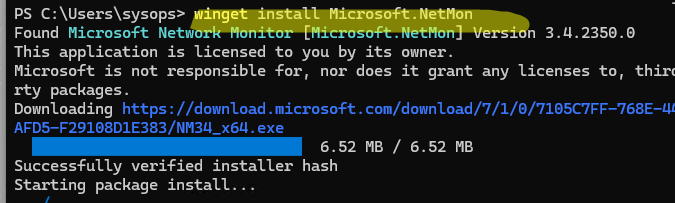

Установить Microsoft Network Monitor 3.4 (последняя в прямо смысле версия) можно, скачав установщик (NM34_x64.exe) с сайта Microsoft (https://www.microsoft.com/en-us/download/details.aspx?id=4865), или установить пакет с помощью пакетного менеджера winget:

winget install Microsoft.NetMon

После установки, запустите Network Monitor с правами администратора.

В окне NetMon нажмите New Capture.

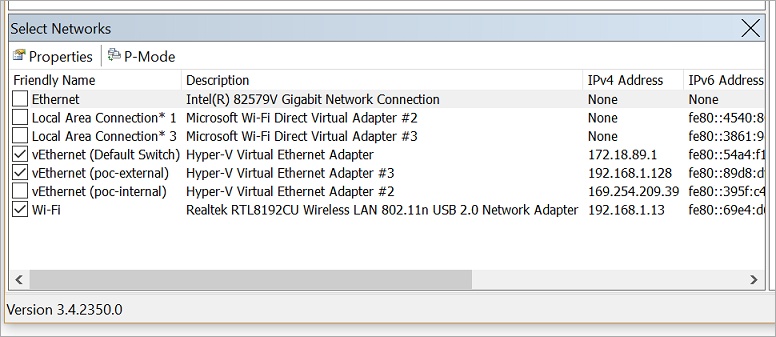

По умолчанию Network Monitor, собирает весь трафик, проходящий через интерфейсы компьютеры. За длительный промежуток времени размер такого сетевого дампа может быть весьма значительным. В нашем случае мы хотим собирать только исходящие пакеты по одному из известных SMTP портов.

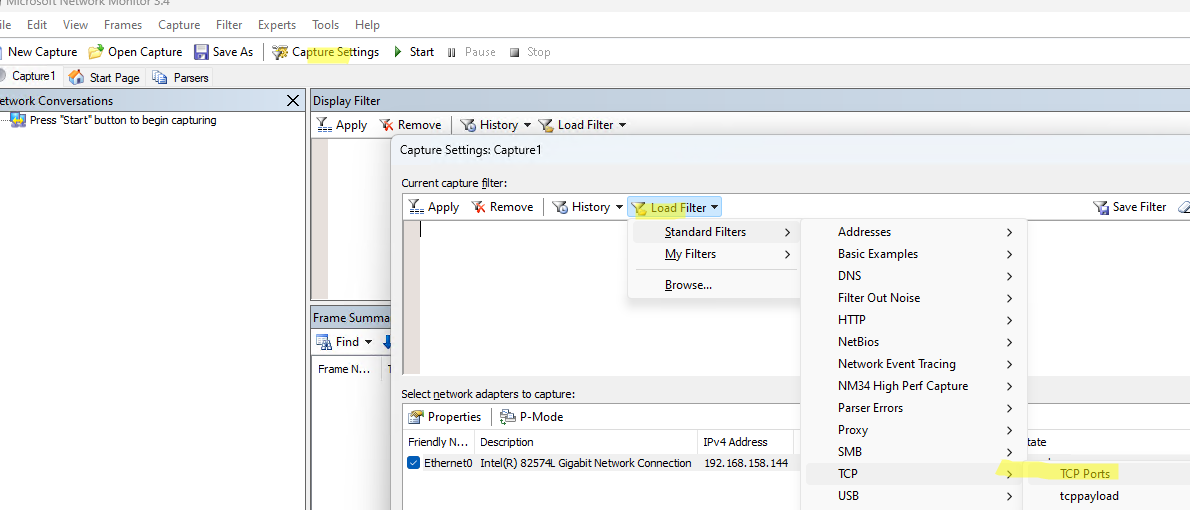

Нажмите кнопку Capture Settings. В этом окне можно настроить фильтры, которые определяют какой трафик должен собирать NetMon. В разделе Load Filter -> Standard Filters есть несколько шаблонов фильтров для типовых задач. В нашем случае нам нужен фильтр по TCP портам. Выберите TCP-> TCP ports.

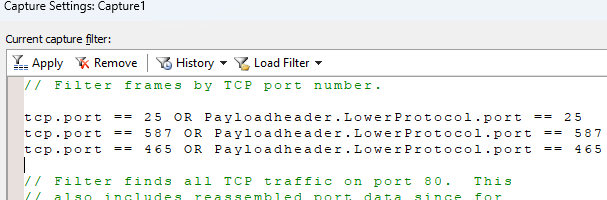

В окно редактора фильтра будет вставлен следующий код шаблона:

tcp.port == 80 OR Payloadheader.LowerProtocol.port == 80

Нужно отредактировать правило и добавить в него все три стандартные SMTP порты:

(tcp.port == 25 OR Payloadheader.LowerProtocol.port == 25 OR

tcp.port == 587 OR Payloadheader.LowerProtocol.port == 587 OR

tcp.port == 465 OR Payloadheader.LowerProtocol.port == 465)

Если на сервере несколько сетевых интерфейсов или дополнительных IP адресов на адаптере, можно добавить фильтр на исходящий IP:

AND

(IPv4.SourceAddress == 192.168.158.144)

Фильтры в Network Monitor можно комбинировать с помощью скобок и логических выражений

OR

/

AND

/

NOT

, или использовать вместо них

||

,

&&

или

!

.

Нажмите кнопку Apply, чтобы сохранить фильтр.

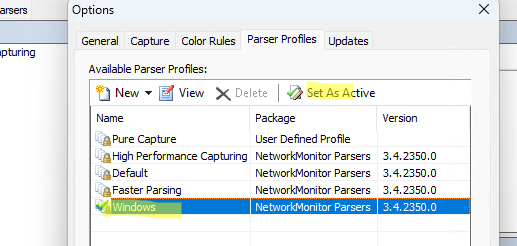

Затем перейдите в раздел Tools -> Options -> Parser profiles. Выберите Windows в профиле парсера по умолчанию (Set as active).

Теперь можно запустить захват трафика. Нажмите кнопку Start в панели инструментов.

Теперь вам нужно воспроизвести проблему, или если она появляется редко в неизвестные моменты времени, просто оставьте NetMon запущенным в течении дня/недели.

Имейте в виду, что в зависимости от настроек фильтра захвата, дамп сетевого трафика за большой промежуток времени потребует значительного количества RAM и свободного места на диске.

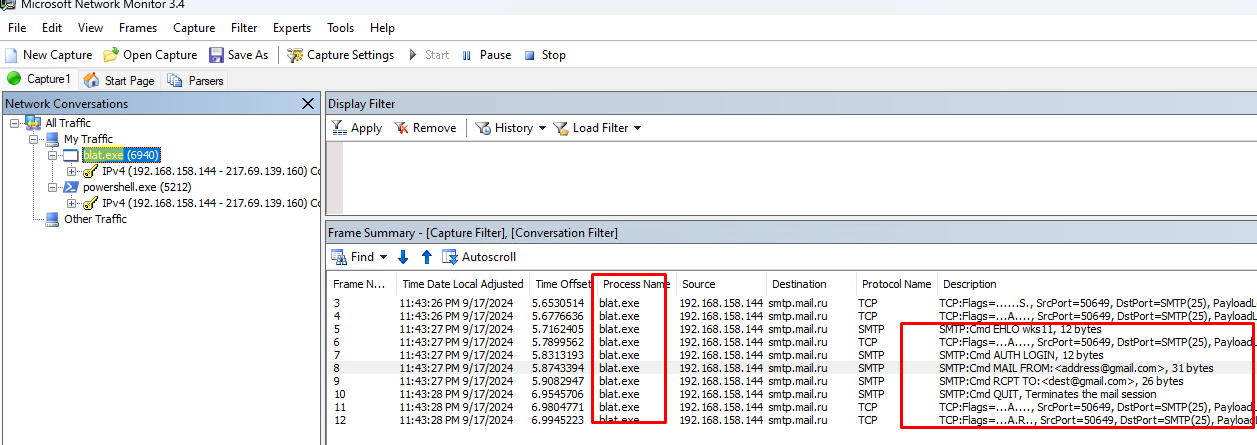

В нашем случае через некоторое время в журнале пакетов NetMon появились события, соответствующий примененным фильтрам. Если открыть содержимое пакетов, то можно обнаружить что выполнялась попытка SMTP подключения. Внутри пакетом можно увидеть команды SMTP протокола, попытки аутентификации, адрес целевой сервер и email адрес, на который выполняется отправка (пример SMTP команд в telnet для отправки почты с аутентификацией).

В поле Process Name указано имя процесса, который инициировал данные сетевой трафик. В этом случае мы определили, что SMTP рассылка выполняется консольной утилитой

blat.exe

.

Также в дамп попала моя сессия

powershell.exe

, из которой я проверял доступность порта 25 на внешнем сервере:

Test-NetConnection smtp.mail.ru -port 25

Чтобы остановить захват сетевого трафика, нужно нажать кнопку Stop. Полученный дамп трафика можно сохранить *.CAP файл для последующего анализа в офлайн режиме.

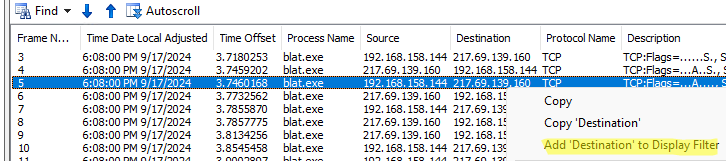

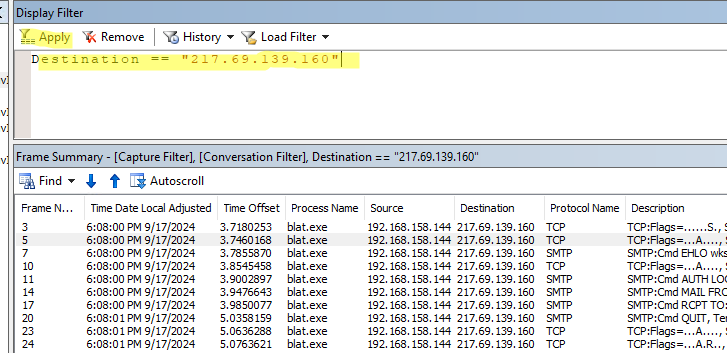

Можно добавить дополнительные фильтры по IP или MAC адресу назначения/источника, различным протоколам, портам и специальные фильтры для анализа трафика некоторых протоколов (SMB, HTTP, DNS). Фильтры можно применять как целиком к захваченному трафику, так и для фильтрации отображаемых данных в рамках текущей сессии (окно Display Filter).

Например, чтобы отфильтровать пакеты, можно щелкнуть по любому из значений в списке пакетов и выбрать Add [something] to Display Filter.

На скриншоте я добавил правило фильтрации по IP адресу назначения. В окно фильтра был добавлен такой код:

Destination == "ip_adress"

Ниже представлены несколько примером часто используемых фильтров Network Monitor.

Фильтр по IP адресу назначения:

IPv4.SourceAddress == 192.168.0.1

Фильтр по IP источника или назначения:

IPv4.Address == 192.168.0.1

Фильтр по номеру TCP порта:

tcp.port == 443

OR

Payloadheader.LowerProtocol.port == 443

Можно указывать диапазоны портов:

(udp.Port>=10000 && udp.port<=19999)

В этой статье мы рассмотрели особенности захвата и последующего анализа сетевого трафика в Windows с помощью Microsoft Network Monitor. Также в Windows для снятия дампа трафика без установки Network Monitor на компьютере можно использовать встроенную консольную утилиту PktMon. Дамп, снятый такой утилитой, можно проанализировать на любом компьютере с установленным NetMon или Wireshark.

Use a Windows computer long enough and you will come across situations where you have to deal with a network-related issue or want to monitor the incoming and outgoing traffic to your computer. This is especially true if you are a network administrator or someone who deals with a lot of network-related stuff. So, if you ever need it, here are some of the best and most useful network monitoring tools for both Windows 10 and 11 OS.

1. ManageEngine OpManager (Enterprise Users)

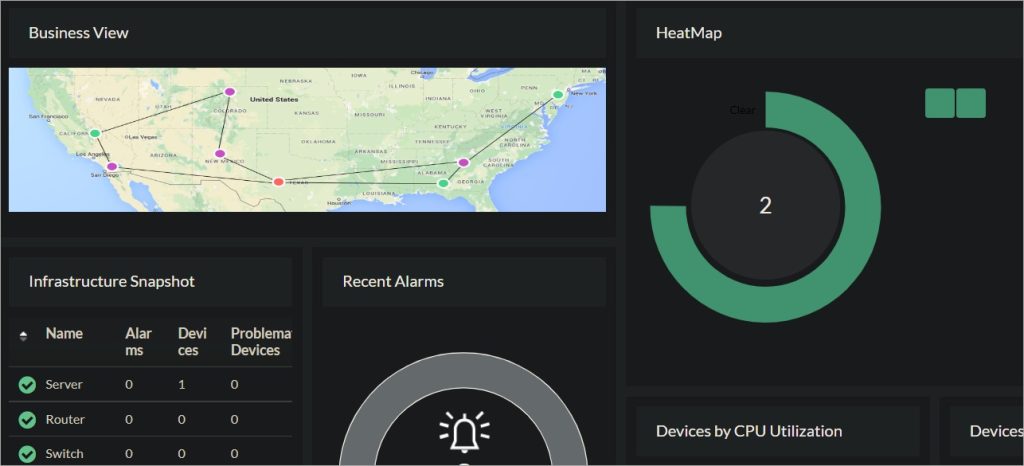

OpManager from ManageEngine is an advanced SNMP-based network monitoring solution for enterprise admins who handle a large number of computers in a company. OpManager creates this intuitive but interactive maps that are fun but useful.

OpManager will track and monitor a variety of your network devices routers, switches, network, physical servers, WAN, VoIP, system health, processes, etc., and then some third-party services like VMware, Citrix, HyperV, etc. The list is exhaustive. The dashboard area of most Windows network monitors can be confusing. To counter that, OpManager allows you to create your own dashboards. Plus, there are thousands of templates that will further make it easier to build a dashboard that works for you.

The ability to perform more than one operation at the same time is one of the key features. There is a demo version available. OpMananger works on Windows and Linux and has mobile apps for both Android and iOS admins on the go.

Pros: It covers a lot of ground supporting most key services with varied layout options based on autodiscovery process. And yet, it is quite flexible and easy to customize to your liking.

Cons: OpManager is not your average network monitoring tool. It was purpose-built from the ground up for advanced users working in enterprise environments. Because of that, it can be a little overwhelming for first-time users but you will quickly get the hang of it.

Download ManageEngine OpManager

2. Resource Monitor (Home Users)

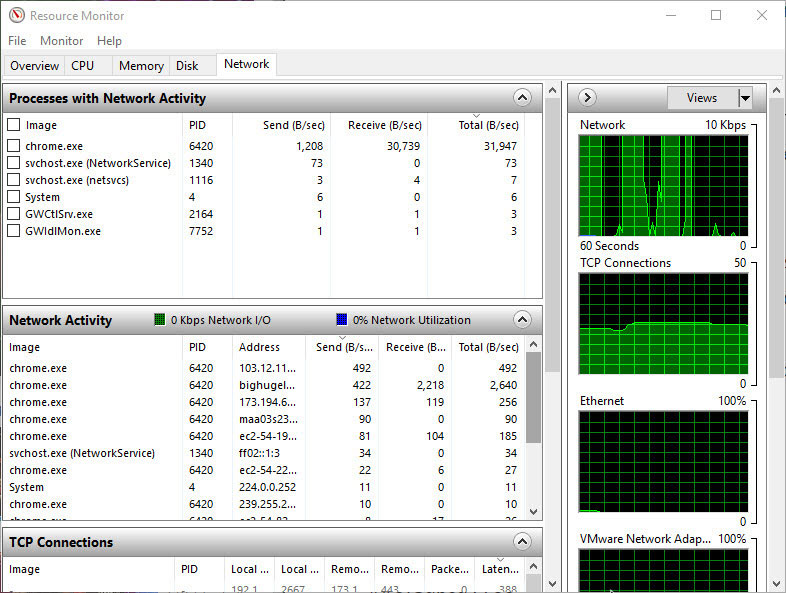

Windows has many built-in monitoring tools that can monitor a wide range of activities. The Resource Monitor is one of the most useful tools that every Windows user should know how to use. Using the Resource Monitor, you can monitor your CPU, Memory, Disk, and Network performance.

This Windows network monitoring tool can give you a comprehensive look at things like complete network activity, processes with network activity, current active TCP connections, and a list of all the listening ports. If you are a general home user, then Resource Monitor is all you need.

You can easily access the Resource Monitor by searching for it in the Start menu. In the Resource Monitor, navigate to the Network tab, and you will see the network activity of all your processes.

Pros: Resource Monitor is a built-in tool and is easy to use. It can show you all the active connections and working ports.

Cons: This built-in app only allows you to monitor network activity. You cannot actually control the activities.

Also Read: 7 Best Open Source Network Monitoring Tools for Windows and Linux

3. Microsoft Network Monitor (Deprecated)

Microsoft Network Monitor is a free and advanced network monitoring tool for Windows from Microsoft. It can be used to monitor and capture live traffic on your network. In fact, this tool shows you each and every networking packet that is sent in or out of your system.

Microsoft Network Monitor tool can help in a lot of situations like when you need to collect granular information from your network, to find what is causing network issues, etc. Moreover, this application also provides you with powerful filtering capabilities so that you can quickly narrow down your search.

Just download and install the app and open it. After opening, click on the link Open Capture tab and then click on the Start button. This action will start the capturing process so that you can monitor your network activities.

Pros: Microsoft Network Monitor combined with its advanced filtering capabilities can show what is happening on your network.

Cons: The tool has not been updated in a long time so may not work as advertised.

Download Microsoft Network Monitor

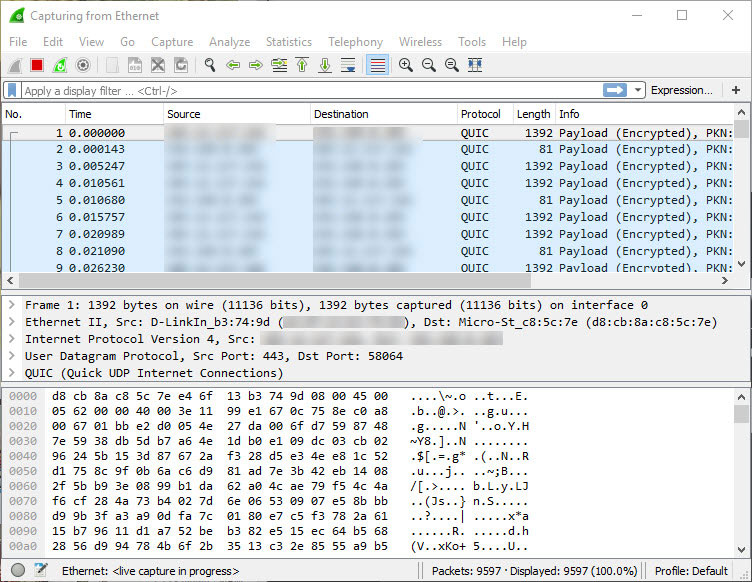

4. Wireshark (Advanced Users)

Wireshark, now a non-profit foundation, is one of the most popular cross-platform network monitoring and protocol analyzing tools for Windows 10 and 11. Wireshark enables you to do a lot of things like capturing live network traffic and reading data from the Ethernet, Wi-Fi, Bluetooth, USB, etc. You can also inspect hundreds of protocols, capture gzip-compressed files, decrypting a wide range of protocols like IPsec, SNMPv3, SSL/TLS, Kerberos, ISAKMP, etc.

Being an advanced tool, Wireshark has a multitude of filters to narrow down and monitor or inspect your network. Moreover, you can also create advanced triggers and alerts while monitoring your system. So, if you are troubleshooting a network or want to monitor each and every activity on your network then do give Wireshark a try.

Just download and install the software like any other Windows executable file. After installing, open the application and double-click on your network card and Wireshark will capture and show you the live traffic.

Pros: Wireshark is an advanced tool and it gives you a lot of options to quickly and efficiently monitor and capture network traffic.

Cons: Again, it’s an advanced tool and hence there is a bit of a learning curve. Also, you need to buy a separate network card if you want to capture packets from other devices on your network.

Download Wireshark

Also Read: Find Out Who’s Connected to Your WiFi Network

5. GlassWire (Advanced Home Users)

GlassWire is a system monitor and a firewall at the same time. The good thing about GlassWire is that it enables you to visualize all the network activity and segregate them according to applications, traffic type, and geo-location.

Moreover, unlike other apps in this list, GlassWire gives you the data in the form of beautiful graphs so that you can easily find and analyze traffic spikes and other situations. You can also analyze the network activity of the past 30 days.

GlassWire is pretty simple to use. All you have to do is install the application and launch it. Once you launch the application, it will monitor all network activities while protecting your system.

Pros: GlassWire has a very simple user interface and gives you the data in the form of attractive graphs. You can easily allow or deny any network connection with just a click or two.

Cons: The free version of GlassWire is limited in advanced features. But for a home or general user, GlassWire is pretty sufficient.

Download GlassWire

6. Wireless Network Watcher (Portable and Lightweight)

Of all the tools shared here, Wireless Network Watcher is the most simple tool that lists all the devices connected to your network. This tool is pretty helpful if you want to see how many devices are connected to your network. You can also use it to find the MAC addresses of those devices and other useful information.

However, you cannot monitor or capture the actual traffic with this application.

Download the portable version of Wireless Network Watcher and open it. As soon as you open the application, it will quickly scan and show all the devices connected to your network. To find additional details about an instrument, simply double-click on the device IP.

Pros: Wireless Network Watcher is a portable application that can quickly show you all the devices connected to your network.

Cons: It can only gather and show you basic information. You cannot actually see what’s happening on the network.

So, these were some of the best network monitoring tools for Windows.

Download Wireless Network Watcher

Windows Network Monitoring Tools

Your use case determines the network monitoring tool that you will employ on your Windows machine, or should I say Windows server? Resource Monitor is good enough for home users or even gamers. Microsoft Network Monitor was cool until it was deprecated, however, it is still available in case you may want to use it.

While Glasswire and Wireshark are both great options on a budget, ManageEngine’s OpManager is probably the best solution out there for enterprise users.

By the way, did you know you can also monitor the network using your Android smartphone? Yup, there are several network monitoring apps for Android too. Check them out.

Gaurav Bidasaria

Gaurav is an editor here at TechWiser but also contributes as a writer. He has more than 10 years of experience as a writer and has written how-to guides, comparisons, listicles, and in-depth explainers on Windows, Android, web, and cloud apps, and the Apple ecosystem.

He loves tinkering with new gadgets and learning about new happenings in the tech world.

He has previously worked on Guiding Tech, Make Tech Easier, and other prominent tech blogs and has over 1000+ articles that have been read over 50 million times.

icon-bg

icon-bg

icon-bg

Программы мониторинга сети являются незаменимыми помощниками для каждого системного администратора. Они позволяют быстро реагировать на аномальную активность в локальной сети, а также быть в курсе всех процессов в сети и автоматизировать часть повседневной деятельности администратора: в первую очередь, связанную с обеспечением надежной работы и безопасности. Давайте посмотрим, какие программы для мониторинга локальной сети наиболее актуальны в 2025 году.

Network Olympus

Network Olympus работает как служба и имеет веб-интерфейс, что обеспечивает большую гибкость и удобство. Основная особенность здесь — это конструктор сценариев, который помогает организовать схему мониторинга практически любой сложности для точного выявления проблем и сбоев, а также автоматизировать процесс их устранения.

Сценарий — это своего рода рабочий процесс на основе датчика, и из него можно создавать логические цепочки, которые, в зависимости от успеха проверки, будут генерировать различные уведомления и действия, направленные на устранение проблем. Каждый элемент цепочки можно редактировать в любое время, и изменения сразу же применятся ко всем устройствам, назначенным этому сценарию. Вся сетевая активность будет отслеживаться в журнале активности и специальных отчетах.

Если у вас небольшая сеть, то вам даже не нужно будет покупать лицензию: программа будет работать в бесплатном режиме.

| Плюсы | Минусы |

| Бесплатно до 100 устройств | Только веб-интерфейс |

| Легко настроить | Только установка на Windows |

| Постепенное обучение | Нет многопользовательского доступа |

| Создатель рабочих процессов | |

| Датчики для групп |

Lansweeper

Lansweeper полностью интегрируется с оборудованием на базе Windows и является по сути «сетевым сканером». Примечательно, что системному администратору не нужно находиться в офисе для выполнения всех процессов настройки сети, так как это можно сделать удаленно. Ему (или ей) даже не нужно устанавливать агенты на офисное оборудование: программа автоматически определяет все устройства, находящиеся в одной сети.

Полезной функцией этого приложения является возможность планирования задач в журнале событий: от регулярных обновлений программного обеспечения до сканирования активов на наличие вирусов, червей и другого вредоносного ПО. Однако бесплатная версия LNI предоставляет очень ограниченные возможности, а платные лицензии довольно дорогие.

Observium

Observium — это приложение, работающее с использованием протокола SNMP и позволяющее не только в реальном времени отслеживать состояние сети любого масштаба, но и анализировать ее производительность. Это решение интегрируется с оборудованием от Cisco, Windows, Linux, HP, Juniper, Dell, FreeBSD, Brocade, Netscaler, NetApp и других производителей. Благодаря хорошо продуманному пользовательскому интерфейсу, это ПО предоставляет системным администраторам множество вариантов настройки: от диапазонов IP для автоматического обнаружения до настроек протокола SNMP, необходимых для начала сбора информации о сети.

Вы также можете получить информацию о технических характеристиках всего оборудования, подключенного к сети. Все отчеты, созданные на основе анализа журнала событий, могут быть представлены в виде диаграмм и графиков, наглядно демонстрирующих уязвимые аспекты локальной сети. Вы можете использовать либо демо-версию (которая, по нашему опыту, имеет недостаточный набор функций), либо полную лицензию (за 200 фунтов стерлингов в год).

Nagios

Nagios — это продвинутое решение для мониторинга, управляемое через веб-интерфейс. Его нелегко освоить, но благодаря довольно большой интернет-сообществу и хорошо разработанной документации, это можно сделать за несколько недель.

С помощью Nagios системные администраторы могут удаленно регулировать нагрузку на пользовательские устройства или оборудование более высокого уровня (коммутаторы, маршрутизаторы, серверы), а также контролировать нагрузку на резерв памяти в базах данных, контролировать физические параметры компонентов оборудования (например, температуру материнской платы, ведь сгоревшая материнская плата — одна из самых распространенных поломок) и т.д.

Что касается обнаружения сетевых аномалий, Nagios автоматически отправляет оповещения на адрес, заданный системным администратором, будь то электронная почта или номер мобильного телефона. Бесплатная демо-версия доступна на 60 дней.

PRTG Network Monitor

Этот компонент программного обеспечения PRTG, совместимый с устройствами на базе Windows, предназначен для мониторинга сети. Он не бесплатен (если не считать 30-дневного пробного периода). Это программное обеспечение можно использовать не только для сканирования устройств, которые в данный момент подключены к локальной сети, но и для выявления атак.

Наиболее полезные сетевые службы PRTG включают инспекцию пакетов, анализ и хранение статистических данных в базе данных, просмотр карты сети в реальном времени (вы также можете получить историческую информацию о поведении сети), сбор технических параметров о устройствах, а также анализ степени нагрузки на сетевое оборудование. Кстати, его очень удобно использовать: в первую очередь, благодаря интуитивно понятному пользовательскому интерфейсу, который можно открыть с любого браузера. При необходимости системный администратор также может получить доступ к приложению удаленно через веб-сервер.

Kismet

Kismet — полезное приложение с открытым исходным кодом для системных администраторов, которое позволяет всесторонне анализировать трафик, выявлять его аномалии и предотвращать сбои. Оно может использоваться на системах, основанных на *NIX/Windows/Cygwin/macOS. Kismet часто используется специально для анализа WLAN, основанных на стандарте 802.11 b (включая сети с скрытым SSID).

Вы можете легко найти неправильно настроенные и даже незаконно работающие точки доступа, которые используются злоумышленниками для перехвата трафика, и другие скрытые устройства, которые могут быть потенциально «вредными» для вашей сети. Для этих целей было вложено много времени и усилий в возможность обнаружения различных типов атак как на сетевом уровне, так и на уровне канала связи. Как только обнаруживается одна или несколько атак, системный администратор получает сигнал тревоги и начинает принимать меры по устранению угрозы.

WireShark

WireShark, бесплатный анализатор трафика с открытым исходным кодом, предоставляет своим пользователям действительно продвинутые функции и по праву признан эталонным решением в области диагностики сетей. Он прекрасно интегрируется с системами на базе *NIX, Windows и macOS.

Вместо веб-интерфейсов и CLI, которые плохо понимаются новичками, потому что для этого нужно вводить запросы на специальном языке программирования, это решение использует графический интерфейс пользователя (однако, если вам нужно расширить стандартный набор возможностей WireShark, то вы можете легко настроить их в Lua).

Развернув и настроив его один раз на своем сервере, вы получите централизованный инструмент для мониторинга малейших изменений в производительности сети и сетевых протоколов. Таким образом, вы сможете выявлять и определять проблемы на ранних стадиях.

| Плюсы | Минусы |

| Бесплатно | Не интуитивно |

| Легко установить | Нет мобильной поддержки |

| Пакетный анализ | Не для крупных компаний |

| Гибкий интерфейс | |

| Отчеты |

NeDi

NeDi — это совершенно бесплатное программное обеспечение, которое может сканировать сеть по MAC-адресам (также среди допустимых критериев поиска есть IP-адреса и DNS) и создавать собственную базу данных. Этот программный продукт использует веб-интерфейс для взаимодействия с пользователем.

Таким образом, вы можете осуществлять онлайн-мониторинг всех физических устройств и их расположения в вашей локальной сети (на самом деле, вы сможете получить информацию о любом узле: его прошивке, конфигурации и т.д.).

Некоторые профессионалы используют NeDi для поиска устройств, которые используются незаконно (например, украдены). Это программное обеспечение использует протоколы CDP/LLDP для подключения к коммутаторам или маршрутизаторам. Поэтому этот инструмент очень полезен, хотя и не так прост в освоении, как вы могли бы себе представить.

Zabbix

Система мониторинга Zabbix — это универсальное решение с открытым исходным кодом для мониторинга сети, которое можно настроить для любой модели сети. В общем, оно предназначено для систем с многоуровневой архитектурой серверов (в частности, Zabbix интегрируется с серверами Linux/FreeBSD/Windows).

Это приложение позволяет одновременно управлять сотнями узлов, что делает его чрезвычайно эффективным инструментом для организации работы системных администраторов в крупных предприятиях. Для развертывания Zabbix в вашей локальной сети вам потребуется либо запустить программные агенты (демоны), либо использовать протокол SNMP (или другой протокол для безопасного удаленного доступа). Что касается его управления, вам придется ознакомиться с веб-интерфейсом на PHP.

Кроме того, это программное обеспечение предоставляет полный набор инструментов для мониторинга состояния сетевого оборудования. Стоит отметить, что для полного использования всех преимуществ этого решения вашему системному администратору потребуется иметь хотя бы базовые знания Perl или Python (или любых других языков, которые можно использовать в сочетании с Zabbix).

10-Страйк: Мониторинг Сети

10-Strike Network Monitor — это веб-ориентированное программное решение, полностью автоматизирующее все аспекты сетевой безопасности. Системные администраторы могут использовать его для предотвращения распространения вредоносного ПО в локальной сети, а также для определения причин возможных технических неисправностей, связанных с разрывом кабеля или отказом отдельных узлов сетевой инфраструктуры.

Это программное обеспечение также постоянно контролирует температуру, напряжение, пространство на диске и другие параметры через SNMP и WMI. Существуют некоторые недостатки, такие как довольно высокая нагрузка на ЦП (о чем разработчики сами честно говорят) и высокая цена.

Total Network Monitor 2

И еще одна наша программа также завершает наш список. TNM 2, чрезвычайно доступное и эффективное программное решение для мониторинга сети серверов, демонстрирующее идеальный баланс между удобством и обширной функциональностью. Одним из основных программируемых компонентов TNM 2 являются мониторы, которые выполняют проверки с необходимой частотой. Список доступных проверок впечатляет. Они позволяют отслеживать практически любой параметр, начиная от доступности серверов в сети и заканчивая проверкой состояния служб.

Следует отметить, что эти сенсорные объекты могут самостоятельно устранять начальные последствия проблем (то есть все происходит без прямого участия системного администратора). Например, могут быть перезапущены определенные службы или пользовательские устройства, активирован антивирус, добавлены новые события в журнал событий.

Что касается отчетов, то они содержат всю информацию, связанную с каждой проверкой, проведенной выбранным монитором. Одна копия этого приложения стоит всего 5000 руб..

Как выбрать программу для мониторинга сети?

Выбрать однозначного победителя и назвать лучшее программное обеспечение для мониторинга локальной сети сложно. Но мы считаем, что продукт Network Olympus имеет много преимуществ и очень низкий порог вхождения, так как не требует специальной подготовки для начала работы с ним. Кроме того, в нем вы не найдете типичных недостатков решений с открытым исходным кодом, таких как отсутствие обновлений и плохая совместимость (как с ОС, так и с оборудованием). Таким образом, благодаря этому решению, вы сможете мониторить все события, происходящие в вашей локальной сети, и своевременно реагировать на них.

(Image credit: Future)

Windows 10 makes it easy to connect to a network and the internet using a wired or wireless connection. However, sometimes, you may still need to manually manage settings or troubleshoot connectivity problems, which is when the built-in command-line tools can come in handy.

Regardless of the issue, Windows 10 will likely have a Command Prompt tool to help you resolve the most common problems. For instance, ipconfig and ping are among the most important tools for viewing network settings and troubleshooting connectivity issues. If you are dealing with a routing problem, the route command can display the current routing table to examine and determine related problems, and with the nslookup tool, you can diagnose DNS problems.

You also have tools like arp to troubleshoot switching problems and determine the MAC address from an IP address. The netstat command-line tool allows you to view statistics for all the connections. And you can use the netsh tool to display and change many aspects of the network configuration, such as checking the current configuration, resetting settings, managing Wi-Fi and Ethernet settings, enabling or disabling the firewall, and a lot more.

This guide highlights eight Command Prompt tools that should help you manage and troubleshoot networking problems on your device and across the network.

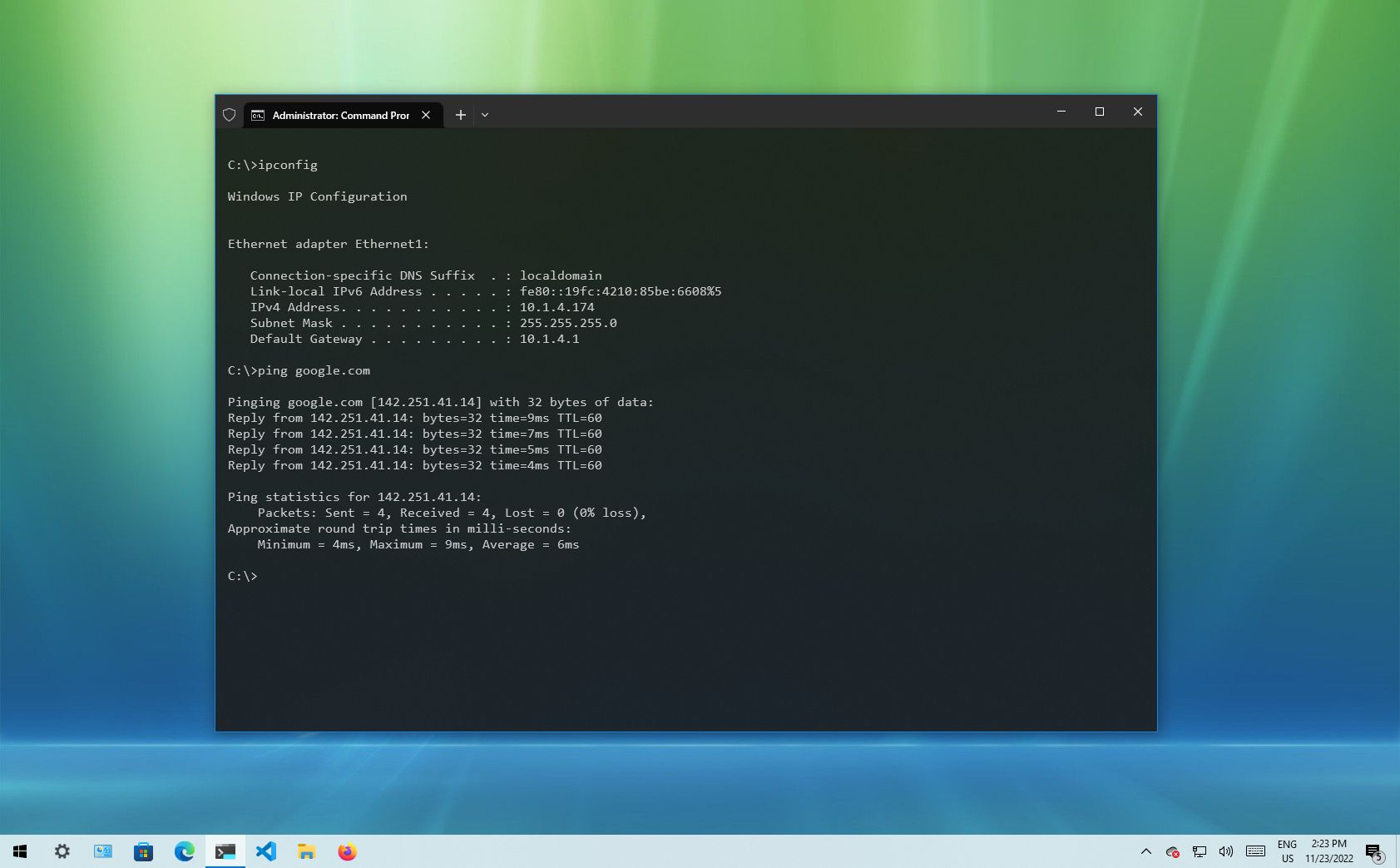

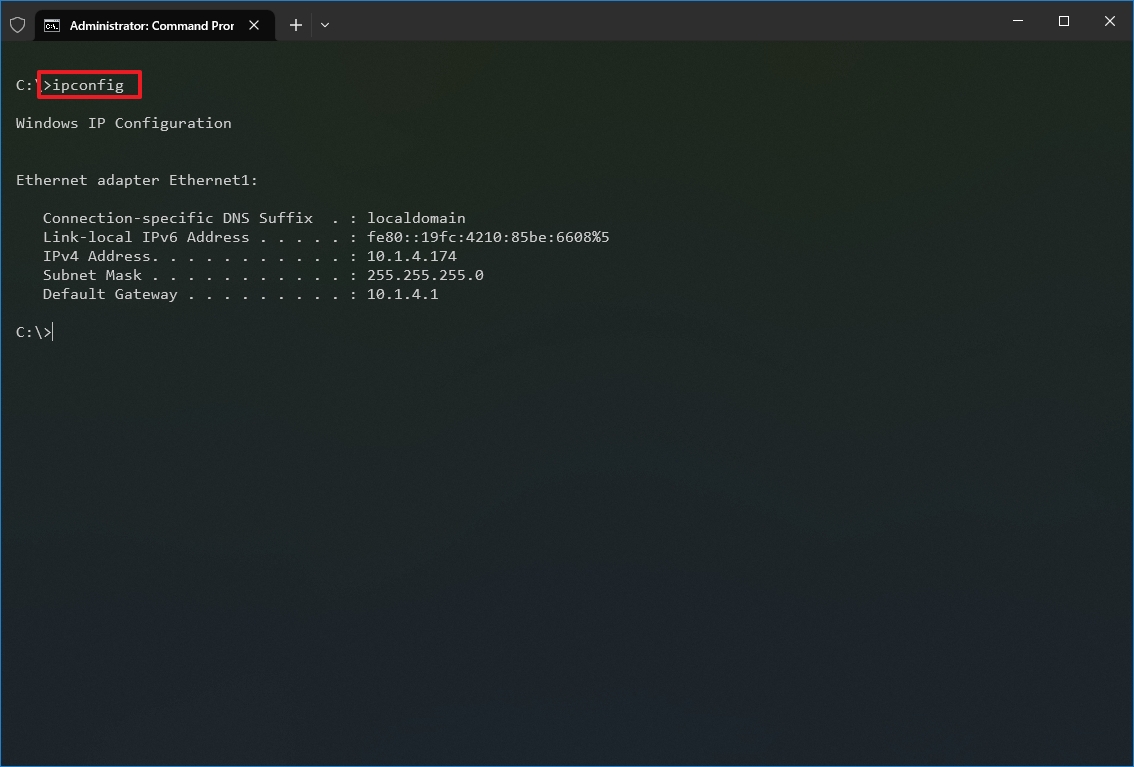

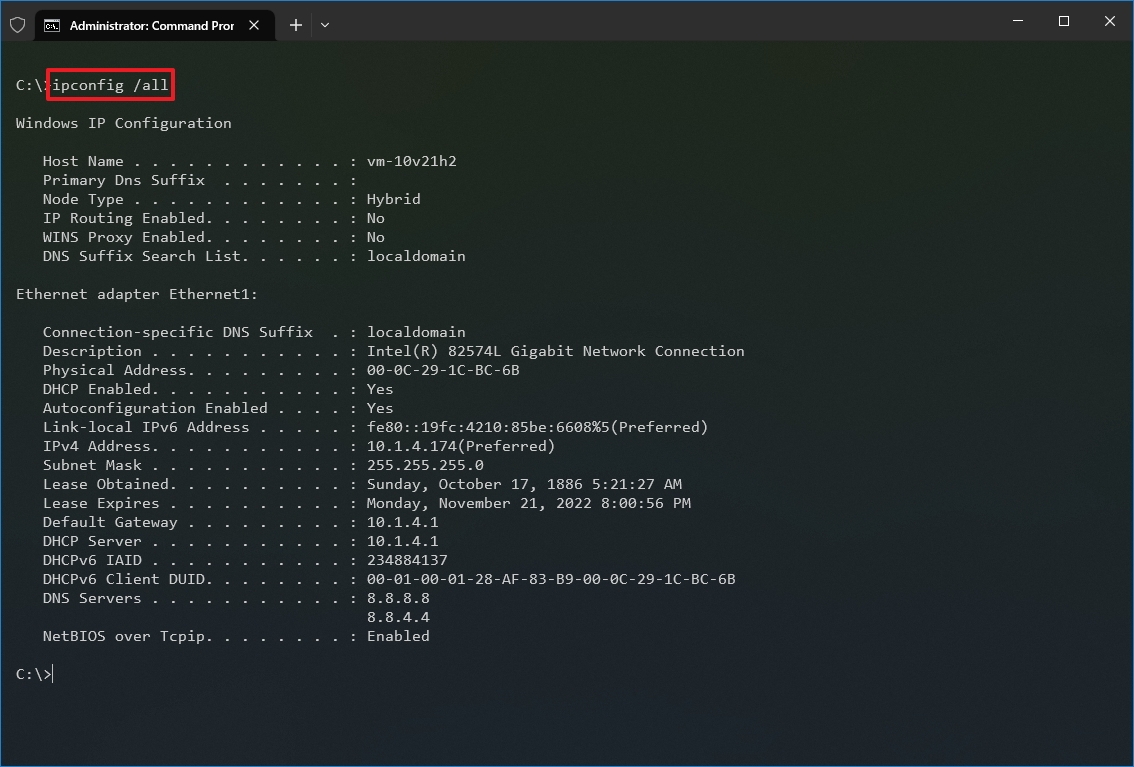

1. IPConfig

On Windows 10, ipconfig (Internet Protocol configuration) is among the most common networking tools that allow you to query and show current TCP/IP (Transmission Control Protocol/Internet Protocol) network configuration. The command also includes options to perform different actions, such as refreshing Dynamic Host Configuration Protocol (DHCP) and Domain Name System (DNS) settings.

Display network configuration

To get started with ipconfig on Windows 10, use these steps:

All the latest news, reviews, and guides for Windows and Xbox diehards.

- Open Start.

- Search for Command Prompt, right-click the top result, and select the Run as administrator option.

- Type the following command to view a summary of the TCP/IP network configuration and press Enter: ipconfig

- Quick tip: In Command Prompt, you can use the CLS command to clear the screen after you no longer need the information to continue running commands without clutter.

- Type the following command to view the complete TCP/IP network configuration and press Enter: ipconfig /all

Once you complete the steps, you will have an overview of the PC’s entire TCP/IP configuration.

Refresh network settings

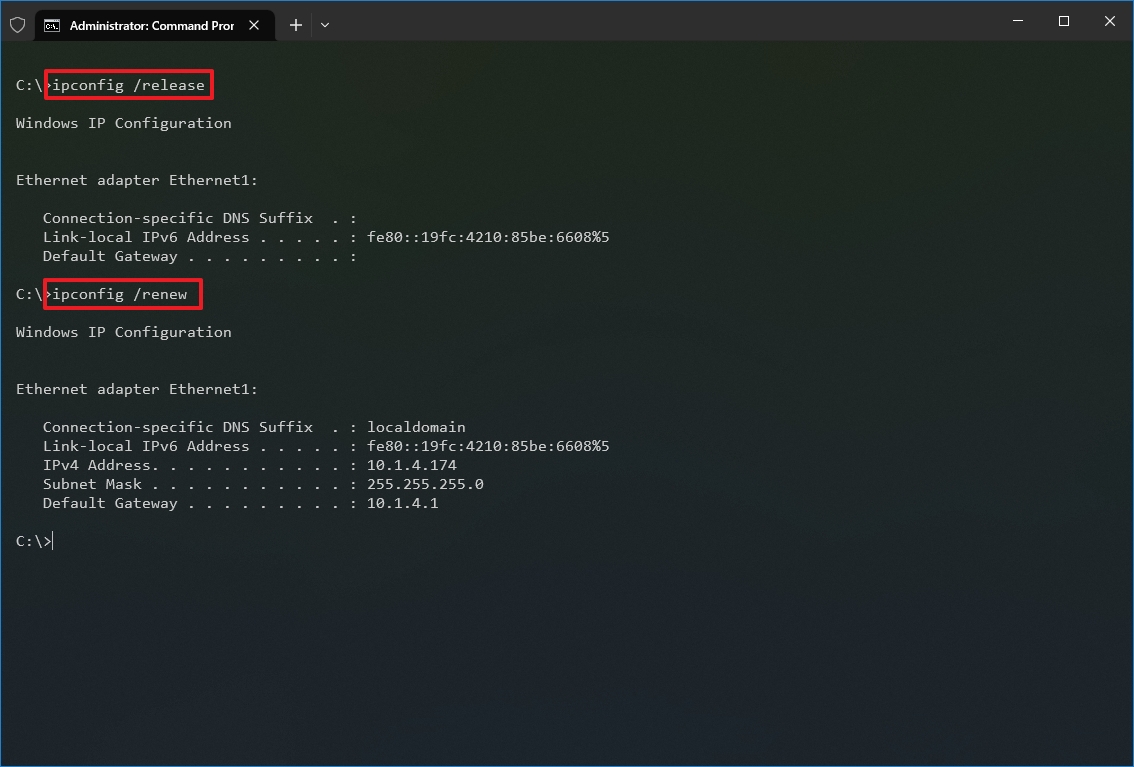

To release and renew the network configuration with Command Prompt, use these steps:

- Open Start.

- Search for Command Prompt, right-click the top result, and select the Run as administrator option.

- Type the following command to remove the current network configuration and press Enter: ipconfig /release

- Type the following command to reconfigure the network configuration and press Enter: ipconfig /renew

After you complete the steps, the first command will clear the current configuration, and the second command will fetch new settings from the DHCP server to resolve connectivity issues. If the dynamically assigned settings have not expired in the server, it is common to see the same IP address reconfigured on the device.

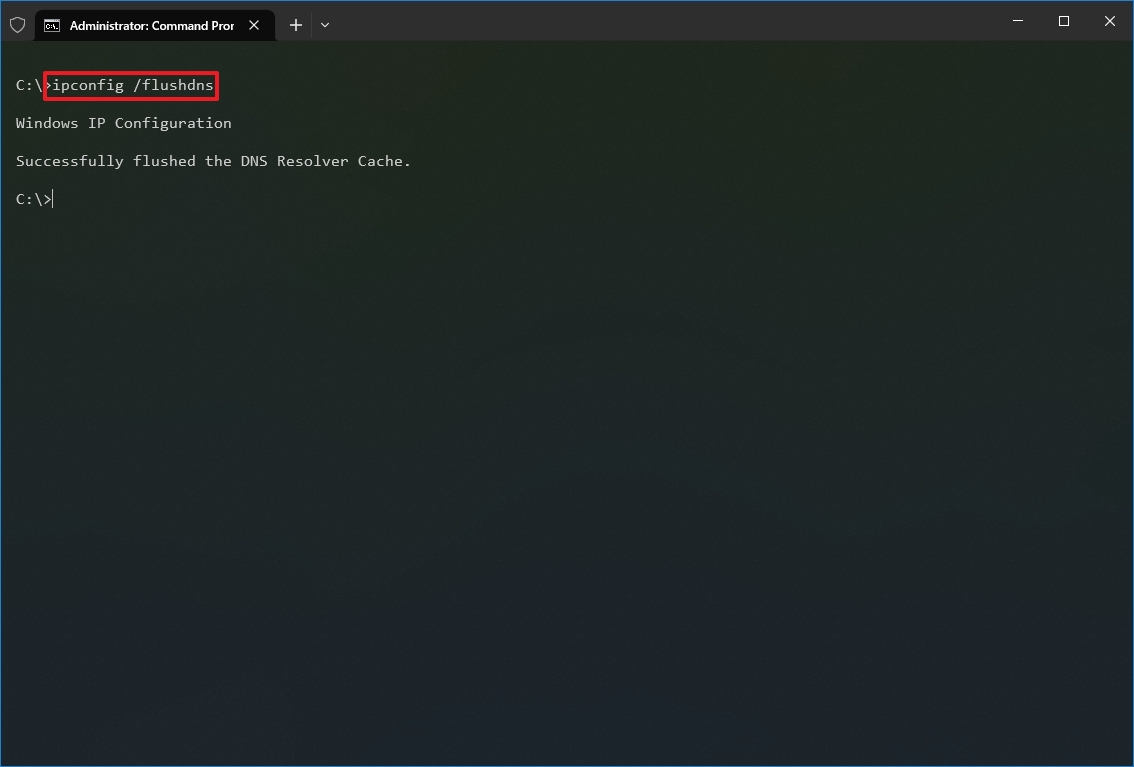

Refresh DNS settings

To flush and rebuild the current DNS cache entries on Windows 10, use these steps:

- Open Start.

- Search for Command Prompt, right-click the top result, and select the Run as administrator option.

- Type the following command to clear the DNS system cache on the device and press Enter: ipconfig /flushdns

Once you complete the steps, the entries stored in the DNS cache of Windows 10 will be deleted and refreshed. Usually, this command will come in handy when you cannot connect to another computer or website using the host or domain name due to outdated information in the local cache.

2. Ping

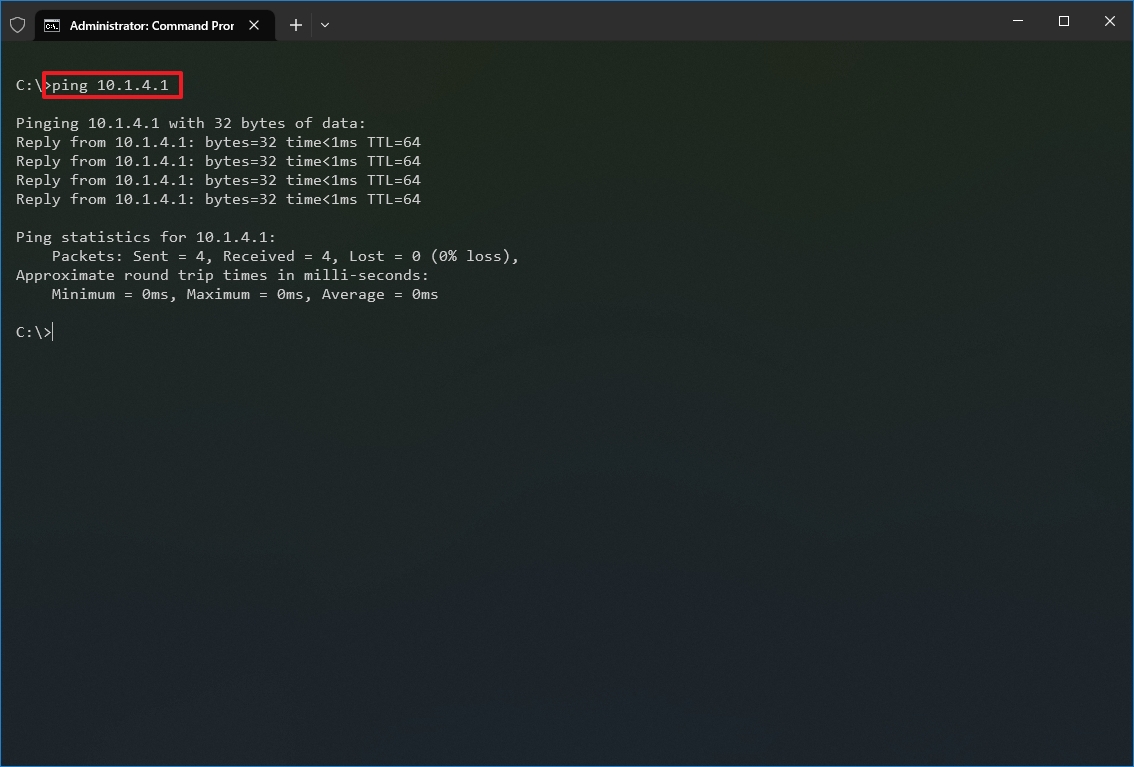

Ping is another essential networking tool because it allows you to send ICMP (Internet Control Message Protocol) echo request messages to test the IP connectivity with other devices, whether it is another computer in the network or internet service.

Test device connectivity

To test the network connectivity with the ping command on Windows 10, use these steps:

- Open Start.

- Search for Command Prompt, right-click the top result, and select the Run as administrator option.

- Type the following command to send ICMP echo requests to test connectivity and press Enter: ping IP-OR-DOMAIN

In the command, replace IP-OR-DOMAIN with the actual IP address or domain name of the computer or service you want to test. For example, this command tests the communication between the local device and router: ping 10.1.4.1

- Quick tip: If you use the -a option (for example, ping -a 10.1.4.1), the command will also resolve the address to a hostname.

- (Optional) Type the following command to test the local computer networking stack and press Enter: ping 127.0.0.1 or ping loopback

- Quick note: The 127.0.0.1 is a well-known address, and it is referred to as the loopback address. When you run the command, if you get a reply, it means that the networking stack on Windows 10 is up and running. This is the same as pinging the device using its own network address.

Once you complete the steps, receiving four successful echo replies from the destination means the device can talk with the remote host. If the request times out, there is a problem between the host and the remote device.

If you are dealing with connectivity problems, start pinning the local computer to ensure the network stack is working. Then test the router’s connection to ensure the issue is not in the local network. Then try to ping a website to find out whether there is a problem with the internet connection or the remote host.

You should also know that the ping command will always time out if the remote device or service blocks the ICMP protocol.

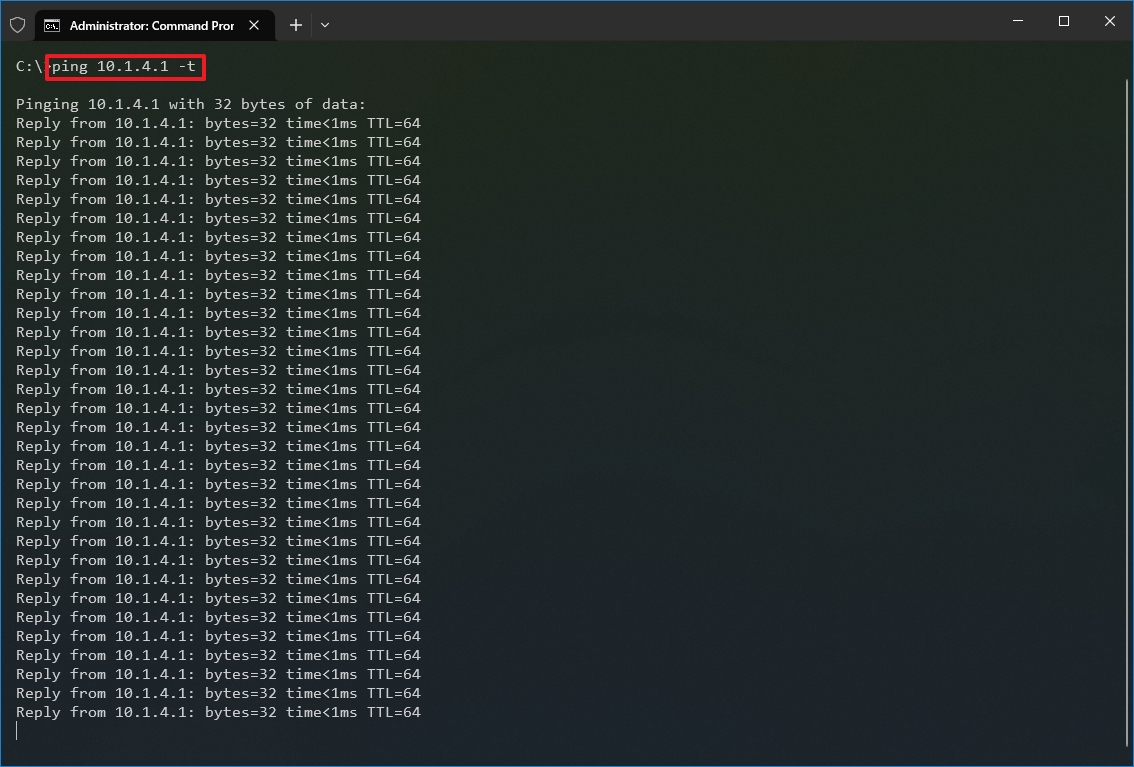

Diagnose packet loss activity

The ping command includes many options that you can access with the «ping /?» command, and one of these options is the ability to set the time you want to run the tool, which can come in handy to examine packets lost when you are troubleshooting connectivity problems.

To run the ping command for a specific period, use these steps:

- Open Start.

- Search for Command Prompt, right-click the top result, and select the Run as administrator option.

- Type the following command to continue pinging until stopped and press Enter: ping IP-OR-DOMAIN -t

In the command, replace IP-OR-DOMAIN with the actual IP address or domain name of the computer or service you want to test. For example, this command tests the communication between the local device and router: ping 10.1.4.1 -t

- Use the «Control + C» keyboard shortcut to stop the ping.

After you complete the steps, you will be able to see the successful and lost requests that can give you a clue on how to continue troubleshooting and resolving the connectivity problem. Administrators usually use the ping command in a local network to find out when a service goes down quickly. Also, the tool can be used as a quick way to know when the server is up and running again when restarting a server remotely.

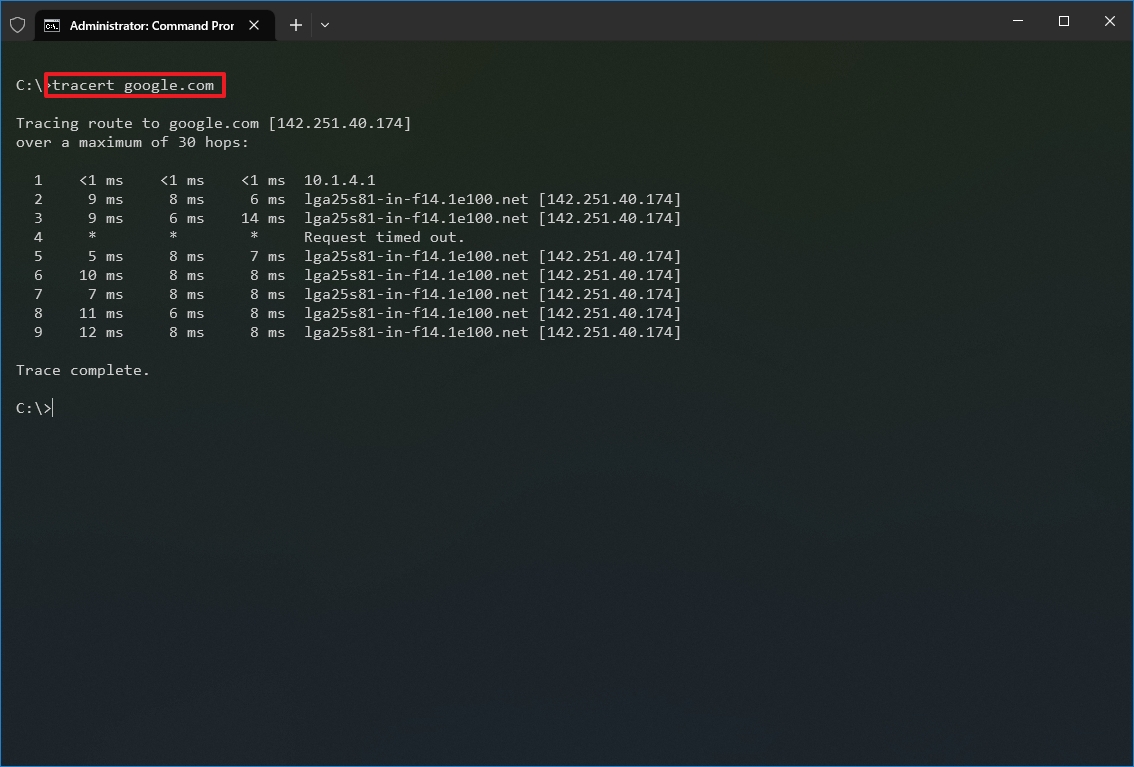

3. Tracert

Windows 10 also includes tracert (Trace Route), a diagnostic tool to determine the network path to a destination using a series of ICMP echo requests. However, unlike the ping command, each request includes a TTL (Time to Live) value that increases by one each time, allowing to display of a list of the route the requests have taken and their duration.

To trace the route to a destination with Command Prompt on Windows 10, use these steps:

- Open Start.

- Search for Command Prompt, right-click the top result, and select the Run as administrator option.

- Type the following command to understand the path taken to the destination and press Enter: tracert IP-OR-DOMAIN

In the command, replace IP-OR-DOMAIN with the actual IP address or domain name for the destination you want to troubleshoot. For example, this command allows you to view the path the packets are taking to reach Google.com: tracert google.com

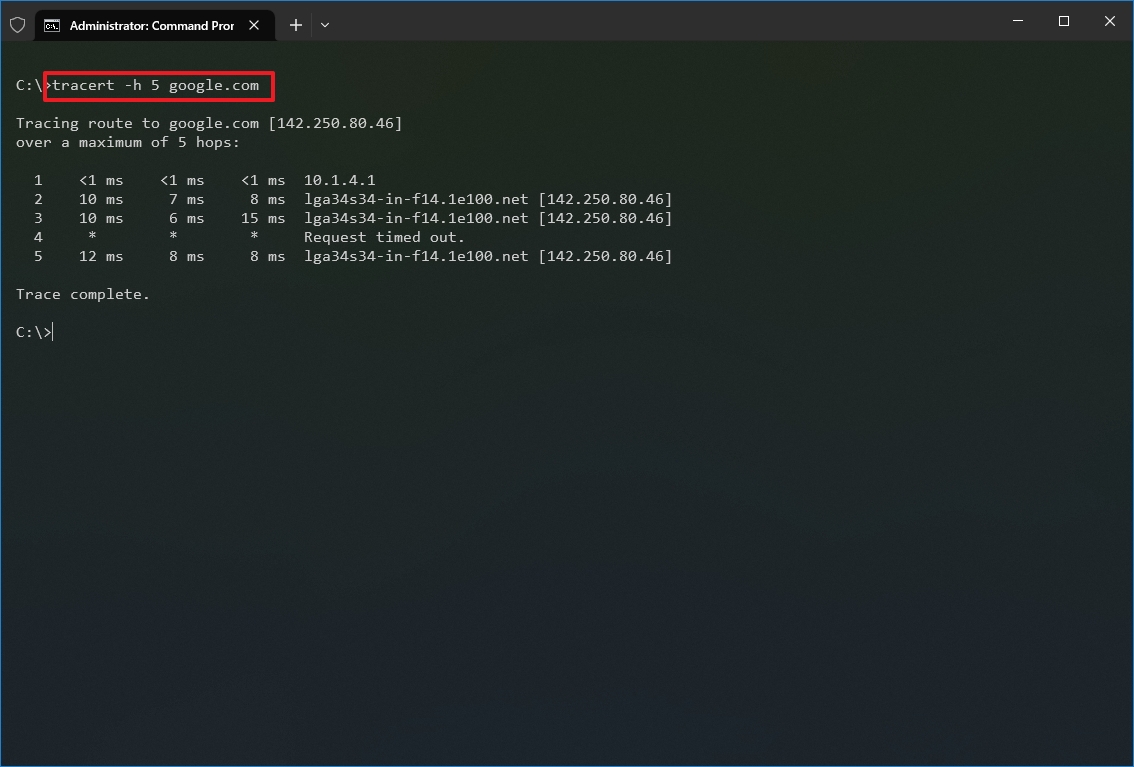

- (Optional) Type the following command to adjust the hop counts to the destination and press Enter: tracert -h HOP-COUNT IP-OR-DOMAIN

In the command, replace IP-OR-DOMAIN with the actual IP address or domain name for the destination you want to troubleshoot and HOP-COUNT for the number of hops you want to trace. For example, this command puts the limit of 5 hops (nodes) to the destination: tracert -h 5 google.com

Once you complete the steps, you will know if the destination is reachable or if there is a networking problem along the way.

Similar to the ping tool, tracert includes several options, which you can view with the «tracert /?» command.

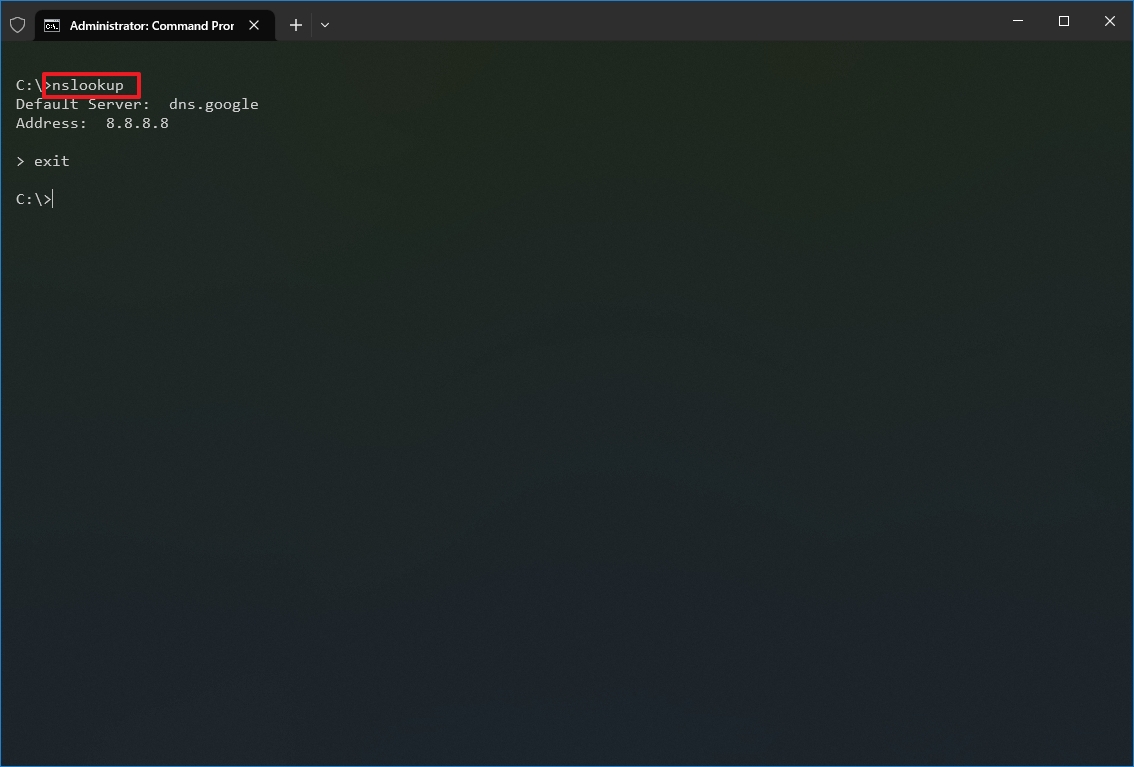

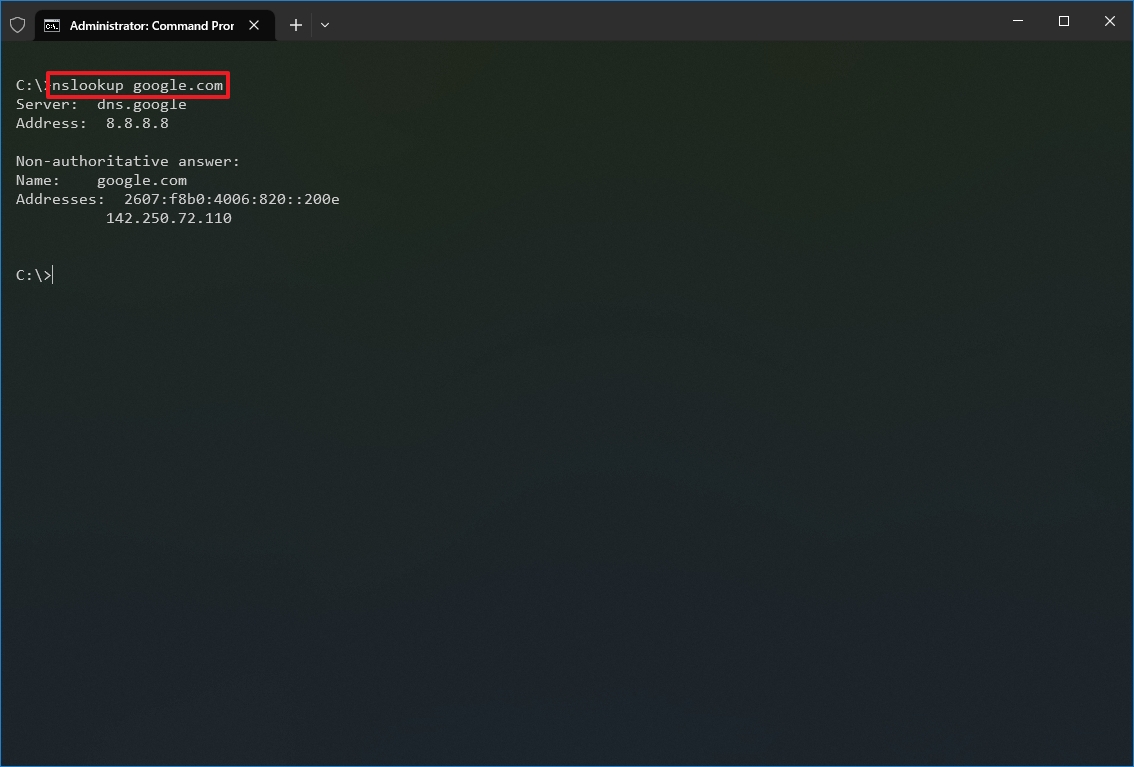

4. NSLookup

The nslookup (Name Server Lookup) tool can show valuable details to troubleshoot and resolve DNS-related issues. The tool includes an interactive and non-interactive modes. However, you will be using the non-interactive mode more often than not, which means you will type the full command to obtain the necessary information.

You can use this command to display the default DNS name and address of the local device and determine the domain name of an IP address or the name servers for a specific node.

To get started with nslookup on Windows 10, use these steps:

- Open Start.

- Search for Command Prompt, right-click the top result, and select the Run as administrator option.

- Type the following command to look up the local DNS name and address and press Enter: nslookup

- Quick note: This command also happens to open the nslookup interactive mode.

- Confirm the current DNS information.

- Type the following command to exit the interactive mode and press Enter: exit

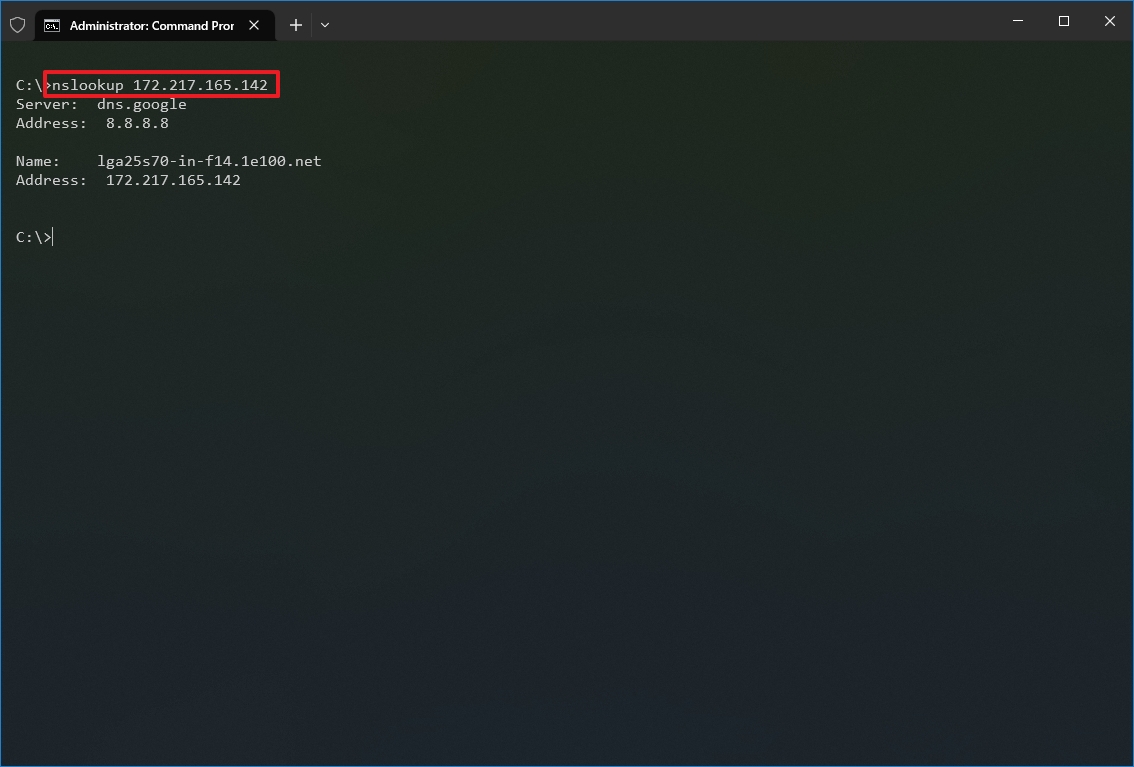

- Type the following command to determine the name and address of a specific server and press Enter: nslookup IP-ADDRESS

In the command, replace the IP-ADDRESS with the address of the remote device. For example, this command looks up the IP address 172.217.165.142 address: nslookup 172.217.165.142

- Type the following command to determine the address of a specific server and press Enter: nslookup DOMAIN-NAME

In the command, replace the DOMAIN-NAME with the address of the remote device. For example, this command looks up the IP address Google.com address: nslookup google.com

After you complete the steps, depending on the command, you will know whether the device has a DNS resolver and the IP address or domain and vice versa of the remote host.

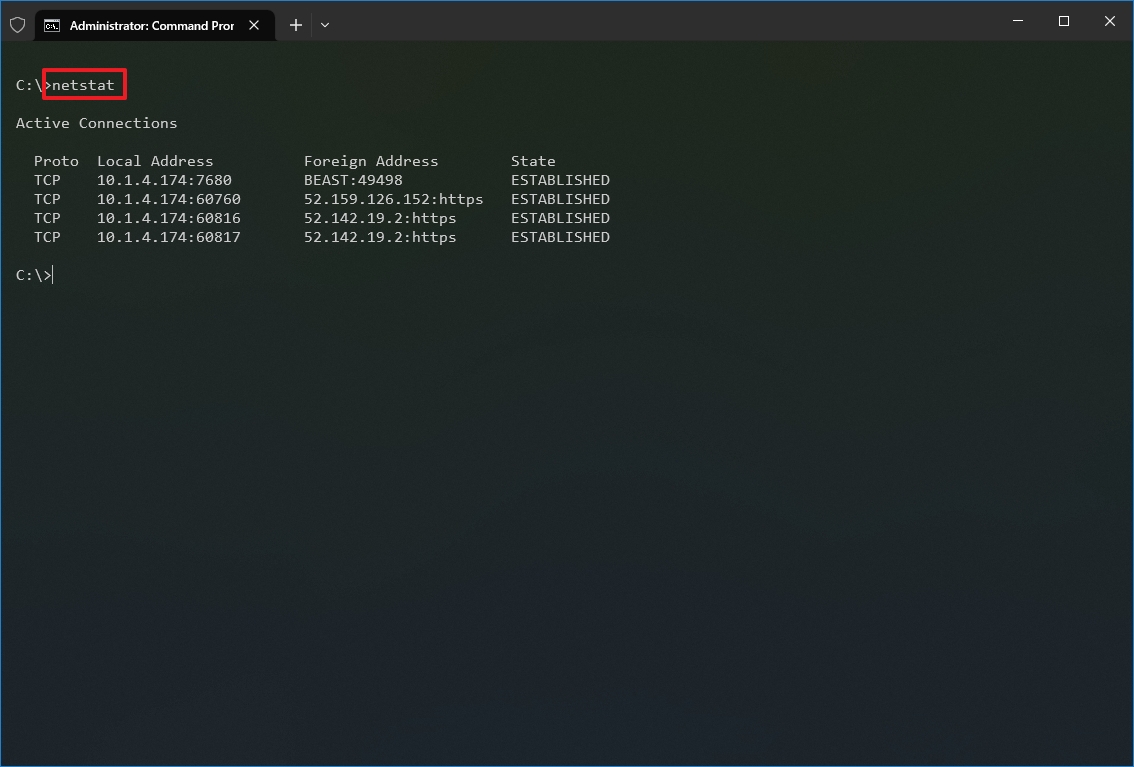

5. NetStat

The netstat (Network Statistics) tool displays statistics for all network connections. It allows you to understand open and connected ports to monitor and troubleshoot networking problems for Windows 10 and apps.

When using the netstat tool, you can list active network connections and listening ports. You can view network adapter and protocol statistics. You can even display the current routing table and much more.

To get started with netstat, use these steps:

- Open Start.

- Search for Command Prompt, right-click the top result, and select the Run as administrator option.

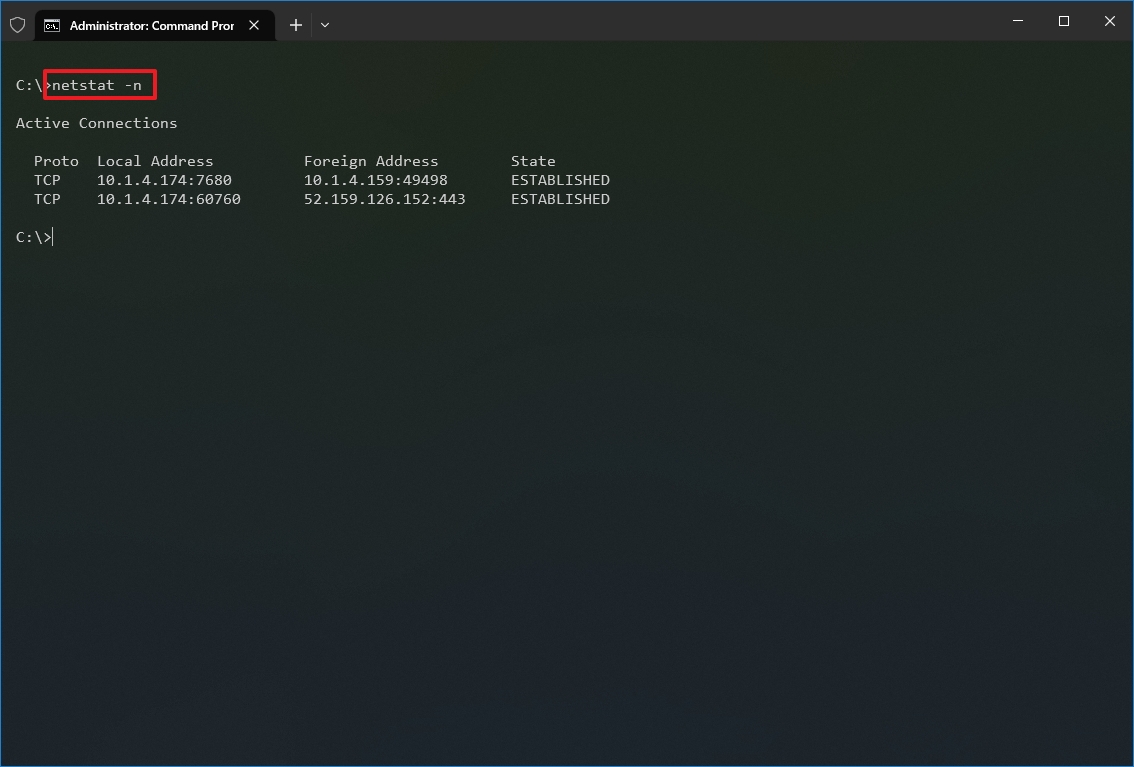

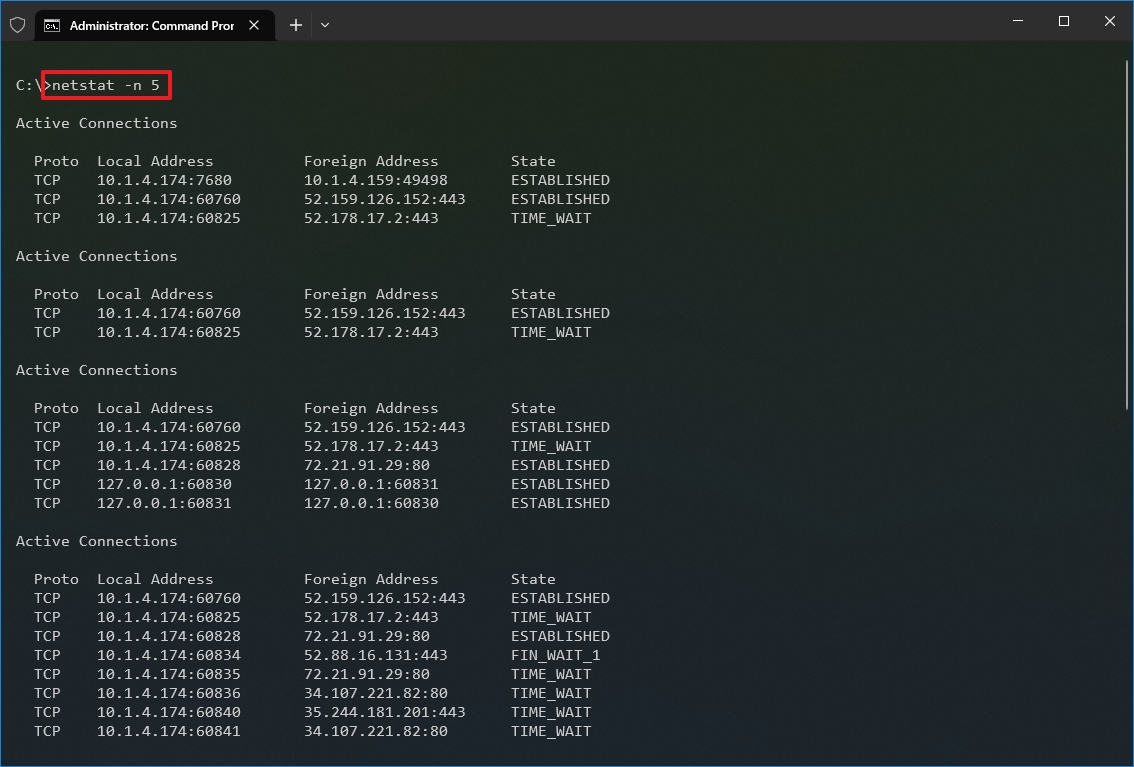

- Type the following command to show all active TCP connections and press Enter: netstat

- (Optional) Type the following command to display active connections showing numeric IP address and port number instead of trying to determine the names and press Enter: netstat -n

- (Optional) Type the following command to refresh the information at a specific interval and press Enter: netstat -n INTERVAL

In the command, make sure to replace INTERVAL for the number (in seconds) you want to redisplay the information. This example refreshes the command in question every five seconds: netstat -n 5

- Quick note: When using the interval parameter, you can terminate the command using the «Ctrl + C» keyboard shortcut in the console.

Once you run the command, it will return a list of all active connections in four columns, including:

- Proto: Displays the connection protocol, including TCP or UDP.

- Local Address: Displays the device’s IP address followed by a semicolon with a port number of the connection. The double-semicolon inside brackets indicates the local IPv6 address. The «0.0.0.0» address also refers to the local address.

- Foreign Address: Shows the remote computer’s IP (or FQDN) address with the port number after the semicolon port name (for instance, https, http, microsoft-ds, wsd).

- State: Shows whether the connection is active (established), if the port has been closed (time_wait) and if the program has not closed the port (close_wait). Other statuses available include closed, fin_wait_1, fin_wait_2, last_ack, listen, syn_received, syn_send, and timed_wait.

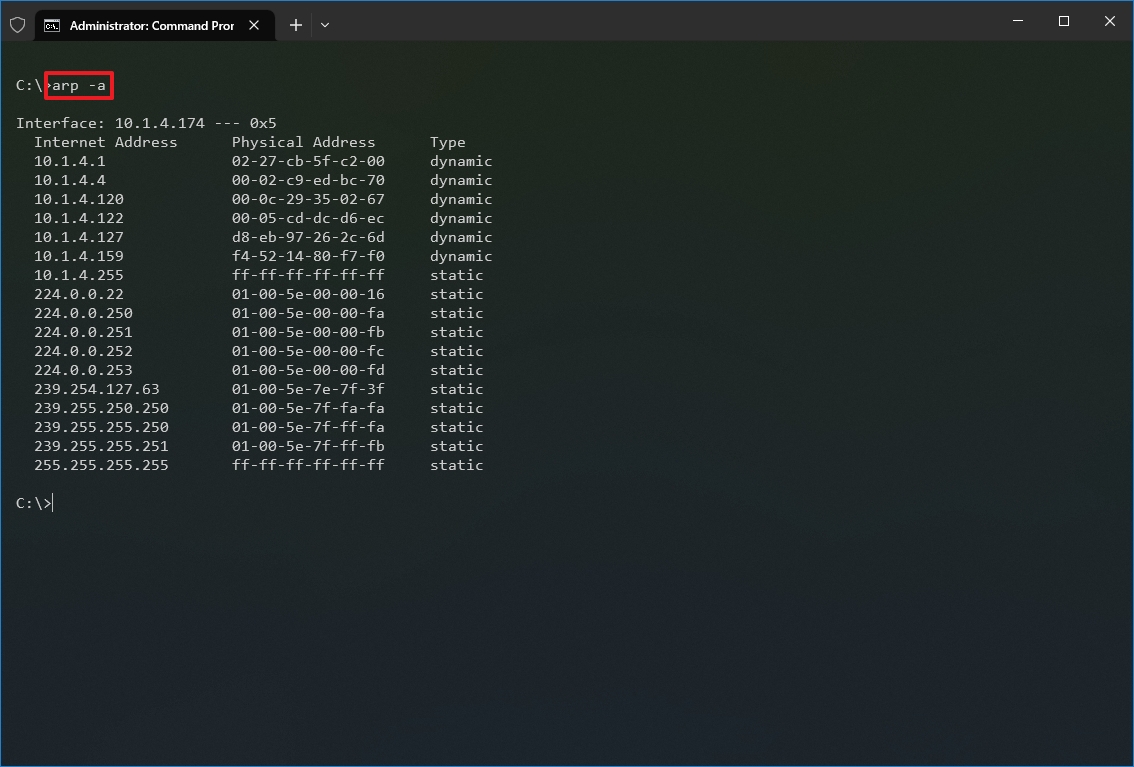

6. ARP

Windows 10 maintains an arp (Address Resolution Protocol) table, which stores IP to Media Access Control (MAC) entries that the system has resolved. The arp tool lets you view the entire table, modify the entries, and use it to determine a remote computer’s MAC address.

Usually, you do not need to worry about MAC addresses, but there are scenarios when this information may come in handy. For example, when troubleshooting network problems at the data link layer (switching) or when restricting access or filtering content through the network for specific devices.

To get started with arp on Windows 10, use these steps:

- Open Start.

- Search for Command Prompt, right-click the top result, and select the Run as administrator option.

- Type the following command to view the current arp table cache on Windows 10 and press Enter: arp -a

- Type the following command to determine the MAC address of a remote device and press Enter: arp -a IP

In the command, make sure to replace IP with the address of the destination. For example, this command reveals the physical address of the 10.1.4.120 destination: arp -a 10.1.4.120

- Confirm the MAC (physical) address for the remote device.

After you complete the steps, you will be able to view the entire arp table and MAC address of a specific IP address.

If you want to know all the available options, use the «arp /?» command to list the available options with their corresponding descriptions.

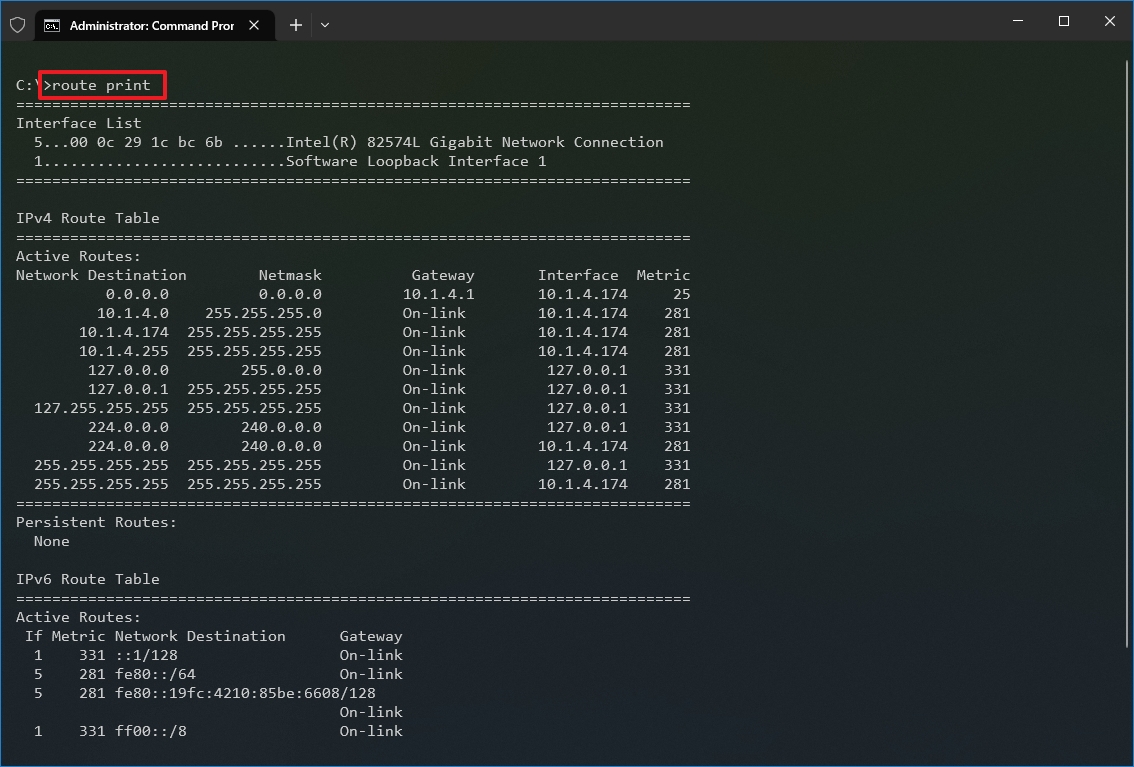

7. Route

The route tool displays the routing table that allows Windows 10 to understand the network and communicate with other devices and services. The tool also offers some options to modify and clear the table as needed.

Like the arp tool, you typically do not have to worry about the routing table, but the command-line tool will come in handy when troubleshooting related problems.

To view or flush the routing table available on Windows 10, use these steps:

- Open Start.

- Search for Command Prompt, right-click the top result, and select the Run as administrator option.

- Type the following command to view the routing table known to Windows 10 and press Enter: route print

- Confirm the routing table information.

- (Optional) Type the following command to clear the routing table and press Enter: route -f

- Quick note: When running this command, the device will lose network connectivity since the system no longer understands the network topology. After running the command, restart the machine to allow the networking stack to rebuild the routing table. Usually, you should not have to clear the table unless you modify some of the entries and you need to reset the table.

Once you complete the steps, you will understand the routing table and how to clear the information.

You can also use the «route /?» command to view a list of available options, including options to change networking metrics, specify a gateway, add a new route, and much more. However, modifying these settings is usually not recommended unless you understand how the network works.

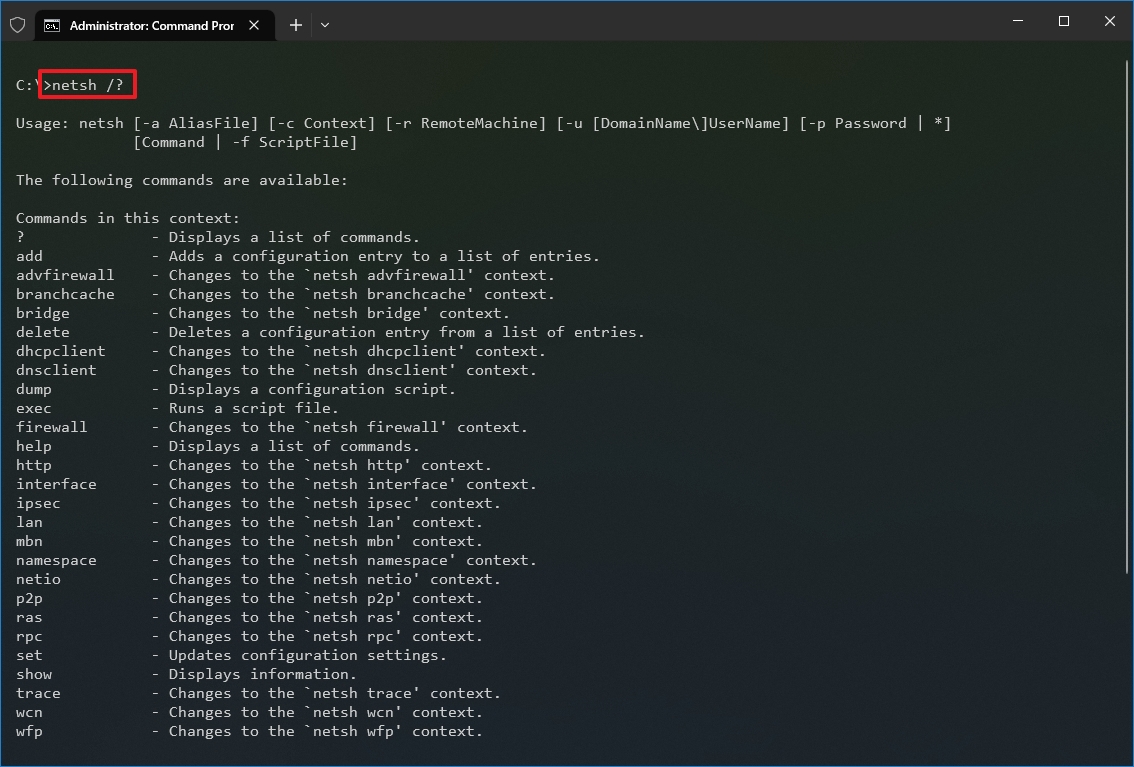

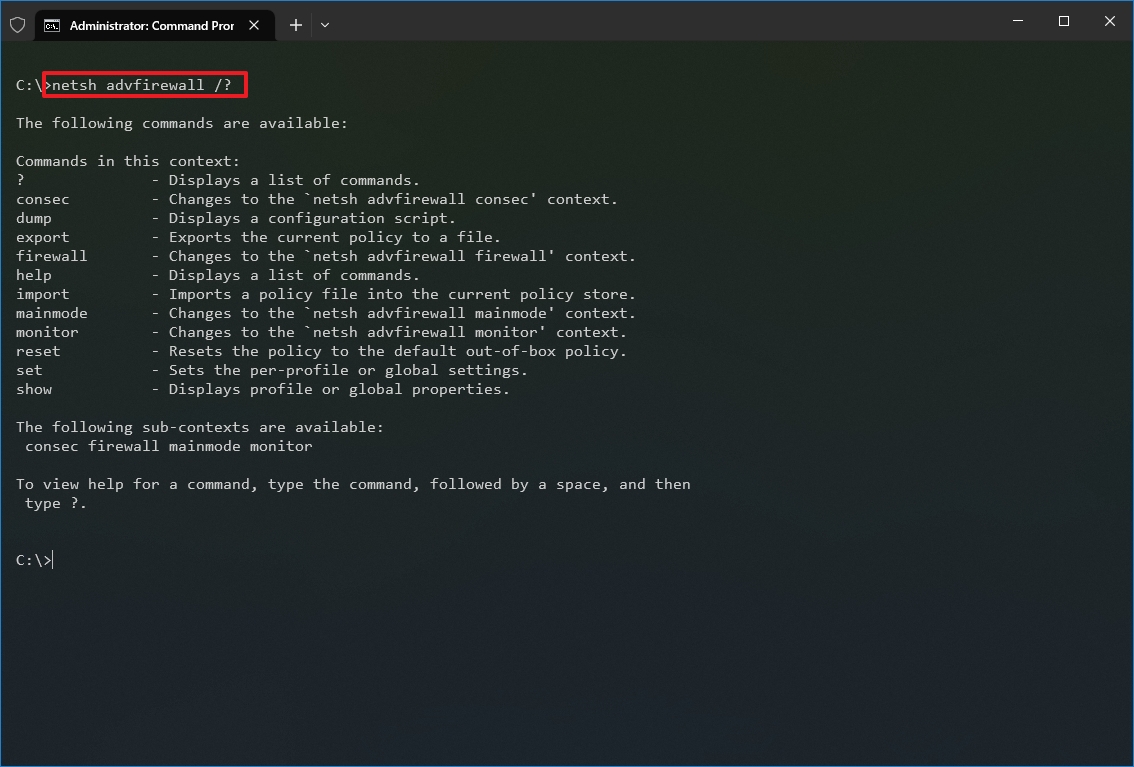

8. Netsh

On Windows 10, netsh (Network Shell) is a legacy command-line tool that allows you to display and change virtually any network configuration. For instance, you can use the tool to view the current network configurations, manage wireless connections, reset the network stack to fix most common problems, enable or disable the firewall, and a lot more.

To get started with the netsh command-line tool, use these steps:

- Open Start.

- Search for Command Prompt, right-click the top result, and select the Run as administrator option.

- Type the following command to view a list of the available commands (contexts) and press Enter: netsh /?

- Type the following command to view the list of available subcommands (subcontexts) for a specific option and press Enter: netsh CONTEXT-COMMAND

In the command, change the CONTEXT-COMMAND for the command that includes additional options. For example, this command shows the commands available to manage the firewall with netsh: netsh advfirewall /?

Once you complete the steps, you will know how to navigate the netsh contexts and subcontexts command to manage networking settings.

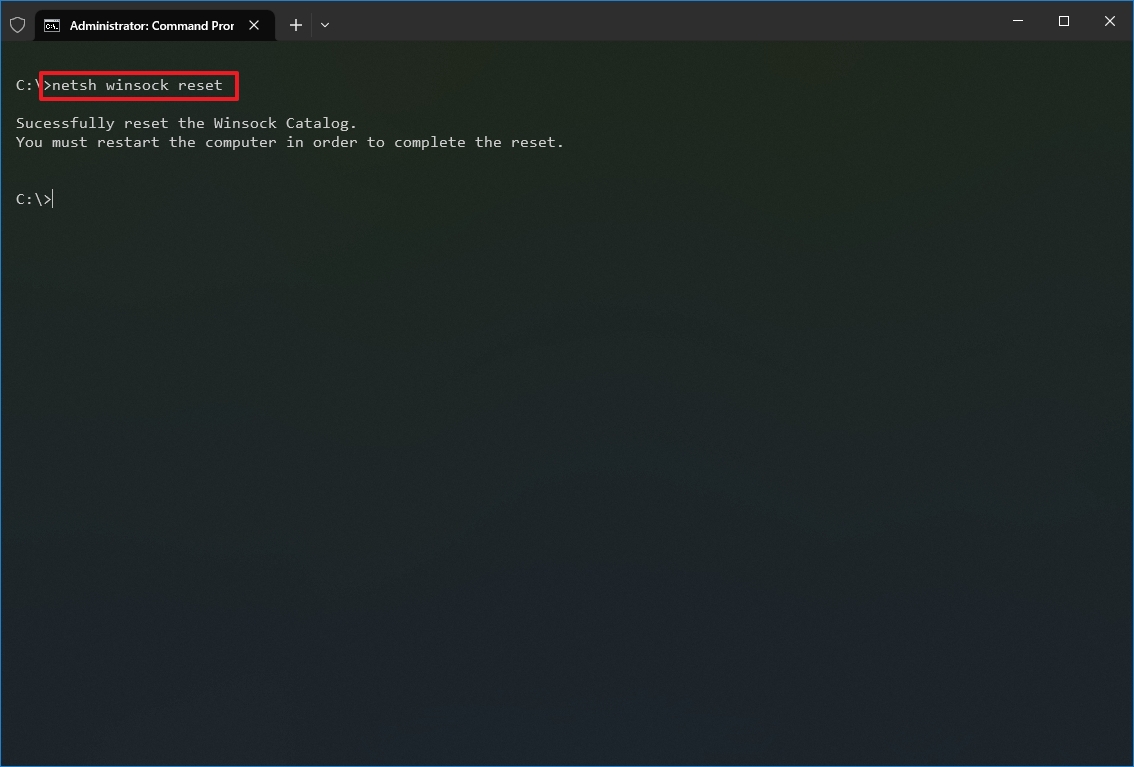

Reset system network stack

To reset the network stack to resolve common connectivity problems, use these steps:

- Open Start.

- Search for Command Prompt, right-click the top result, and select the Run as administrator option.

- Type the following command to reset the winsock stack and press Enter: netsh winsock reset

- Restart your computer.

After you complete the steps, the winsock configuration will reset, hopefully fixing the problems connecting to a network and the internet.

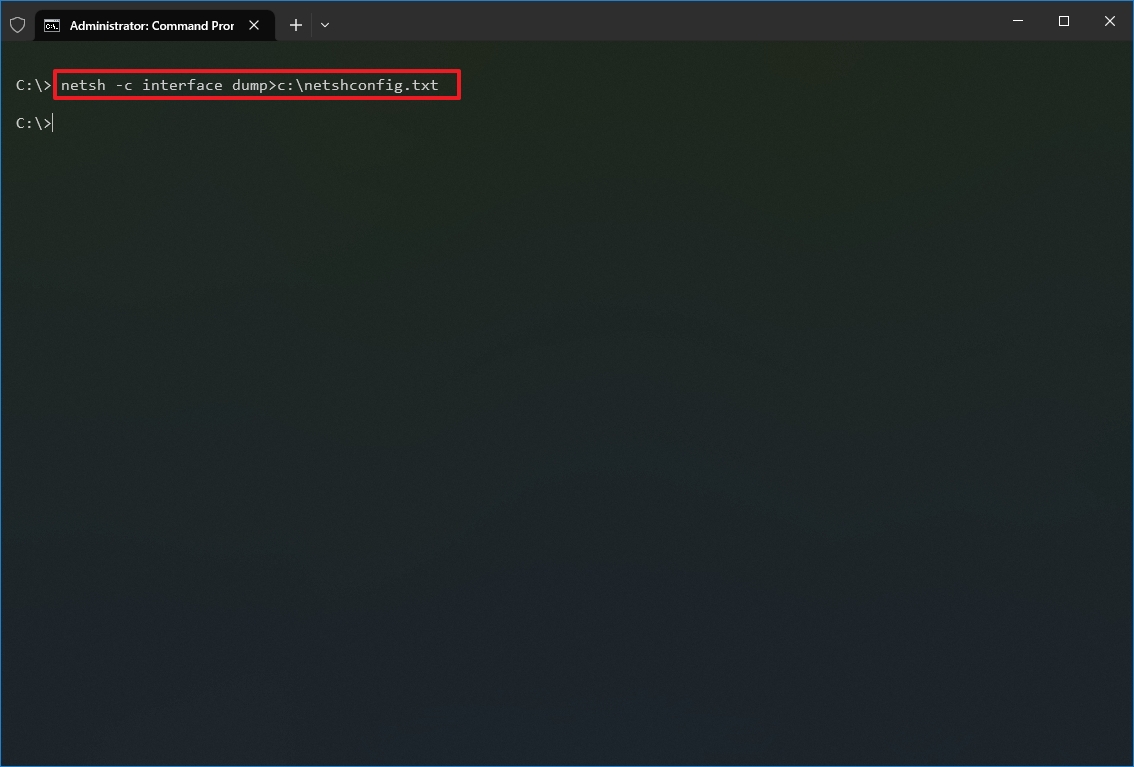

Export and import network configuration

To export the network configuration with netsh on Windows 10, use these steps:

- Open Start.

- Search for Command Prompt, right-click the top result, and select the Run as administrator option.

- Type the following command to export the current configuration for all the network adapters and press Enter: netsh -c interface dump>PATH\TO\EXPORTED.txt

In the command, replace the PATH\TO\EXPORTED.txt with the path and name of the file to store the configuration. For example, the following command exports the settings to the netshconfig.txt file: netsh -c interface dump>c:\netshconfig.txt

Once you complete the steps, you can open the file with any text editor to view the exported configuration.

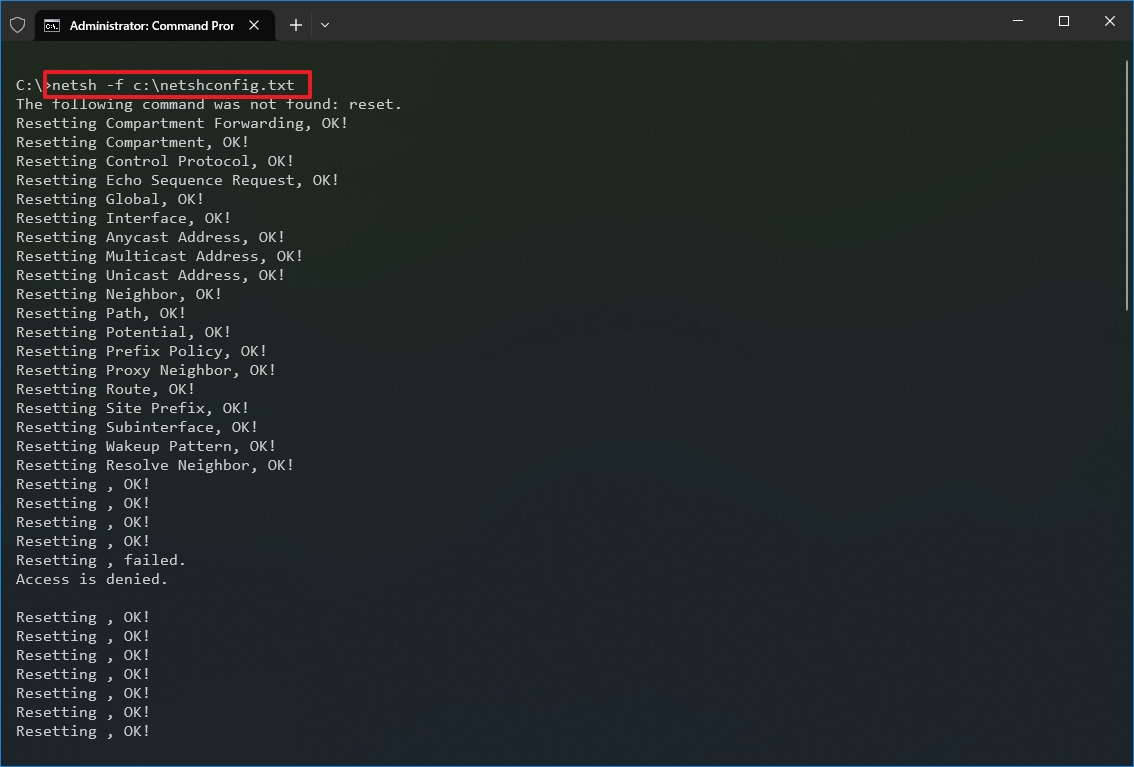

Import network configuration

To import the network configuration settings with netsh, use these steps:

- Open Start.

- Search for Command Prompt, right-click the top result, and select the Run as administrator option.

- Type the following command to import the network configuration and press Enter: netsh -c interface dump>PATH\TO\IMPORTED.txt

In the command, replace the PATH\TO\EXPORTED.txt with the path and name of the file you want with the exported configuration. For example, the following command imports the settings from the netshconfig.txt file: netsh -f c:\netshconfig.txt

After you complete the steps, the new networking configuration will be imported and applied to Windows 10.

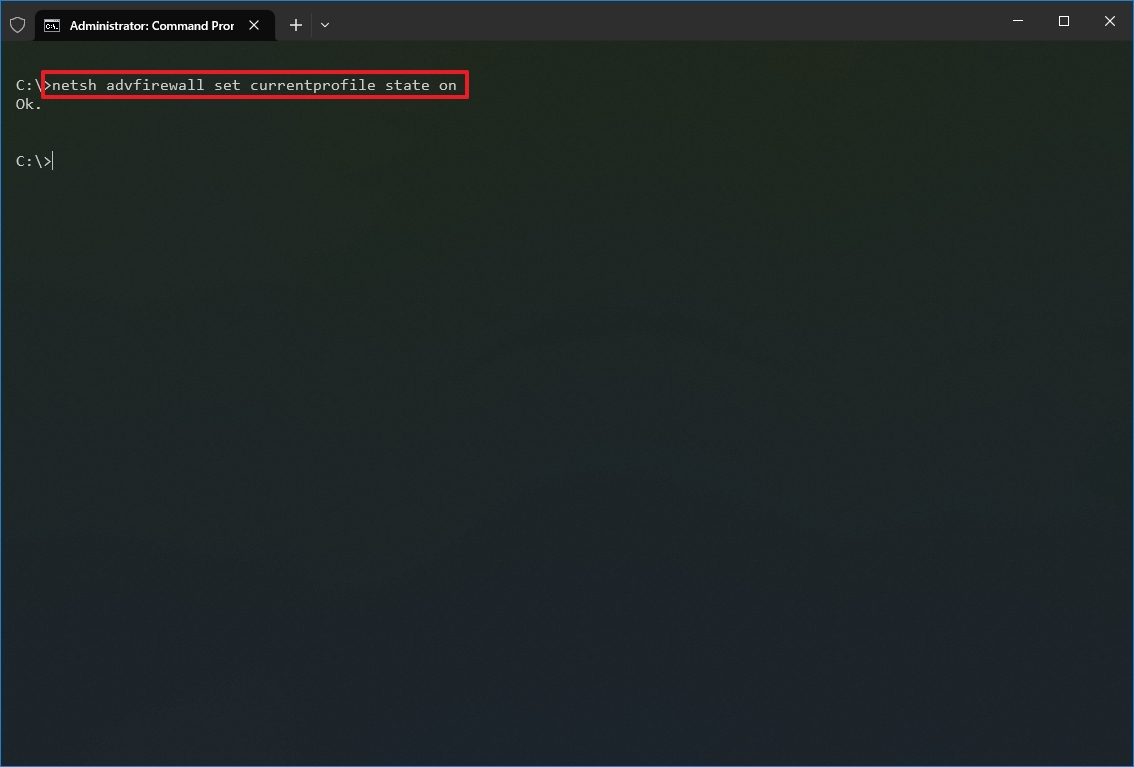

Enable and disable firewall

To enable the Windows 10 firewall with netsh, use these steps:

- Open Start.

- Search for Command Prompt, right-click the top result, and select the Run as administrator option.

- Type the following command to enable the default firewall and press Enter: netsh advfirewall set currentprofile state on

Once you complete the steps, the Windows Defender Firewall will enable on the device.

Disable firewall

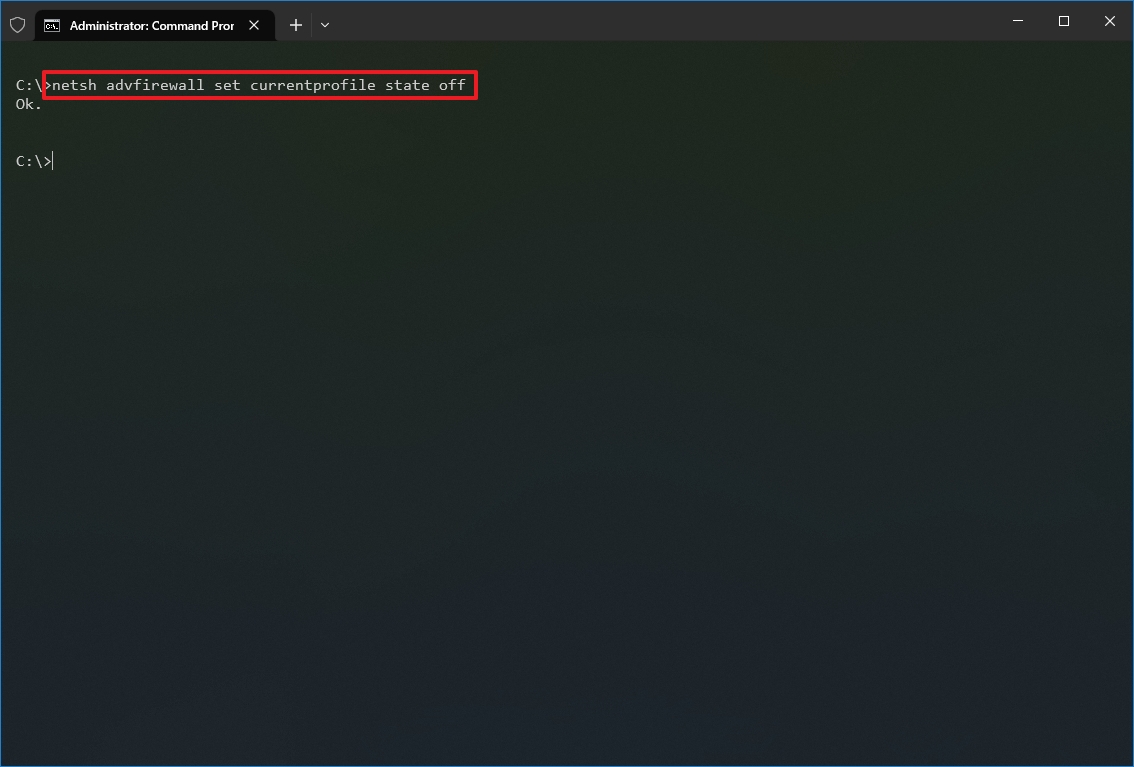

To disable the Windows 10 firewall with netsh, use these steps:

- Open Start.

- Search for Command Prompt, right-click the top result, and select the Run as administrator option.

- Type the following command to disable the default firewall and press Enter: netsh advfirewall set currentprofile state off

Once you complete the steps, the Windows Defender Firewall will be disabled on the device.

On Windows 10, there are many tools you can use to change settings and troubleshoot networking issues using Command Prompt, PowerShell, and graphical applications. However, in this guide, we only focus on getting you started with some of the most common tools available in Command Prompt.

More resources

For more helpful articles, coverage, and answers to common questions about Windows 10 and Windows 11, visit the following resources:

- Windows 11 on Windows Central — All you need to know

- Windows 10 on Windows Central — All you need to know

Mauro Huculak has been a Windows How-To Expert contributor for WindowsCentral.com for nearly a decade and has over 15 years of experience writing comprehensive guides. He also has an IT background and has achieved different professional certifications from Microsoft, Cisco, VMware, and CompTIA. He has been recognized as a Microsoft MVP for many years.

Windows 10 предлагает встроенный инструмент сетевого анализатора PktMon.exe для мониторинга внутреннего распространения пакетов и отчетов о сбрасывании пакетов. Этот инструмент может помочь вам исследовать сеть и помочь устранить причину задержки в сети, выявить уязвимые приложения и, при использовании с дополнительным набором инструментов, может предоставить представление о главных показателях.

В то время как пользователи Linux всегда имели инструмент tcpdump для отслеживания сети, пользователям Windows приходилось устанавливать сторонние программы, такие как Microsoft Network Monitor и Wireshark.

Сетевой анализатор пакетов pktmon.exe в Windows 10

PktMon или Packet Monitor — это новый сетевой анализатор (сниффер) или средство диагностики сети и мониторинга пакетов. Он находится в папке System (C:Windowssystem32pktmon.exe.), что означает, что вы можете вызвать его из командной строки, при помощи утилиты Run или PowerShell.

Как запустить Packet Monitor в Windows 10?

Для запуска Packet Monitor сначала необходимо открыть окно командной строки.

- Нажмите

Ctrl + R, чтобы открыть Run и введитеcmd, затем нажмите Enter или нажмите кнопку OK. - В командной строке введите

pktmon.exeи нажмите Enter.

Что может PktMon?

Если вы запустите справку PktMon, введя в командной строке pktmon help, вот что вы получите:

- filter: управление фильтрами пакетов

- comp: управление зарегистрированными компонентами

- reset: сброс счетчиков до нуля

- start: начать мониторинг пакетов

- stop: остановить мониторинг

- format: преобразовать файл логов в текст

- unload: выгрузить драйвер PktMon.

И если вам нужна дополнительная помощь по конкретной команде, вы можете запустить справку для этой команды. Вот как это выглядит:

pktmon filter help

pktmon filter { list | add | remove } [OPTIONS | help]

Commands list Display active packet filters. add Add a filter to control which packets are reported. remove Removes all filters.

Как использовать PktMon для мониторинга сетевого трафика

Рассмотрим как использовать PktMon. В этом примере предполагается, что вы хотите отслеживать порт на компьютере, который часто имеет проблемы. Для этого необходимо:

- Создать фильтр для мониторинга порта

- Начать мониторинг

- Экспортировать логи в читаемый формат

Создание фильтра

Основная опция, которая позволяет вам отслеживать трафик — это filter. Используя эту опцию, вы можете создать фильтр, чтобы контролировать, какие пакеты будут под наблюдением, на основе кадра Ethernet, заголовка IP, заголовка TCP и инкапсуляции. Если вы запустите нижеупомянутую команду, вы получите полную информацию о том, что вы можете сделать с фильтром.

pktmon filter add help

Итак, возвращаясь к нашей теме, давайте предположим, что нам нужен порт TCP 1088. Это может быть порт, используемый вашим пользовательским приложением, который начал сбоить.

Откройте командную строку или PowerShell с правами администратора и создайте фильтр пакетов с помощью команды: pktmon filter add -p [port]

pktmon filter add -p 1088

Чтообы удалить все фильтры, выполните команду pktmon filter remove

Начать мониторинг

Поскольку это не автоматическая программа, работающая в фоновом режиме, а работающая по требованию, вам нужно запустить мониторинг вручную. Запустите следующую команду, чтобы начать мониторинг пакетов:

pktmon start --etw - p 0

Она запустит мониторинг и создаст файл с логами в указанном месте. Вам нужно будет вручную останавливать мониторинг, используя аргумент stop, чтобы остановить ведение лога, или это само закончится, когда компьютер выключится. Если вы запустите команду с -p 0, то она будет захватывать только 128 байтов пакета.

После выполнения pktmon записывает все пакеты на ВСЕХ сетевых интерфейсах устройства. Чтобы захватывать весь пакет и только с определенного устройства Ethernet, вы можете использовать аргументы -p 0 (захват всего пакета) и -c 13 (захват только с адаптера с идентификатором 13). Чтобы определить ID вашего адаптера, вы можете запустить команду pktmon comp list

Log filename: C:Windowssystem32PktMon.etl Logging mode: Circular Maximum file size: 512 MB

Экспорт лога в читаемый формат

Файл журнала сохраняется в файле PktMon.ETL, который можно преобразовать в удобочитаемый формат с помощью следующей команды:

pktmon format PktMon.etl -o port-monitor-1088.txt

Таким образом мы на выходе получаем .txt файл с логами, который можно открыть в блокноте. Однако чтобы извлечь выгоду из полученных данных, стоит скачать и установить Microsoft Network Monitor и использовать его для просмотра файла ETL. Используя Network Monitor, вы можете увидеть полный пакет, который был отправлен, включая любую текстовую информацию.

Мониторинг в реальном времени

Вы можете включить мониторинг в реальном времени, используя аргумент -l real-time. Это приведет к тому, что захваченные пакеты будут отображаться непосредственно на экране, а также сохраняться в файле ETL.

Microsoft также добавила возможность конвертировать файлы ETL в формат PCAPNG, чтобы их можно было использовать в таких программах, как Wireshark.

pktmon pcapng help

После преобразования файла в формат PCAPNG их можно открыть в Wireshark.