Прочитано: 7 991

Сегодня речь пойдет о том, как я начал открывать для себя возможности серверной операционной системы, такой как Windows Server 2016 Standard. Ведь со временем в мир IT-технологий вносится что-то новое. И это новое обязательно будет востребовано, а мне как системному администратору это нужно. Мое правило, я чувствую себя намного увереннее если уже все опробовал самолично, хоть даже в тестовом/виртуальном окружении и меня уже не застать врасплох. Я надеюсь только на себя. Так вот как я заметил вышла новая серверная платформа (уже давно кстати) от Windows, а я еще в повседневности использую Server 2008 R2 и Server 2012 R2, а к новому еще не приобщился. И некоторыми полезными заметками я хочу наполнить свой блог. Это заметки которые я вижу в практическом использовании по отношению с текущим тем с чем сейчас работаю я.

Задача: Разобрать в практических шагах, как настроить Autologon на серверной системе Windows Server 2016, как без домена и с доменом.

Я авторизовался в установленной системе под локальной учетной запись с логином «Администратор». Далее я создам учетную запись которая будет отвечать за AutoLogon в системе и впредь я буду под ней работать.

На заметку: по правилам безопасности вообще учетную запись «Администратор» следует переименовать и задать ей сложный пароль. Использовать только в самых экстренных случаях, а работать под личной.

Нажимаю на клавиатуре сочетание клавиш Win + X → и щелкаю по «Командная строка (администратор)», затем идут следующие команды:

C:\Windows\system32>net user ekzorchik 712mbddr@ /active /add

C:\Windows\system32>net localgroup Администраторы ekzorchik /add

Теперь команды настройки AutoLogon:

C:\Windows\system32>reg add "HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon" /v AutoAdminLogon /t REG_SZ /d 1 /f

C:\Windows\system32>reg add "HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon" /v DefaultUserName /t REG_SZ /d ekzorchik /f

C:\Windows\system32>reg add "HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon" /v DefaultPassword /t REG_SZ /d 712mbddr@ /f

C:\Windows\system32>reg add "HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon" /v ForceAutoLogon /t REG_SZ /d 1 /f

C:\Windows\system32>reg add "HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon" /v DefaultDomainName /t REG_SZ /d WORKGROUP /f

C:\Windows\system32>reg add "HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon" /v IgnoreShiftOvveride /t REG_SZ /d 1 /f

C:\Windows\system32>reg add "HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon" /v AutoLogonCount /t REG_DWORD /d 1 /f

Затем нужно обязательно проверить, что настроенный командами выше режим AutoLogon работает и нет никаких ошибок. Важно все проверять самим, а не надеяться на авось. Но как проверить что AutoLogon работать? – Да все просто, нужно все также находясь в консоль командной строки запущенной с правами локального администратора отправить систему в перезагрузку:

C:\Windows\system32>shutdown /r /t 3

После системе перезагрузилась и загрузилась под учетной записью нового администратора, т. е. Login = ekzorchik, вызываю командную строку и проверяю под какой учетной записью я в системе:

Нажимаю на клавиатуре сочетание клавиш Win + X → и щелкаю по «Командная строка (администратор)», затем идут следующие команды:

C:\Windows\system32>echo %username%

ekzorchik

Отлично и просто в тоже время, я рад тому факту что компания Microsoft не поменяла уже привычные настройки которые я проделывал, как на Windows XP,7,8,10,Server 2003,Server 2008/R2,Server 2012/R2.

Так а если данная система будет в домене и потребуется настроить AutoLogon in Domain, то нужно всего лишь изменить строку где я указывал имя рабочей группы, т. е. WORKGROUP на имя домена, к примеру polygon. Но не забыть проверить/создать учетную запись чтобы она было доменной.

Итак, цель заметки была чтобы настроить AutoLogon на Server 2016 и я это сделал, теперь я на один шаг стал ближе чем до этой заметки к освоению/практическому использованию данной системы. Пусть на этом я завершу свое повествованию, ведь одна практическая заметка лучше всего написанного в одной. На этом я прощаюсь, с уважением автор блога Олло Александр aka ekzorchik.

Перейти к контенту

ит сервис

Whatsapp

Telegram

Instagram

-

+7 952 577 8880

Авто вход в систему Windows 2008 2012 2016 2019 Server без запроса пароля (автологин)

Используя R it servise

Опубликовано

0

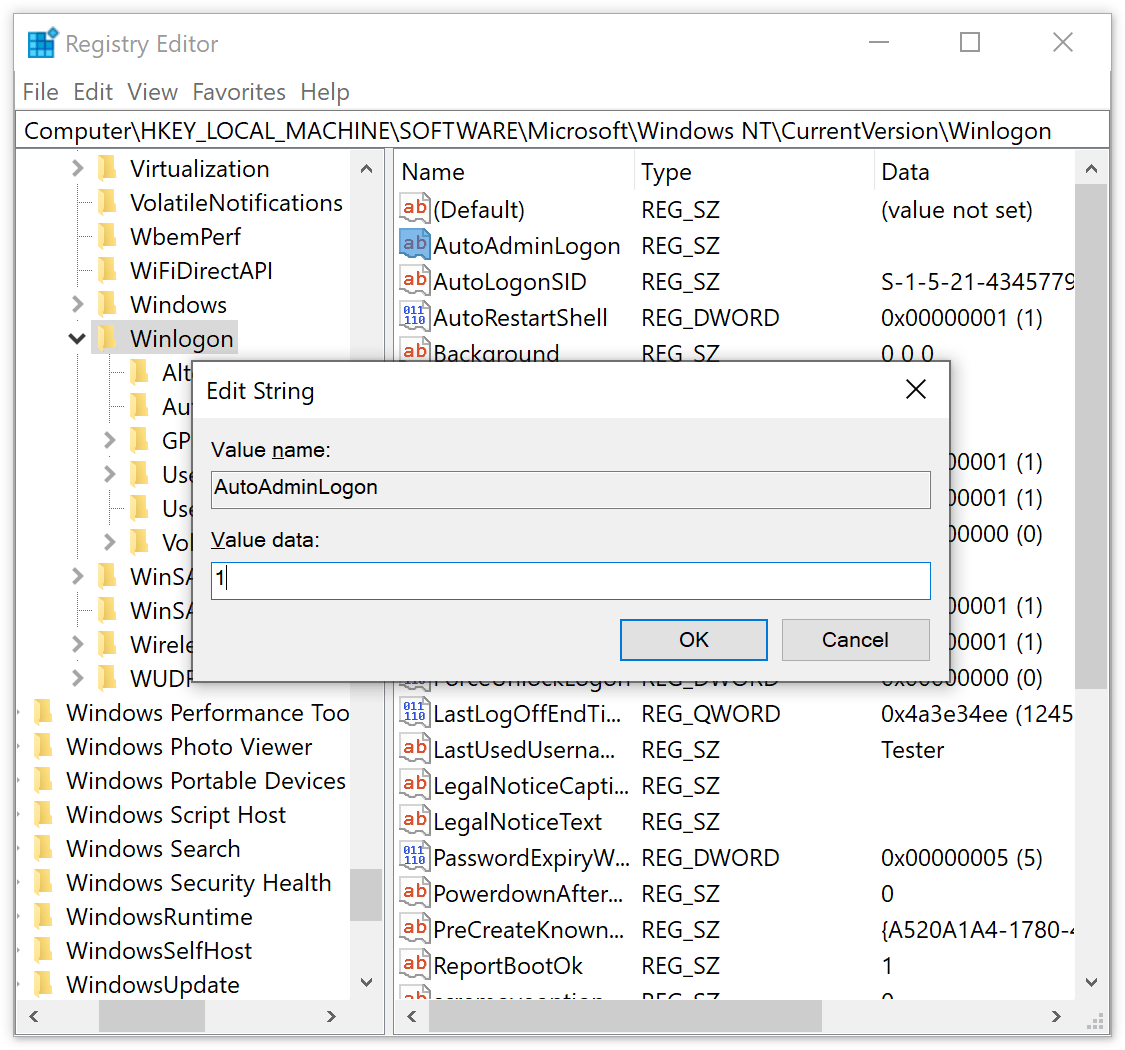

В реестре:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

Установить параметр DefaultUserName, вводом имя пользователя под которым должен происходить автоматический вход в систему.

Установить параметр DefaultPassword, значением своего пароля.

Изменить параметр AutoAdminLogon на 1.

Перезагрузить компьютер.

Добавить комментарий

Ваш адрес email не будет опубликован. Обязательные поля помечены *

Сохранить моё имя, email и адрес сайта в этом браузере для последующих моих комментариев.

Этот сайт использует Akismet для борьбы со спамом. Узнайте, как обрабатываются ваши данные комментариев.

In this blog we see how to set automatic login for windows server 2012 and 2016.

You can use the Registry key technique.

To do this you will need to have an account with a password for this to work.

-

- Run exe

- Navigate to:

HKLM\Software\Microsoft\Windows NT\CurrentVersion\winlogon - Set or create the following keys:

(DWORD) AutoAdminLogon = 1

(String) DefaultUserName = Your user name

(String) DefaultPassword = Your password - Now restart and lets to see it works!

Another Option

You can also do this using PowerShell

Simply Type:

PS:> $RegPath = "HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon"

PS:> Set-ItemProperty $RegPath "AutoAdminLogon" -Value "1" -type String

PS:> Set-ItemProperty $RegPath "DefaultUsername" -Value "YOURDOMAINNAME\Administrator" -type String

PS:> Set-ItemProperty $RegPath "DefaultPassword" -Value "YOURPASSWORD" -type String

By following above steps you can set auto login for windows server 2012 and 2016.

Все перепробовал

1. control userpasswords2

2. Реестр

3. https://technet.microsoft.com/en-us/sysinternals/b… (Autologon for Windows v3.10)

Результата не дает…

Сервер с доменом.

Как решить проблему?

-

Вопрос задан

-

2415 просмотров

3

комментария

Подписаться

2

Оценить

3

комментария

Пригласить эксперта

Ответы на вопрос 1

Как продолжить выполнение программ на Windows Server 2016 после завершения сеанса удалённого рабочего стола?

Сделайте из вашей программы службу.

Комментировать

Ваш ответ на вопрос

Войдите, чтобы написать ответ

Похожие вопросы

-

Показать ещё

Загружается…

Минуточку внимания

This article covers all currently known free solutions for autologon and gives special attention to their

levels of security and usability.

Registry

The most widespread solution since the beginning of the Windows NT era in 1993 – modifying the registry –

has never changed. It is still free, simple, and absolutely insecure.

Before giving instructions on how to apply this method, it is necessary to explain its disadvantages. The

point is that in this case logon information (a user name and password) is stored in the system registry in

plain text and accessible to anyone working on the computer. Administrative privileges are not needed to

read the registry, so users and guests can easily retrieve this sensitive information (in most cases even

remotely).

Also, it is not recommended to work with the registry unless you are completely sure you can do it right.

Whenever technical advice from Microsoft requires modifications of the registry, they always put a warning

like this: “This section, method, or task contains steps that tell you how to modify the registry.

However, serious problems might occur if you modify the registry incorrectly. Therefore, make sure that you

follow these steps carefully.” If you do not want to work with the registry directly, you can try one

of the other solutions described in this article.

Instructions

- Start Registry Editor (details)

How to start Registry Editor in Windows 10/8/7/Vista and Windows Server 2019/2016/2012/2008

-

Click Start, type regedit in the

Start Search box, and then press ENTER. - If you are prompted for a User Account Control confirmation, click Continue.

How to start Registry Editor in Windows NT4.0/2000/XP/Server 2003

- Click Start, and then click Run.

- Type regedit in the Open box, and then click OK.

-

Click Start, type regedit in the

- Navigate to the following registry key:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon -

Add the values with the corresponding data from the table below to the selected Winlogon key.

If these values already exist there, just edit them (details)How to add a string value to a registry key

- Right-click the key, choose New, and then click String Value.

- Type a name for the new value, and then press ENTER.

How to edit a string value

- Click a registry key to display its values, and then double-click the value that you want to edit.

- Type some text in the Value data box, and then click OK.

Value Name Value Data AutoAdminLogon 1 DefaultUserName A user name to be used for automatic logon DefaultPassword The password for the user name ForceAutoLogon 1 The ForceAutoLogon value should be added to the Winlogon key only if the computer is running Windows 2000.

- On the File menu, click Exit to close Registry Editor.

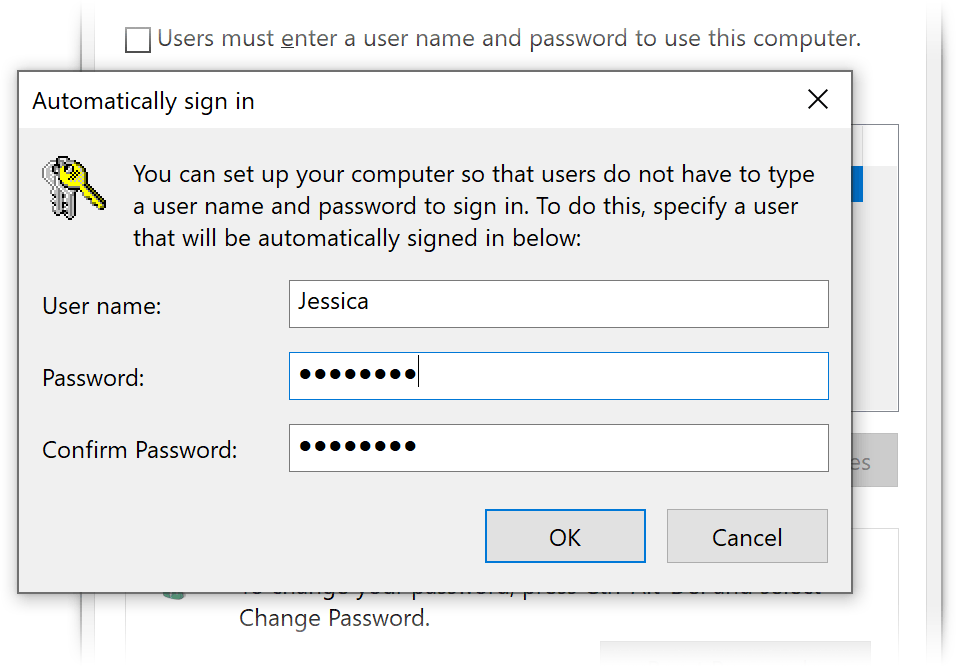

Advanced User Accounts Control Panel

The second method has, in essence, the same principle as the previous one: logon credentials are stored in

the system registry in plain text. The difference here is that you use the built-in capabilities of the

operating system instead of having to deal with the registry directly.

This solution also does not provide any security at all, because attackers can easily get your user name and

password from the registry both locally and remotely.

In addition, this method will not work if the computer is a member of

an Active Directory domain.

Instructions

- Start Advanced User Accounts Control Panel (details)

How to start Registry Editor in Windows 10/8/7/Vista and Windows Server 2019/2016/2012/2008

- Click Start, type control userpasswords2 or netplwiz

in the Start Search box, and then press ENTER. - If you are prompted for a User Account Control confirmation, click Continue.

How to start Advanced User Accounts Control Panel in Windows 2000/XP/Server 2003

- Click Start, and then click Run.

- Type control userpasswords2 (control userpasswords in Windows 2000)

in the Open box, and then click OK.

- Click Start, type control userpasswords2 or netplwiz

-

In the User Accounts (Users and Passwords in Windows 2000) dialog box, on the

Users tab, click to clear the Users must enter a user name and password to use this computer

check box, and then click OK. -

In the Automatically Log On dialog box, type a user name and password to be used for

auto login in the User name and Password boxes respectively, type the password again in the

Confirm Password box, and then click OK. -

Click OK to close the User Accounts (Users and Passwords

in Windows 2000) dialog box.

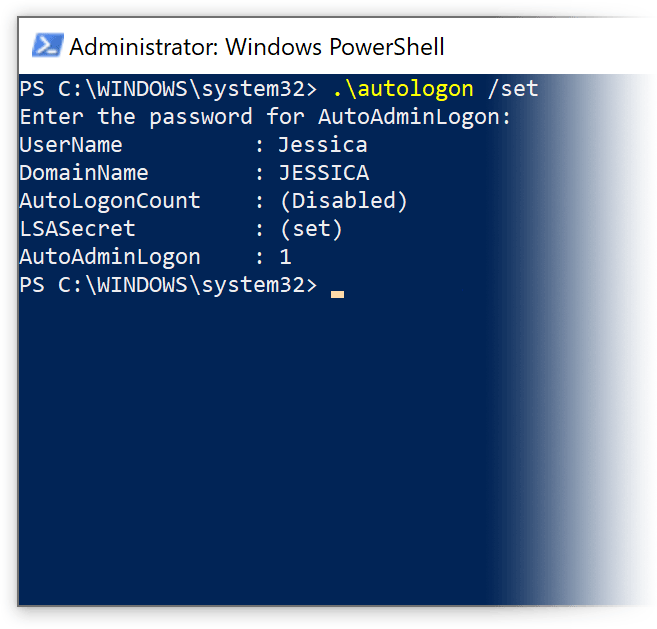

LSASecret

In October 2006 Microsoft professionals from Shell: Revealed created a new solution known as autologon.exe.

This is an application that stores logon data in LSASecret.

The tool is not supported officially, works only on Windows Vista and Windows 2008, and has a rather unfriendly command line interface.

The autologon.exe related blog entry is now accessible only via the Internet Archive’s

Wayback Machine,

since the Shell: Revealed website has not worked for quite a while and no one knows if it will ever be relaunched.

In November 2006 Mark Russinovich of Sysinternals updated his Autologon for Windows

that had employed the registry before. This tool supports Windows XP and higher.

The author does not specify the place used now for storing logon information, but a quick search finds an almost complete source code

for his application on Microsoft Developer Network which tells us it is LSASecret too.

Thus, we seem to have finally got a secure place to keep logon credentials, but the fact is your user name and password are again stored in the system registry,

since LSASecret is a hidden part of it. The credentials are not encrypted, they are just hidden.

As compared to the solutions mentioned earlier, it is a bit harder for intruders to get to your logon data in this case,

but they still can do it by applying, for example, LSASecretsView tool.

This simple utility is available on the developer’s webpage.

Tweakers

Tweaking applications are those designed to give access to settings that are not exposed in the operating system.

The first program of this kind is presumed to be Tweak UI from Microsoft which appeared in the middle of the 1990s and has had many clones ever since.

Some of them are freeware, but for most you will have to pay.

Among plenty of features tweakers provide they usually have an ability to perform automatic logon, but again there is nothing new here –

they place your logon name and password into the registry.

Other Third-Party Tools

There are a lot of other free third-party solutions for autologon, but you should keep in mind

that all of them use the registry for storing login information in plain text. Moreover, most commercial solutions follow the same insecure principle.