Для работы в

локальной сети на сервер обычно

устанавливают ОС Windows NT Server, а на рабочие

узлы сети – версию Windows NT – WorkStation. Как

правило, большинство системных

инструментов требует наличия у

запускающего их пользователя

административных привилегий. Чтобы

иметь возможность выполнения операций

по управлению системой, администратор

должен зарегистрироваться в системе

под учётной записью, обладающей

соответствующими правами. Однако правила

безопасности требуют от администратора

постоянно не пользоваться в системе

подобными учётными записями.

Команда RunAs позволяет

администратору выполнять всю работу

по управлению системой, зарегистрировавшись

в ней с использованием учётной записи

рядового пользователя с весьма

ограниченными правами. С её помощью

администратор запускает любые утилиты

от имени “уполномоченного” пользователя.

При этом можно задействовать учётную

запись администратора, или учётную

запись пользователя, обладающего

необходимыми правами. Команду RunAs можно

использовать для установки и проверки

пользовательских разрешений на доступ

к файлам или объектам Active Directory. Для

задания пользователю разрешений

необходимо запустить соответствующую

утилиту с административными привилегиями.

Одновременно можно запустить требуемое

приложение в контексте полномочий

рассматриваемого пользователя и

проверить результирующие разрешения.

Таким образом, задача будет решена и

проверена без необходимости повторной

регистрации в системе под разными

учётными записями.

Создание учётных

записей и групп занимает важное место

в обеспечении безопасности Windows Server

2003. Назначая им права доступа и привилегии,

администратор получает возможность

ограничить пользователей в доступе к

конфиденциальной информации в сети,

разрешить или запретить им выполнение

в сети определённого действия, например

архивацию данных или завершение работы

компьютера. В системах Windows XP и Windows

Server 2003 имеется стандартный механизм

Remote Desktop for Administration, или просто Remote

Desktop, позволяющий удалённо подключаться

и выполнять необходимые операции по

управлению сервером. Этот механизм

использует службы терминалов и

поддерживает два одновременных удалённых

подключения (в Windows XP – одно). Администратор

может с любого рабочего места

администрировать все серверы, находящиеся

под управлением Windows Server 2003, подключаясь

к ним удалённо. Отделение механизма

удалённого администрирования от служб

терминалов позволило свести к минимуму

нагрузку на сервер в ситуации управления

сервером с другого компьютера.

В системах Windows XP

и Windows Server 2003 имеется функция Remote

Assistance, позволяющая пользователю

инициировать доступ к своему компьютеру

и получать помощь в сложных ситуациях.

Для её использования обе системы должны

работать под управлением Windows ХР или

Windows Server 2003. При включении Remote Assistance по

умолчанию разрешено и удалённое

управление компьютером. При этом для

управления компьютером всегда требуется

дополнительное, явное разрешение со

стороны “хозяина” этого компьютера

во время сеанса работы удалённого

помощника. Если на компьютере под

управлением Windows XP или Windows Server 2003

установлен веб-сервер в составе служб

Internet Information Services (IIS), то через этот

компьютер можно осуществлять удалённый

доступ к любой системе Windows XP или Windows

Server 2003, находящейся в той же локальной

сети, из веб-браузера Internet Explorer, работающего

в любой ОС. Такая возможность позволяет,

например, на маломощном компьютере под

управлением Windows 95 запустить браузер

и, введя имя удалённой системы Windows

Server 2003 на базе какого-нибудь мощного

процессора, работать на ней в полноэкранном

режиме. Все сессии удалённого доступа

шифруются, чтобы исключить несанкционированный

доступ к данным и системам. Для управления

средой пользователя предназначены

средства систем Windows 2000/XP и Windows Server 2003.

Профили

пользователей.

В профиле пользователя хранятся все,

определённые им, настройки рабочей

среды системы, например, настройки

экрана и соединения с сетью. Они

автоматически сохраняются в папке.

Сценарий входа

в систему

(сценарий регистрации) представляет

командный файл с расширением “bat” или

“cmd”, исполняемый файл с расширением

“ехе” или сценарий “VBScript”, запускающийся

при каждой регистрации пользователя в

системе или выходе из неё. Он может

содержать команды ОС, предназначенные,

например, для создания соединения с

сетью или для запуска приложения. С его

помощью можно устанавливать значения

переменных среды, указывающих пути

поиска, каталоги для временных файлов

и другую подобную информацию. Сервер

сценариев Windows предназначен для выполнения

сценариев прямо на рабочем столе Windows

или в окне консоли команд. При этом

сценарии ненужно встраивать в документ

HTML. Сервер сценариев позволяет применять

в ОС Windows простые мощные и гибкие сценарии.

Раньше единственным языком сценариев,

поддерживаемым ОС Windows, был язык команд

MS-DOS (командный файл). Этот быстрый и

компактный язык по сравнению с языками

VBScript и JScript, обладает ограниченными

возможностями. Архитектура сценариев

ActiveX позволяет использовать все средства

таких языков сценариев, как VBScript и

JScript, одновременно сохраняя совместимость

с набором команд MS-DOS. Для конфигурирования,

поиска, выделения памяти определённым

программам и управления приложениями

ОС Windows Server 2003 и прикладные программы

требуют определённой информации,

называемой переменными среды (environment

variables) системы и пользователя. Эти

переменные похожи на устанавливаемые

в ОС MS-DOS, например PATH и TEMP.

Системные

переменные среды

определяются в Windows Server 2003 независимо

от того, кто зарегистрировался на

компьютере. Если зарегистрировался

член группы Administrators, то он может добавить

новые переменные или изменить их

значения. Переменные среды пользователя

устанавливаются индивидуально для

каждого пользователя одного и того же

компьютера. После изменения переменных

среды их новые величины сохранятся в

реестре. Полный путь в командной строке

команды path создаётся присоединением

путей, устанавливаемых в файле

Autoexec.bat, к путям, определённым в окне

Environment Variables.

Аудит –

процесс фиксирования событий, происходящих

в ОС и имеющих отношение к безопасности:

например, регистрация в системе или

попытки создания объекта файловой

системы, получения к нему доступа или

удаления. Информация о подобных событиях

заносится в файл журнала событий ОС.

Полученную в результате информацию

(журнал Security) можно просмотреть с помощью

Event Viewer (Просмотр событий). В процессе

настройки аудита указывают, какие

события должны быть отслежены. Информация

о них помещается в журнал событий. Каждая

запись журнала хранит данные о типе

выполненного действия, пользователе,

выполнившем его, о дате и моменте времени

выполнения данного действия. Аудит

позволяет отслеживать любые попытки

выполнения определённого действия. В

журнале событий отражаются все попытки

выполнения, в том числе неразрешённых

действий. Для настройки аудита необходимо

иметь права администратора.

С помощью планировщика

заданий

(Task Scheduler) можно составить расписание

запуска командных файлов, документов,

обычных приложений или различных утилит

для обслуживания системы. Программы

могут запускаться однократно, ежедневно,

еженедельно или ежемесячно в заданные

дни, при загрузке системы или регистрации

в ней, а также при бездействии системы

(idle state). Планировщик позволяет задавать

сложное расписание для выполнения

заданий, включающее продолжительность

задания, время его окончания, количество

повторов, зависимость от состояния

источника питания (работа от сети или

от батарей) и т. п. Задание сохраняется

как файл с расширением “job”, который

можно перемещать с одного компьютера

на другой. Администраторы могут создавать

файлы заданий для обслуживания систем

и переносить их в нужное место. К папке

заданий можно обращаться удалённо,

кроме того, задания можно пересылать

по электронной почте. При перемещении

файла “*.job” в другую систему необходимо

восстановить разрешения на его

использование, поскольку эти полномочия

хранятся в системе безопасности Windows.

При создании задания указывают имя и

пароль пользователя, определяющие

контекст безопасности, в котором

выполняется задание. Это позволяет

запускать на одном компьютере несколько

заданий с различными правами в отношении

безопасности, т. е. несколько пользователей

могут одновременно иметь индивидуальные,

независимые расписания запланированных

заданий.

Соседние файлы в папке администрирование

- #

- #

- #

- #

- #

Записаться

56 ак.часов

42 000 руб.

Рассрочка

Внутренняя рассрочка без переплаты

Кешбэк от 5% МИР

Кешбэк вернется обратно на карту деньгами

Длительность

56 ак.часов

Гос. лицензия

Выдаем документы установленного образца

Подробнее о курсе

Курс посвящен получению практических навыков сетевого администрирования — управления сетевыми узлами, сетевыми протоколами, службами каталогов, сетевыми службами, управления файловыми ресурсами системы, правами доступа к ресурсам.

Кому подойдет курс

Программистам

Системным администраторам

Разработчикам

Администраторам сетей

Записаться на пробное занятие

Вы научитесь

Администрировать клиентские учетные записи Windows

Будете уметь устанавливать и настраивать клиентские учетные записи

Работать с серверами

Получите навык создания и администрирования файловых и терминальных серверов, серверов приложений

Настраивать домен

Научитесь настраивать контроллер домена и владеть групповыми политиками

Работать с оборудованием

Научитесь работать с активным и пассивным сетевым оборудованием

Выбирайте формат

в процессе обучения

Вы узнаете о принципах работы поисковиков, научитесь составлять сематическое ядро, использовать SEO-инструменты и т.д.

Индивидуально

Индивидуально

Вы учитесь по специально составленному учебному плану и получаете те знания, которые Вам нужны. Преподаватель учитывает Ваш интерес к той или иной теме, при необходимости останавливаясь на важных моментах для более тщательного разбора.

Программа обучения 56 ак.часов

Составьте свою программу обучения, редактируя каждый модуль и его формат.

В каждом модуле указана стоимость его формата обучения.

Стоимость указана с учетом скидки 10% при единоразовой оплате.

Администрирование сетей на основе ОС Windows

2 600 ₽

Консультация

i

Получение необходимых Вам знаний по определенной теме или вопросу

40 ч — практика

16 ч — теория

- Одноранговые сети и сети клиент-сервер

- Пассивное и активное сетевое оборудование

- Сетевые протоколы

- Виртуализация

- Сервера на базе ОС Windows Server

- Роли сервера (DHCP, RDP, VPN, AD, GPO)

1 работа за модуль

Обжим проводов

Александр Л.

Цена с учетом изменений:

0 ₽

Уточните стоимость для юридических лиц

Документы об окончании

Станет отличным подтверждением твоих навыков и поможет тебе при устройстве на работу.

Более 12 000 выпускников

За 30 лет прошли обучение в нашем учебном центре по выбранным ими направлениям

Соответствуем ФГОС

Программы обучения разработаны в соответствии с Образовательными Стандартами

Налоговый вычет 13%

После обучения вы можете вернуть налоговый вычет — 13% от суммы оплаты

Кешбэк от 5% по карте МИР

Кешбэк при оплате картой «МИР» — 5%, при оплате картой «МИР Supreme» — 7%

Рассрочка месяцев

nan руб/мес

Записаться

5 мест осталось

Программа обучения

Редактировать программу

Сумма к оплате:nan руб/мес

0 ?0 ₽

Редактировать программу

Этот курс входит в профессии:

После прохождения курса вы можете продолжить обучение в рамках профессии с вычетом стоимости

курса

Системный администратор

288 ак.часов

90 000 руб.

Системный инженер

512 ак.часов

180 000 руб.

Сетевой администратор

256 ак.часов

132 000 руб.

Отзывы студентов

Степан Евгеньевич — квалифицированный педагог, специалист своего дела. Материал доносится доступно. С удовольствием, при необходимости, вернулся бы еще.

27.06.2023

Степан Евгеньевич отличный педагог, все отлично детально рассказывает, всегда отвечает на все вопросы , видно заинтересованность педагога в результате.

27.06.2023

Прекрасное учебное заведение,Благодаря грамотно построенному учебному плану и преподавательскому мастерству Бычкова Степана Евгеньевича освоил все необходимые знания, получил фундамент. Однозначно рекомендую данный Учебный Центр!

29.08.2022

Советуем посмотреть курсы

Часто задаваемые вопросы

Оформление

Баланс и платежи

Я не владею базовыми знаниями программы. У меня получится?

У Вас всё получится даже без специальных знаний – уделяйте больше внимания домашним заданиям. В остальном Вам помогут опытные преподаватели, которые будут курировать вас на протяжении всего курса и давать обратную связь. Так вы сможете перенять опыт, профессиональные знания и лайфхаки.

Как проходит обучение в онлайн-формате?

Занятие проходит в режиме реального времени. Вам доступна обратная связь с преподавателем, онлайн консультации. Также мы предоставляем записи уроков, которые вы сможете посмотреть в любое время.

Перед началом обучения Вам будет выслана ссылка для присоединения к онлайн-занятию, а также файл для удалённого подключения к нашему компьютеру для работы в программе (при необходимости).

Если после обучения у меня возникнут вопросы, смогу ли я проконсультироваться у вас?

Да. В течении трёх месяцев с момента окончания обучения Вам доступна консультационная поддержка от преподавателей.

Действуют ли какие-нибудь программы рассрочки?

Да, вы можете купить курс в рассрочку — и спланировать свой бюджет, разбив всю сумму на два равных платежа.

Какой график обучения? Получится ли совмещать его с работой?

Вы можете изучать материалы курса в удобном вам режиме. При необходимости Вы можете комбинировать формы обучения, переходя с очных занятий на онлайн. Более того, все уроки будут доступны и по окончании курса, так что вы сможете освежить свои знания в любой момент.

Какие документы выдаются по окончании обучения?

Свидетельство о прохождении курса выдается лицам, имеющим среднее общее образование (аттестат школы).

Удостоверение о повышении квалификации выдается лицам, имеющим среднее профессиональное и/или высшее образование. Продолжительность курса от 16 до 250 часов.

Диплом о профессиональной подготовке выдается лицам, имеющим среднее профессиональное и/или высшее образование. Продолжительность курса свыше 250 часов.

Если я из другого города и хочу обучаться у вас очно, оказываете ли вы дополнительную поддержу слушателям (бронь гостиниц)?

Для корпоративных клиентов у нас доступно сопровождение и помощь в поиске жилья и расположение группы учащихся в нашем городе. Мы предоставим вам информацию о доступном жилье и трансфере до нашего учебного центра. Если вы физическое лицо, то ваша заявка будет рассмотрена индивидуально.

Как оформить и получить налоговый вычет с оплаты за обучение?

Мы подготовим для Вас пакет документов для подачи в налоговую. Также, бесплатно, для наших клиентов, менеджеры «Учебного центра «ДЕЛЬФА» подготовят декларацию 3НДФЛ.

Как сэкономить на обучении?

Возврат налогового вычета 3 НДФЛ — 13%

Кешбэк 5% (“МИР”) или 7% (“МИР Suprime”) при оплате картой «МИР» на сайте или в офисе учебного центра.

Все дополнительные актуальные скидки представлены на сайте.

Оказываем образовательные услуги в сфере компьютерной грамотности и компьютерных технологий в Санкт-Петербурге. Большой выбор курсов как для начинающих, так и для опытных пользователей.

Спасибо!

Наши менеджеры

свяжутся с вами в ближайшее время

Курс обучения Администрирование ОС WINDOWS – курсы системных администраторов сетей Windows готовит администраторов операционной системы Windows, способных решать базовые задачи управления системой и сетью Windows. В процессе обучения слушатели курса обучения системному администрированию приобретаются знания и навыки, необходимые для решения задач системного и сетевого администрирования ОС Windows . Программа курса обучения администрированию Windows ориентирована на начинающих администраторов. За период обучения на курсе Администрирование ОС WINDOWS слушатели получают знания об основных отличиях операционной системы Windows от других операционных систем, приобретают навыки работы в ней, учатся устанавливать систему (с учетом различных вариантов установки), а также настраивать основные ее параметры. На практических занятиях слушатели изучают особенности управления жесткими дисками впрограмме Windows, аудит ресурсов и событий, резервное копирование данных и многое другое.

Содержание курса «Администрирование

серверных операционных систем Windows»

Тема 1. Введение в предмет

Основные понятия курса. Основные этапы и процессы администрирования информационных систем. Планирование и выполнение функций администратора информационных систем и сетей. Информационная система (ИС). Понятие информационной безопасности и надежности функционирования информационной системы. Необходимость защиты информационных систем и телекоммуникаций. Пользователь. Администратор ИС. Бюджет/учетная запись пользователя. Регистрация пользователя в системе. Ресурсы ИС. Совместное использование ресурса. Права доступа к ресурсу. Аудит/контроль использования ресурсов. Основные функции администратора. Основные методы и средства администрирования информационных систем.

Тема 2. Вычислительные сети. Интернет, принципы построения

Многоуровневая модель OSI. Функции и назначение протоколов отдельных уровней модели. Модель стека протоколов TCP/IP. Подключение компьютера к сети. Протоколы канального уровня. Протокол IP. Основные функции. Формат IP-датаграммы. Инкапсуляция. Процесс движения пакетов в сети. Фрагментация пакета. Время жизни пакета. Протоколы отображения адресов ARP и RARP. Таблица соответствия. Кэширование результатов запросов. Протокол управляющих сообщений ICMP. Типы сообщений. Программы ping и traceroute. Протокол двухточечного соединения PPP. Подключение к сети посредством протокола PPP. Безопасность при работе протокола PPP.

Стандарты Интернета. Адресация в сетях TCP/IP. Типы адресов. Классы IP адресов. Специальные адреса. Сетевые маски. Бесклассовая маршрутизация CIDR. Организация подсетей. Протокол динамического конфигурирования узлов DHCP.

Формат сообщений. Алгоритм работы протокола. Система доменных имен. Иерархия доменов. Процедура разрешения имен узлов. Служба и протокол DNS. Утилиты тестирования работы службы. Система имен NetBIOS.

Тема 3. Маршрутизация в сетях TCP/IP. Протоколы прикладного уровня

Основы коммутации и маршрутизации в IP-сетях. Статическая и динамическая маршрутизация. Метрики. Маршрутизаторы. Дистанционно-векторный алгоритм маршрутизации. Алгоритм маршрутизации с учетом состояния каналов. Протоколы марширутизации.

Протокол пользовательских датаграмм UDP. Порты. Формат пакета. Назначение полей заголовка. Протокол надежной доставки сообщений TCP. Формат сегмента TCP. Назначение полей заголовка. Процедура установления соединения. Передача данных в рамках установленного соединения. Скользящее окно протокола TCP.

Протокол сетевого управления SNMP. База данных MIB. Протоколы передачи почты SMTP, POP3 и IMAP. Протокол передачи файлов FTP. Протокол передачи гипертекста HTTP.

Тема 4. Сети Microsoft

Сетевые функции операционных систем семейства MS Windows, их особенности. Настройка сетевых подключений, инструменты управления. Инструменты управления и обслуживания сети. Диагностика сетевых подключений, команды: netstat, netdiag, ipconfig, их функции и назначение.

Сетевые службы, инструменты настройки и управления службами: утилиты командной строки и графические инструменты. Мониторинг служб. Утилита netsh, ее использование для управления сетевыми подключениями.

Функции и назначение команды NET. Параметры команды, примеры использования. Организация файлового сервера под управлением ОС MS Windows. Утилиты командной строки для управления общими файловыми ресурсами. Управление файловым сервером. Контроль доступности файловых ресурсов. Разграничение доступа к данным. Управление безопасностью общих сетевых ресурсов.

Тема 5. Службы каталогов. Active Directory

Службы каталогов, их функции и назначение. Пространство имен X.500, протокол DAP. Протокол доступа к службам каталога LDAP. Реализации служб каталогов. Служба каталогов Active Directory. Доменная модель службы каталогов. Иерархия доменов, доверительные отношения. Компоненты структуры каталога Active Directory. Логическая организация каталога. Схема каталога, глобальный каталог. Организационные единицы. Физическая структура каталога. Сайты, межсайтовые соединения. Репликация данных.

Управление объектами Active Directory. Инструменты управления объектами службы каталогов в Windows Server 2003: утилиты командной строки, графические инструменты. Добавление, редактирование и удаление объектов каталога. Программные средства доступа и управления каталогом Active Directory. Сценарии .vbs, использование программного интерфейса ADSI, WMI.

Тема 6. Администрирование операционных систем семейства Windows

Сетевые и персональные операционные системы (ОС). Клиент-серверные и одноранговые ОС. ОС для рабочих групп. ОС для предприятия. Требования к операционным системам. Информационные службы ОС. Операционные системы семейства Windows.

Службы совместного использования ресурсов файловой сиcтемы. Служба для совместного использования принтеров. Справочные службы. Использование службы каталогов для публикация файловых ресурсов и принтеров. Сетевые и распределенные файловые системы. Служба безопасности. Служба аудита и журналирования.

Управление пользователями. Понятие учетной записи пользователя, параметры учетной записи, код безопасности. Использование учетных записей. Политики учетных записей. Аутентификация пользователей на локальном компьютере и в домене. Методы обеспечения безопасности аутентификации пользователей в распределенных системах, схема Kerberos.

Понятие домена и рабочей группы. Разграничение доступа к файлам и каталогам. Группы безопасности, типы групп безопасности. Инструменты управления пользователями и группами: утилиты командной строки, графические инструменты, интерфейсы прикладного программирования. Управление доступом к объектам системы, применение списков прав доступа (ACL).

Аудит информационной системы. Средства протоколирования событий в ОС Windows Server 2003. Использование средств аудита для обеспечения безопасности и надежности функционирования информационных систем.

Удаленное управление компьютером. Понятие сервера терминалов. Установка и настройка сервера терминалов в ОС Windows Server 2003. Сеансы пользователей. Управление многопользовательской средой. Инструменты управления сервером терминалов и подключениями.

Автоматизация административных задач. Шаблоны безопасности. Применение шаблонов безопасности в доменах Windows. Понятие групповой политики. Создание и настройка групповых политик., Применение групповой политики для задач администрирования.

Принципы резервного копирования. Устройства, используемые для резервного копирования. Архивирование и восстановление при модификации системы.

Мониторинг системы. Поиск неисправностей. Ведение локальной документации. Слежение за безопасностью системы. Оказание помощи пользователям. Стратегия и методика администрирования. Дополнительное программное обеспечение, расширяющее функции служб ОС. Функции администратора ОС.

Тема 7. Администрирование баз данных

Организация хранение данных в информационных системах. Файловые структуры и базы данных. Базы данных (БД) и системы управления базами данных (СУБД). Требования к СУБД. Локальные и распределенные СУБД. Функции администратора СУБД. Примеры систем управления базами данных.

Общая характеристика СУБД MS SQL Server 2000. Архитектура вычислительной среды. Компоненты SQL Server 2000. Развертывание сервера БД MS SQL Server 2000. Факторы, влияющие на производительность системы. Параметры установки и их назначение. Автоматизация процедур установки, удаленная установка. Графические утилиты управления MS SQL Server (Enterprise Manager, SQL Query Analyzer, SQL Profiler) и утилиты командной строки (osql). Основные функции и назначение.

Структура MS SQL Server 2000. Базы данных. Физическая и логическая структура БД. Системные и пользовательские таблицы. Назначение системных таблиц. Основные серверные службы MS SQL Server 2000, функции и назначения. Инструменты управления службами. Учетные записи для автоматического запуска служб.

Архитектура системы информационной безопасности СУБД MS SQL Server 2000. Аутентификация в распределенной среде. Режимы аутентификации в MS SQL Server 2000. Режимы проверки подлинности Windows и проверки подлинности SQL Server 2000. Роли пользователей на уровне сервера БД. Назначение ролевой модели. Роли пользователей на уровне базы данных. Инструменты управления ролями пользователей.

Обеспечение надежности БД. Копирование и журнализация. Журналы транзакций. Инструменты создания, удаления и управления журналами транзакций. Операторы Transact-SQL управления файлами журнала транзакций. Восстановление данных в БД. Модели восстановления данных, их особенности. Резервное копирование и восстановление данных. Выбор модели восстановления и стратегии резервного копирования.

Создание и управление пользовательскими БД. Функции присоединения и отсоединения БД. Резервное копирование БД. Операторы Transact-SQL управления пользовательскими БД. Разграничение доступа к данным. Разрешения на уровне БД, таблиц, представлений, отдельных полей. Инструменты разграничения доступа к данным. Средства экспорта/импорта данных. Службы Data Transformation Services (DTS), функции и назначение, инструменты работы.

Репликация данных, назначение службы репликации. Основные понятия репликации данных: издатели, подписчики, распространители репликаций, публикации. Агенты репликации. Типы репликаций, поддерживаемые MS SQL Server 2000, их особенности. Управление процессами репликаций.

Тема 8. Веб-сервисы, их администрирование в информационных системах

Многозвенная архитектура построения распределенных информационных систем. “Тонкие” и “толстые” клиенты. Применение веб-обозревателей в качестве “тонких” клиентов информационных систем.

Основные веб-сервисы, их применение в информационных системах. Примеры веб-серверов. Интернет и интранет. Провайдеры услуг Интернет, построение распределенной сети предприятия.

Информационные службы Интернет (IIS) в MS Windows Server 2003. Использование служб IIS для построения многозвенной клиент-серверной информационной системы. Веб-сервисы, сервисы ftp, сервисы SMTP, их поддержка в IIS 6.0. Усиление безопасности в IIS 6.0.

Развертывание и начальная конфигурация веб-сервера под управлением IIS. Инструменты администрирования веб-сервера: диспетчер служб IIS, сценарии VBS, интерфейсы прикладного программирования. Параметры настройки веб-сервера.

Метабаза IIS, ее структура. Управление веб-сервером посредством редактирования метабазы. Резервное копирование и восстановление конфигурации веб-сервера. Экспорт и импорт параметров конфигурации веб-сервера.

Использование диспетчера служб IIS для управления веб-сервером. Управление доступом к веб-ресурсам, средства аутентификации пользователей, анонимный доступ. Статические и динамические страницы, разрешения на выполнение сценариев и приложений. Группы приложений, их применения для повышения безопасности и надежности работы веб-сервера.

Использование сценариев для управления веб-сервером. Основные сценарии управления IIS. Создание, управление и удаление веб-ресурсов с помощью сценариев Visual Basic. Использование интерфейсов прикладного программирования для управления веб-ресурсами.

Службы FTP, их функции и назначение. Основные административные задачи по управлению ftp-ресурсами. Средства администрирования ftp-ресурсов в IIS. Выполнение административных задач с помощью Диспетчера IIS, сценариев Visual Basic.

Тема 9. Почтовые серверы, их администрирование

Почтовые службы, их функции и назначение. Почтовые протоколы: протоколы принудительной доставки почтовых сообщений, протоколы доставки по запросу. Почтовый сервер, основные задачи администрирования почтовых серверов. Понятие учетной записи почтового сервера, почтовые ящики. Аутентификация пользователей почтового сервера, инструменты безопасности соединений с почтовыми серверами. Примеры почтовых серверов. Управление параметрами почтового сервера. Создание, редактирование и удаление учетных записей, управление параметрами учетной записи.

Почтовый сервер MS Exchange 2003, особенности администрирования. Управление протоколами обмена почтовыми сообщениями. Управлением клиентами почтового сервера. Администрирование пользователей и контактов. Администрирование почтовыми ящиками. Безопасность почтовых сообщений. Аутентификация пользователей, интеграция с Active Directory. Шифрование почтовых сообщений, использование сертификатов безопасности.

Тема 10. Безопасность веб-сервисов

Безопасность информационных служб в сети Интернет. Аутентификация в распределенных системах. Использование цифровых сертификатов для обеспечения аутентификации. Службы сертификации. Развертывание службы сертификации в доменах Microsoft. Службы проверки подлинности (IAS), их использование в системах под управлением MS Windows Server 2003. Протокол RADIUS, функции и назначение.

Обеспечение конфиденциальности данных в сетях. Шифрование, виды шифрования: симметричное и несимметричное шифрование. Понятие открытого и закрытого ключа. Протоколы TLS, SSL, их применение для защиты передачи данных в сетях. Настройка веб-сервера IIS для обеспечения безопасности передачи данных на основе использования протокола SSL.

Тема 11. Интернет – экономика.

Организация доступа в Интернет. Коммутируемый доступ. Выделенные линии. Комплексные решения – построение ISP (Internet Service Provider — поставщика услуг Интернет).

Экономика информационных сетей. Интернет-экономика (ИЭ): основные понятия ИЭ. Гетерогенные сети. Экономика разнородных сетей. Принципы ценообразования в глобальной сети.

Межсетевые соединения и распределенная экономика: IP-транспорт. Структура цены и экономика соглашений о межсоединениях; разделение распределенной стоимости. Модель назначения цен. Оценка потребления: тарифы и цены в ИЭ. Методы оценивания стоимости коммуникаций.

Сетевая коммерция: услуги общественного и частного потребления. Электронные службы (веб-хостинг, электронная почта, сервисы доступа в сеть Интренет, др.). Электронные платежные системы, примеры. Особенности взаимной аутентификации в сети. Подтверждение, лицензирование и страхование распределенного обслуживания.

Экономическая эффективность сетей типа Интернет.

Администрирование сетей Windows

Краткое знакомство со службой каталогов Windows 2000

Служба каталогов используется для уникальной идентификации пользователей и ресурсов в сети. Для работы службы каталогов Windows 2000 применяет Active Directory. Важно понимать основную цель Active Directory и ее ключевые возможности.

Что такое служба каталогов

Каталог (Directory) — сохраненный набор информации об объектах, связанных друг с другом некоторым способом. Например, в телефонном справочнике хранятся имена объектов и соответствующие им телефонные номера. Телефонный справочник также может содержать адрес или другую информацию об объекте.

В распределенных компьютерных системах или глобальных сетях типа Интернета существует множество объектов, например файловые серверы, принтеры, службы факсов, приложения, базы данных и пользователи, которые находят и используют эти объекты.

Необходимо, чтобы администраторы имели возможность управлять этими объектами. Служба каталогов централизованно хранит всю информацию, требуемую для использования и управления этими объектами, упрощая процесс поиска и управления данными ресурсами.

В данном курсе термины каталог и служба каталогов относятся к каталогам, расположенным в глобальных и частных сетях.

Каталог предоставляет средство хранения информации, относящейся к сетевым ресурсам, облегчая их поиск и управление ими.

Рекомендуемые материалы

Служба каталогов — сетевая служба, которая идентифицирует все ресурсы сети и делает их доступными пользователям. Служба каталогов отличается от каталога тем, что хотя они оба являются источниками информации, служба делает ее доступной для пользователей.

Служба каталогов работает как главный коммутатор сетевой ОС. Она управляет идентификацией и отношениями между распределенными ресурсами и позволяет им работать вместе. Ввиду поддержки службой каталогов этих фундаментальных функций ОС, они должны быть тесно связаны с механизмами управления и безопасности ОС для обеспечения целостности и защищенности сети. Они также необходимы для определения и поддержания инфраструктуры сети организации, администрирования системы и контроля активности пользователей информационной службы компании.

Назначение службы каталогов

Служба каталога предоставляет средства организации и упрощения доступа к ресурсам сетевой компьютерной системы. Пользователи и администраторы могут не знать точное название необходимых им объектов. Им достаточно знать один или несколько атрибутов рассматриваемых объектов. Пользователи обращаются к службе каталогов для запроса списка объектов, отвечающих известным атрибутам. Например, в ответ на запрос «Найти все цветные принтеры на третьем этаже» каталог выдаст сведения обо всех объектах цветных принтеров с атрибутами «цветной» и «третий этаж» (или у которых атрибут местоположения равен «третий этаж»). Служба каталогов позволяет искать объект по одному или нескольким его атрибутам.

Служба каталогов выполняет и другие функции:

• назначение безопасности для защиты объектов БД от внешних вторжений или внутренних пользователей, не имеющих доступа к данным объектам;

• распространение каталога на множество компьютеров сети;

• дублирование каталога для предоставления доступа большему количеству пользователей и отказоустойчивости;

• деление каталога на несколько хранилищ, расположенных на разных компьютерах сети. Это увеличивает доступное для каталога пространство в целом и позволяет хранить больше объектов.

Служба каталогов является как инструментом администрирования, так и инструментом пользователя. При расширении сети приходится управлять все большим количеством объектов ресурсов, и наличие службы каталога становится насущной необходимостью.

Возможности службы каталогов Windows 2000

Active Directory — это служба каталогов в Windows 2000 Server. Active Directory содержит каталог, в котором хранится информация о сетевых ресурсах и службы, предоставляющие доступ к этой информации. Ресурсы, хранящиеся в каталоге, такие, как данные, сведения о принтерах, серверах, базах данных, группах, службах, компьютерах, политике безопасности, — называются объектами (object).

Active Directory встроена в Windows 2000 Server и обеспечивает:

• упрощенное администрирование;

• масштабируемость;

• поддержку открытых стандартов;

• поддержку стандартных форматов имен.

Упрощенное администрирование

Active Directory иерархически упорядочивает ресурсы в домене (domain) — логическом объединении серверов и других сетевых ресурсов в единое имя домена. Домен является основной единицей репликации и безопасности в сети Windows 2000.

Каждый домен включает один или несколько контроллеров домена. Контроллер домена (domain controller) — компьютер под управлением Windows 2000 Server, обеспечивающий доступ пользователей в сеть: вход в систему, проверку подлинности и доступ к каталогу и общим ресурсам. Для простоты администрирования все контроллеры домена равнозначны. Изменения, сделанные на любом из них, реплицируются на остальные контроллеры в домене.

Active Directory дополнительно упрощает администрирование, предоставляя единую точку администрирования всех объектов сети. Благодаря этому администратор может, войдя в систему на одном компьютере, управлять объектами, расположенными на любом компьютере в сети.

Масштабируемость

В Active Directory каталог помещает информацию в разделы, позволяющие хранить множество объектов. В результате каталог расширяется с ростом организации. Это позволяет переходить от небольших установок с несколькими сотнями объектов к большим с миллионами объектов.

Поддержка открытых стандартов

Active Directory соответствует концепции пространства имен Интернета в части службы каталогов Windows 2000. Это позволяет унифицировать и управлять множеством пространств имен, существующих в настоящее время в разнородном программном и аппаратном окружении корпоративных сетей. В качестве системы именования Active Directory использует DNS и способен обмениваться информацией с любым приложением или каталогом, использующим LDAP или протокол передачи гипертекста (HTTP).

DNS

Поскольку Active Directory для доменного именования и службы поиска использует DNS, имена доменов Windows 2000 также являются именами DNS. Windows 2000 Server применяет динамическую DNS (DDNS), позволяющую клиентам с динамически назначенными адресами напрямую регистрироваться на сервере с работающей службой DNS и динамически обновлять таблицу DNS. В однородной среде DDNS устраняет потребность в других службах именования Интернета, например в службе имен Интернета для Windows (Windows Internet Name Service, WINS).

Поддержка LDАР и HTTP

Active Directory отвечает стандартам Интернета и напрямую поддерживает LDAP и HTTP. LDAP — версия протокола доступа к каталогу Х.500, разработан в качестве упрощенной альтернативы протокола доступа к каталогам (Directory Access Protocol, DAP). Active Directory поддерживает обе версии LDAP: 2 и 3. HTTP является стандартным протоколом для отображения страниц во всемирной сети Интернет. Пользователи могут просматривать каждый объект в Active Directory, как HTML-страницу в обозревателе Web, пользуясь при запросах и просмотре объектов Active Directory всеми преимуществами знакомой модели обозревателя Web.

Для обмена информацией между каталогами и приложениями Active Directory использует LDAP.

Active Directory поддерживает несколько общих форматов имен, следовательно, для обращения к Active Directory пользователи могут выбрать наиболее привычный формат.

Active Directory работает в безопасной подсистеме в пользовательском режиме. Тесная взаимосвязь службы каталога и подсистемы безопасности является основой для работы распределенных систем Windows 2000. Доступ к любому объекту каталога требует сначала удостоверения личности (проверки подлинности), а затем и проверки разрешений Доступа (авторизации), которая выполняется компонентами подсистемы безопасности вместе с эталонным монитором безопасности.

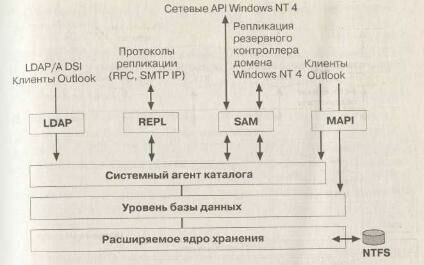

Архитектура Active Directory

Функциональную структуру Active Directory можно представить в виде многоуровневой архитектуры, в которой уровни являются процессами, предоставляющими клиентским приложениям доступ к службе каталога. Active Directory состоит из трех уровней служб и нескольких интерфейсов и протоколов, совместно работающих для предоставления доступа к службе каталога. Три уровня служб охватывают различные типы информации, необходимой для поиска записей в БД каталога. Выше уровней служб в этой архитектуре находятся протоколы и API-интерфейсы, осуществляющие связь между клиентами и службой каталога.

На рис. изображены уровни службы Active Directory и соответствующие им интерфейсы и протоколы. Стрелки показывают, как различные клиенты получают при помощи интерфейсов доступ к Active Directory.

· Системный агент каталога (Directory System Agent, DSA). Выстраивает иерархию родительско-дочерних отношений, хранящихся в каталоге. Предоставляет API-интерфейсы для вызовов доступа к каталогу.

· Уровень БД. Предоставляет уровень абстрагирования между приложениями и БД. Вызовы из приложений никогда не выполняются напрямую к БД, а только через уровень БД.

· Расширяемое ядро хранения. Напрямую взаимодействует с конкретными записями в хранилище каталога на основе атрибута относительного составного имени объекта.

· Хранилище данных (файл БД NTDS.DIT). Управляется при помощи расширяемого механизма хранения БД, расположенного в папке WinntNTDS на контроллере домена.

· Клиенты получают доступ к Active Directory, используя механизмы, поддерживаемые DSA.

· LDAP/ADSI. Клиенты, поддерживающие LDAP, используют его для связи с DSA. Active Directory поддерживает LDAP версии 2 (описан в RFC 1777). Клиенты Windows 2000, Windows 98 и Windows 95 с установленными клиентскими компонентами Active Directory для связи с DSA используют LDAP версии 3.

· API-интерфейс обмена сообщениями (Messaging API, MAPI, Messaging Application Programming Interface). Традиционные клиенты MAPI, например Microsoft Outlook, подключаются к DSA, используя интерфейс поставщика адресной книги MAPI RPC(Remote Procedure Call)

· Диспетчер учетных записей безопасности (Security Accounts Manager, SAM). Клиенты Windows NT версии 4.0 или более ранней используют интерфейс SAM для связи с DSA. Репликация с резервных контроллеров в домене смешанного режима также выполняется через интерфейс SAM.

· Репликация (REPL). При репликации каталога, агенты DSA взаимодействуют друг с другом, используя патентованный интерфейс RPC.

Active Directory

Средства Active Directory позволят вам спроектировать структуру каталога так, как это нужно вашей организации.

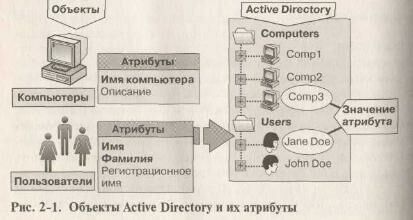

Объекты Active Directory

Active Directory хранит информацию о сетевых ресурсах. Как уже было сказано эти ресурсы, например данные пользователей, описания принтеров, серверов, баз данных, групп, компьютеров и политик безопасности, и называются объектами (object).

Объект — это отдельный именованный набор атрибутов, которыми представлен сетевой ресурс. Атрибуты (attribute) объекта являются его характеристиками в каталоге. Например, атрибуты учетной записи пользователя (user account) могут включать в себя его имя и фамилию, отдел, а также адрес электронной почты

В Active Directory объекты могут быть организованы в классы, то есть в логические группы. Примером класса является объединение объектов, представляющих учетные записи пользователей, группы, компьютеры, домены или организационные подразделения (ОП).

Примечание Объекты, которые способны содержать другие объекты, называются контейнерами (container). Например, домен — это контейнерный объект, который может содержать пользователей, компьютеры и другие объекты.

Какие именно объекты могут храниться в Active Directory, определяется ее схемой.

Схема Active Directory

Схема Active Directory — это список определений (definitions), задающих виды объектов, которые могут храниться в Active Directory, и типы сведений о них. Сами эти определения также хранятся в виде объектов, так что Active Directory управляем ими посредством тех же операций, которые используются и для остальных объектов в Active Directory.

В схеме существуют два типа определений: атрибуты и классы. Также они называются объектами схемы (schema objects) или метаданными (metadata).

Атрибуты определяются отдельно от классов. Каждый атрибут определяется только один раз, при этом его разрешается применять в нескольких классах. Например, атрибут Description используется во многих классах, однако определен он в схеме только однажды, что обеспечивает ее целостность.

Классы, также называемые классами объектов (object classes), описывают, какие объекты Active Directory можно создавать. Каждый класс является совокупностью атрибутов. При создании объекта атрибуты сохраняют описывающую его информацию. Например, в число атрибутов класса User входят Network Address, Home Directory и пр. Каждый объект в Active Directory — это экземпляр класса объектов.

В Windows 2000 Server встроен набор базовых классов и атрибутов.

Определяя новые классы и новые атрибуты для уже существующих классов, опытные разработчики и сетевые администраторы могут динамически расширить схему. Например, если Вам нужно хранить информацию о пользователях, не определенную в схеме, можно расширить схему для класса Users. Однако такое расширение схемы — достаточно сложная операция с возможными серьезными последствиями.

Компоненты Active Directory

Active Directory использует компоненты для построения структуры каталога, отвечающей требованиям вашей организации. Логическую структуру организации представляют домены, организационные подразделения, деревья, леса. Физическая структура организации представлена узлами (физическими подсетями) и контроллерами доменов. В Active Directory логическая структура полностью отделена от физической.

Логическая структура

В Active Directory ресурсы организованы в логическую структуру, отражающую структуру вашей организации. Это позволяет находить ресурс по его имени, а не физическому расположению. Благодаря логическому объединению ресурсов в Active Directory физическая 1 структура сети не важна для пользователей.

Домен

Основным элементом логической структуры в Active Directory является домен, способный содержать миллионы объектов. В домене хранятся объекты, которые считаются «интересными» для сети. «Интересные» объекты — это то, в чем члены сетевого сообщества нуждаются для своей работы: принтеры, документы, адреса электронной почты, базы данных, пользователи, распределенные компоненты и прочие ресурсы. Active Directory может состоять из одного или более доменов.

Объединение объектов в один или более доменов позволяет отразить в сети организационную структуру компании. Общие характеристики доменов таковы:

• все сетевые объекты существуют в пределах домена, а каждый домен хранит информацию только о тех объектах, которые содержит. Теоретически каталог домена может содержать до 10 миллионов объектов, но фактически — это около 1 миллиона объектов на домен;

• домен обеспечивает безопасность. В списках управления доступом(access control lists, ACL) определяется доступ к объектам домена. В них заданы разрешения для пользователей, которые могут получить доступ к объекту, и указан тип этого доступа. В Windows 2000 объекты включают файлы, папки, общие ресурсы, принтеры и другие объекты Active Directory. В разных доменах никакие параметры безопасности, например административные права, политики безопасности, списки управления доступом, не пересекаются между собой. Администратор домена имеет абсолютное право устанавливать политики только внутри данного домена.

Организационное подразделение (ОП) — это контейнер, используемый для объединения объектов домена в логические административные группы, отражающие деятельность или бизнес-структуру организации. Организационное подразделение (ОП) может содержать объекты, например учетные записи пользователей, группы, компьютеры, принтеры, приложения, совместно используемые файловые ресурсы, а также другие ОП из того же домена. Иерархия ОП одного домена не зависит от иерархической структуры другого домена, а каждый домен может иметь свою собственную структуру ОП.

ОП представляют собой средства выполнения административных задач, поскольку являются объектами наименьшего масштаба, которым разрешается делегировать административные полномочия, то есть администрирование пользователей и ресурсов.

Дерево (tree) — это группа, или иерархически упорядоченная совокупность из одного или более доменов Windows 2000, созданная путем добавления одного или более дочерних доменов к уже существующему родительскому домену. Все домены в дереве используют связанное пространство имен и иерархическую структуру именования.

Характеристики деревьев таковы:

• согласно стандартам доменной системы имен (Domain Name System, DNS), доменным именем дочернего домена будет объединение его относительного имени и имени родительского домена.

• все домены в пределах одного дерева совместно используют общую схему, которая служит формальным определением всех типов объектов, находящихся в Вашем распоряжении при развертывании Active Directory;

• все домены в пределах одного дерева совместно используют общий глобальный каталог, который служит центральным хранилищем информации об объектах в дереве.

Лес (forest) — это группа, или иерархически упорядоченная совокупность, из одного или более отдельных и полностью независимых доменных деревьев. Деревья обладают следующими характеристиками:

• у всех деревьев в лесе общая схема;

• у всех деревьев в лесе разные структуры именования, соответствующие своим доменам;

• все домены в лесе используют общий глобальный каталог;

• домены в лесе функционируют независимо друг от друга, однако лес допускает обмен данными в масштабе всей организации;

• между доменами и деревьями доменов существуют двусторонние доверительные отношения.

Физическая структура

Физические компоненты Active Directory — это узлы и контроллеры домена. Эти компоненты применяются для разработки структуры каталога, отражающей физическую структуру вашей организации.

Сайт

Сайт (site) — это объединение одной или более подсетей IP для создания максимально возможного ограничения сетевого трафика, высоконадежным каналом связи с высокой пропускной способностью. Как правило, границы узла совпадают с границами ЛВС. Когда Вы группируете подсети, следует объединять только те из них, которые между собой связаны быстрыми, дешевыми и надежными сетевыми соединениями. В Active Directory сайты не являются частью пространства имен. Просматривая логическое пространство имен, вы увидите, что компьютеры и пользователи сгруппированы в домены и ОП, а не в сайты. Сайты содержат лишь объекты компьютеров и соединений, нужные для настройки межсайтовой репликации.

Контроллеры домена

Контроллер домена — это компьютер с Windows 2000 Server, хранящий реплику каталога домена (локальную БД домена). Поскольку в домене может быть несколько контроллеров домена, все они хранят полную копию той части каталога, которая относится к их домену.

Концепции работы Active Directory

Вместе с Active Directory введено несколько новых понятий, например, глобальный каталог, репликация, доверительные отношения, пространство имен DNS и правила наименования. Важно понимать их значение применительно к Active Directory.

Глобальный каталог (global catalog) — это центральное хранилище информации об объектах в дереве или лесе (рис. 2-6). По умолчанию глобальный каталог автоматически создается на первом контроллере домена в лесе, и этот контроллер становится сервером глобального каталога (global catalog server). Он хранит полную реплику атрибутов всех объектов в своем домене, а также частичную реплику атрибутов всех объектов для каждого домена в лесе. Эта частичная реплика хранит те атрибуты, которые чаще других нужны при поиске (например, по имени или фамилии пользователя, по регистрационному имени пользователя и т. д.). Атрибуты объекта в глобальном каталоге наследуют исходные разрешения доступа из тех доменов, откуда они были реплицированы, и таким образом, в глобальном каталоге обеспечивается безопасность данных.

Глобальный каталог выполняет две важные функции: 1.обеспечивает регистрацию в сети, предоставляя контроллеру домена информацию о членстве в группах;

2.обеспечивает поиск информации в каталоге независимо от расположения данных.

Когда пользователь регистрируется в сети, глобальный каталог предоставляет контроллеру домена, который обрабатывает информацию о процессе регистрации в сети, полные данные о членстве учетной записи в группах. Если в домене только один контроллер, сервер глобального каталога и контроллер домена — это один и тот же сервер. Если же в сети несколько контроллеров домена, то глобальный каталог располагается на том из них, который сконфигурирован для этой роли. Если при попытке регистрации в сети глобальный каталог недоступен, то пользователю разрешается зарегистрироваться, лишь на локальном компьютере.

Глобальный каталог позволяет максимально быстро и с минимальным сетевым трафиком отвечать на запросы программ и пользователей об объектах, расположенных в любом месте леса или дерева доменов. Глобальный каталог может разрешить запрос в том же домене, в котором этот запрос был инициирован, так как информация обо всех объектах всех доменов в лесе содержится в едином глобальном каталоге. Поэтому поиск информации в каталоге не вызывает лишнего трафика между доменами.

В качестве сервера глобального каталога вы можете по своему выбору настроить любой контроллер домена либо дополнительно назначить на эту роль другие контроллеры домена. Выбирая сервер глобального каталога, надо учесть, справится ли сеть с трафиком репликации и запросов. Впрочем, дополнительные серверы позволят ускорить время отклика на запросы пользователей. Рекомендуется, чтобы каждый крупный сайт предприятия имел собственный сервер глобального каталога.

Репликация

Необходимо, чтобы с любого компьютера в дереве доменов или лесе пользователи и службы могли все время получать доступ к информации в каталоге. Репликация позволяет отражать изменения в одном контроллере домена на остальных контроллерах в домене. Информация каталога реплицируется на контроллеры домена как в пределах узлов, так и между ними.

Виды реплицируемой информации

Хранимая в каталоге информация делится на три категории, которые называются разделами каталога (directory partition). Раздел каталога служит объектом репликации. В каждом каталоге содержится следующая информация:

• информация о схеме — определяет, какие объекты разрешается создавать в каталоге и какие у них могут быть атрибуты;

• информация о конфигурации — описывает логическую структуру развернутой сети, например структуру домена или топологию репликации. Эта информация является общей для всех доменов в дереве или лесе;

• данные домена — описывают все объекты в домене. Эти данные относятся только к одному определенному домену. Подмножество свойств всех объектов во всех доменах хранится в глобальном каталоге для поиска информации в дереве доменов или лесе.

Схема и конфигурация реплицируются на все контроллеры домена в дереве или лесе. Все данные определенного домена реплицируются на каждый контроллер именно этого домена. Все объекты каждого домена, а также часть свойств всех объектов в лесе реплицируются в глобальный каталог.

Контроллер домена хранит и реплицирует: информацию о схеме дерева доменов или леса; информацию о конфигурации всех доменов в дереве или лесе; все объекты и их свойства для своего домена. Эти данные реплицируются на все дополнительные контроллеры в домене. Часть всех свойств объектов домена реплицируется в глобальный каталог для организации поиска информации. Глобальный каталог хранит и реплицирует:

• информацию о схеме в лесе;

• информацию о конфигурации всех доменов в лесе;

• часть свойств всех объектов каталога в лесе (реплицируется только между серверами глобального каталога);

• все объекты каталога и все их свойства для того домена, в котором расположен глобальный каталог.

Внимание! Из-за полной синхронизации всех данных в домене расширение схемы может пагубно влиять на большие сети.

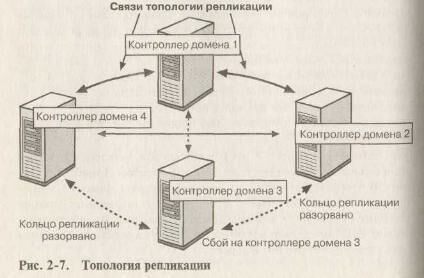

Как работает репликация

Active Directory реплицирует информацию в пределах сайта чаще, чем между сайтами, сопоставляя необходимость в обновленной информации каталога с ограничениями по пропускной способности сети.

В пределах сайта Active Directory автоматически создает топологию репликации между контроллерами одного домена с использованием кольцевой структуры. Топология определяет путь передачи обновлений каталога между контроллерами домена до тех пор, пока обновления не будут переданы на все контроллеры домена.

Кольцевая структура обеспечивает существование минимум двух путей репликации от одного контроллера домена до другого, и если один контроллер домена временно становится недоступен, то репликация на остальные контроллеры домена все равно продолжится.

Дабы убедиться, что топология репликации все еще эффективна, Active Directory периодически ее анализирует. Если вы добавите или уберете контроллер домена из сети или узла, то Active Directory соответственно изменит топологию.

Репликация между сайтами

Для обеспечения репликации между узлами нужно представить сетевые соединения в виде связей сайтов (site link). Active Directory использует информацию о сетевых соединениях для создания объектов-соединений, что обеспечивает эффективную репликацию и отказоустойчивость.

Вы должны предоставить информацию о применяемом для репликации протоколе, стоимости связи сайтов, о времени доступности связи и о том, как часто она будет использоваться. Исходя из этого, Active Directory определит, как связать сайты для репликации. Лучше выполнять репликацию в то время, когда сетевой трафик минимален.

Доверительные отношения

Доверительное отношение (trust realtionship) — это такая связь между двумя доменами, при которой доверяющий домен признает регистрацию в сети в доверяемом домене. Active Directory поддерживает две формы доверительных отношений.

Неявные двусторонние транзитивные доверительные отношения (implicit two-way transitive trust). Это отношения между родительским и дочерним доменами в дереве и между доменами верхнего Уровня в лесе. Они определены по умолчанию, то есть доверительные отношения между доменами в дереве устанавливаются и поддерживаются неявно (автоматически). Транзитивные доверительные отношения — это функция протокола идентификации Кегberos, по которому в Windows 2000 проводится авторизация и регистрация в сети.

Как показано на рис. 2-8, транзитивные доверительные отношения означают следующее: если Домен А доверяет Домену В, а Домен В доверяет Домену С, то Домен А доверяет Домену С. В результате присоединенный к дереву домен устанавливает доверительные отношения с каждым доменом в дереве. Эти доверительные отношения делают все объекты в доменах дерева доступными Для всех других доменов в дереве.

В лекции «9.3. Скорость распространения упругих волн» также много полезной информации.

Транзитивные доверительные отношения между доменами устраняют необходимость в междоменных доверительных учетных записях. Домены одного дерева автоматически устанавливают с родительским доменом двусторонние транзитивные доверительные отношения. Благодаря этому пользователи из одного домена могут получить доступ к ресурсам любого другого домена в дереве (при условии, что им разрешен доступ к этим ресурсам).

Явные односторонние нетранзитивные доверительные отношения (explicit one-way nontransitive trust). Это отношения между доменами, которые не являются частью одного дерева. Нетранзитивные доверительные отношения ограничены отношениями двух доменов и не распространяются ни на какие другие домены в лесе. В большинстве случаев вы сами можете явно (вручную) создать нетранзитивные доверительные отношения. Так, на рис. 2-8 показаны односторонние транзитивные доверительные отношения, в которых Домен С доверяет Домену 1, так что пользователи в Домене 1 могут получить доступ к ресурсам в Домене С. Явные односторонние нетранзитивные доверительные отношения — это единственно возможные отношения между:

• доменом Windows 2000 и доменом Windows NT;

• доменом Windows 2000 в одном лесе и доменом Windows 2000 в другом лесе;

• доменом Windows 2000 и сферой (realm) MIT Kerberos V5, что позволяет клиентам из сферы Kerberos регистрироваться в домене Active Directory для получения доступа к сетевым ресурсам.

Аннотация: В данной лекции содержится обоснование выбора операционных систем семейства Windows Server в качестве базового инструмента для изучения курса «Сетевое администрирование», приводится краткий обзор редакций и функциональных возможностей данных систем; подробно описывается процедура ручной установки операционной системы

2.1 Операционные системы семейства Windows Server как базовый инструмент для изучения курса «Сетевое администрирование»

При планировании любого курса, связанного с использованием информационных технологий, необходимо привязывать как теоретическую часть, так и практические и лабораторные занятия к конкретным продуктам и системам — аппаратной платформе, операционным системам, системам баз данных и так далее.

При выборе программно-аппаратной платформы необходимо учитывать целый ряд факторов:

- имеющийся в данном вузе в наличии комплекс аппаратного и программного обеспечения;

- стоимость приобретения недостающего оборудования и ПО;

- распространенность той или иной платформы в корпоративном секторе;

- спрос на специалистов по данным технологиям в соответствующем регионе;

- квалификация и опыт преподавателей данного вуза.

С точки зрения авторов данного учебного пособия, операционные системы семейства Windows Server 2000/2003 являются универсальной платформой для изучения самых разных аспектов сетевого администрирования.

Приведем основные аргументы, повлиявшие на выбор авторов.

- В любом учебном заведении имеются компьютерные классы с компьютерами, отвечающими требованиям для установки систем семейства Windows Server 2000/2003.

- Данная система доступна учебным заведениям по различным льготным программам лицензирования — от Academic Open License до MSDN Academic Alliance и Microsoft IT Academy (кроме того, для кратковременных курсов можно использовать бесплатные 120- или 180-дневные версии системы).

- Операционные системы Windows 2000/2003 являются основой многих корпоративных информационных систем, и имеется устойчивый спрос на специалистов по администрированию сетей на базе данных операционных систем.

- Система Windows Server является универсальной платформой, на которой реализованы практически все сетевые службы, перечисленные в

«Задачи и цели сетевого администрирования, понятие о сетевых протоколах и службах»

— служба каталогов Active Directory, службы сетевой инфраструктуры (DNS, DHCP, WINS, маршрутизация и удаленный доступ), службы файлов и печати, службы веб-публикаций и т.д. Таким образом, при небольших затратах можно построить учебную платформу, обеспечивающую изучение всех основных сетевых служб. - Для подготовки вузовских преподавателей корпорация Microsoft реализует различные партнерские программы, в которых преподаватели учебных заведений могут по льготным ценам пройти обучение администрированию сетей на базе Windows Server.

Таким образом, курс «Сетевое администрирование«, использующий в качестве базовой сетевой платформы системы семейства Windows Server, даст полезные практические знания и навыки для изучения различных сетевых служб и их администрирования.

Данное учебное пособие в качестве базового инструмента для изучения теоретической части и выполнения практических заданий рассматривает операционную систему Windows Server 2003 (русскую версию). Все теоретические разделы и задания лабораторных работ составлены на материале Windows Server 2003. Если в вашем учебном заведении базовой системой является Windows Server 2000, то без значительных модификаций материал данного учебного пособия может быть использован и на этой платформе. В дальнейшем в тексте учебника будет преимущественно использоваться универсальный термин Windows Server. Если какой-либо момент будет относиться только к конкретной версии системы, то это будет оговариваться специально.

2.2 Обзор редакций и функциональных возможностей системы Windows Server 2000/2003

Установка, настройка и использование системы Windows Server зависит от тех задач, которые должна выполнять конкретная инсталляция. Типовые задачи системы корпорация Microsoft объединила в виде т.н. «ролей» сервера. Все роли можно увидеть при запуске мастеров «Мастер настройки сервера» или «Управление данным сервером». Перечислим эти роли:

- файловый сервер (сервер, предоставляющий доступ к файлам и управляющий им; выбор этой роли позволит вам быстро настроить параметры квотирования и индексирования);

- сервер печати (сервер, организующий доступ к сетевым принтерам и управляющий очередями печати и драйверами принтеров; выбор этой роли позволит вам быстро настроить параметры принтеров и драйверов);

- сервер приложений (сервер, на котором выполняются Web-службы XML, Web-приложения и распределенные приложения; при назначении серверу этой роли на нем автоматически устанавливаются IIS, COM+ и Microsoft .NET Framework; при желании вы можете добавить к ним серверные расширения Microsoft FrontPage, а также включить или выключить ASP.NET);

- почтовый сервер (сервер, на котором работают основные почтовые службы РОРЗ (Post Office Protocol 3) и SMTP (Simple Mail Transfer Protocol), благодаря чему почтовые РОРЗ-клиенты домена могут отправлять и получать электронную почту; выбрав эту роль, вы определяете домен по умолчанию для обмена почтой и создаете почтовые ящики);

- сервер терминалов (сервер, выполняющий задачи для клиентских компьютеров, которые работают в режиме терминальной службы; выбор этой роли приводит к установке служб терминалов, работающих в режиме сервера приложений);

- сервер удаленного доступа/сервер виртуальной частной сети (сервер, осуществляющий маршрутизацию сетевого трафика и управляющий телефонными соединениями и соединениями через виртуальные частные сети (virtual private network, VPN); выбрав эту роль, вы запустите Мастер настройки сервера маршрутизации и удаленного доступа (Routing and Remote Access Server Setup Wizard); с помощью параметров маршрутизации и удаленного доступа вы можете разрешить только исходящие подключения, входящие и исходящие подключения или полностью запретить доступ извне);

- служба каталогов (контроллер домена Active Directory — сервер, на котором работают службы каталогов и располагается хранилище данных каталога; контроллеры домена также отвечают за вход в сеть и поиск в каталоге; при выборе этой роли на сервере будут установлены DNS и Active Directory);

- система доменных имен (сервер, на котором запущена служба DNS, разрешающая имена компьютеров в IP-адреса и наоборот; при выборе этой роли на сервере будет установлена DNS и запущен Мастер настройки DNS-сервера);

- сервер протокола динамической настройки узлов (сервер, на котором запущена служба DHCP (Dynamic Host Configuration Protocol), позволяющая автоматизировать назначение IP-адресов узлам сети; при выборе этой роли на сервере будет установлена служба DHCP и запущен Мастер создания области);

- сервер Windows Internet Naming Service (сервер, на котором запущена служба WINS (Windows Internet Name Service), разрешающая имена NetBIOS в IP-адреса и наоборот; выбор этой роли приводит к установке службы WINS);

- сервер потокового мультимедиа-вещания (сервер, предоставляющий мультимедийные потоки другим системам сети или Интернета; выбор этой роли приводит к установке служб Windows Media; эта роль поддерживается только в версиях Standard Edition и Enterprise Edition).

Microsoft Windows Server 2003 — самая мощная ОС для ПК. В ней реализованы совершенно новые средства управления системой и администрирования, впервые появившиеся в Windows 2000. Вот некоторые из них:

- Active Directory — расширяемая и масштабируемая служба каталогов, в которой используется пространство имен, основанное на стандартной Интернет-службе именования доменов (Domain Name System, DNS);

- IntelliMirror — средства конфигурирования, поддерживающие зеркальное отображение пользовательских данных и параметров среды, а также центральное администрирование установки и обслуживания программного обеспечения;

- Terminal Services — службы терминалов, обеспечивающие удаленный вход в систему и управление другими системами Windows Server 2003;

- Windows Script Host — сервер сценариев Windows для автоматизации таких распространенных задач администрирования, как создание учетных записей пользователей и отчетов по журналам событий.

Хотя у Windows Server 2003 масса других возможностей, именно эти четыре наиболее важны для выполнения задач администрирования. В максимальной степени это относится к Active Directory (речь о которой пойдет подробно в следующих главах учебного пособия), поэтому для успешной работы системному администратору Windows Server 2003 необходимо четко понимать структуру и процедуры этой службы.

Со способами решения административных задач теснейшим образом связана и архитектура системы безопасности Windows Server 2003. Active Directory и административные шаблоны позволяют применять параметры безопасности ко всем рабочим станциям и серверам компании. Иными словами, вы настраиваете защиту данных не каждого конкретного компьютера, а всего предприятия в целом.

Роли сервера по-разному реализуются в различных редакциях системы. Перечислим редакции ОС Windows Server 2003 и рассмотрим их краткие характеристики.

Windows Server 2003 Standard Edition. Надежная сетевая операционная система, реализующая базовый набор сетевых служб, разработана для предоставления служб и ресурсов другим системам в сети, является идеальным выбором для предприятий малого бизнеса и отдельных подразделений крупных организаций.

Windows Server 2003 Enterprise Edition. Расширяет возможности Windows Server 2003 Standard Edition, обеспечивая поддержку служб кластеров. В ней также поддерживаются 64-разрядные процессоры Intel Itanium, оперативная память с возможностью «горячей» замены и неоднородный доступ к памяти (nonuniform memory access, NUMA). Эта версия поддерживает до 32 Гбайт оперативной памяти на процессорах х86, до 512 Гбайт оперативной памяти на процессорах Itanium и до 8 центральных процессоров. Разработана для удовлетворения общих ИТ-требований предприятий любого размера, предназначена для приложений, веб-служб и поддержки сетевой инфраструктуры и обеспечивает высокую надежность, производительность и превосходные экономические показатели.

Windows Server 2003 Datacenter Edition. Самый производительный Windows—сервер. Эта версия поддерживает более сложную кластеризацию и способна работать с большими объемами оперативной памяти — до 64 Гбайт на процессорах х86 и до 512 Гбайт на процессорах Itanium. Минимальное количество процессоров для работы Datacenter Edition — 8, максимальное — 32. Разработана для ответственных бизнес-приложений, требующих масштабируемости и доступности высокого уровня.

Windows Server 2003 Web Edition. Данная редакция предназначена для использования в качестве веб-сервера (для запуска служб Web при развертывании Web-узлов и Web-приложений). Для решения этих задач в данную версию включены Microsoft .NET Framework, Microsoft Internet Information Services (IIS), ASP.NET и функции для равномерного распределения нагрузки на сеть. Многие другие функции, в частности Active Directory, в ней отсутствуют. Версия Windows Server 2003 Web Edition, поддерживает до 2 Гбайт оперативной памяти и до двух центральных процессоров.

Все версии поддерживают одни и те же базовые функции и средства администрирования. Т. е. методики, описанные в этом учебном пособии, можно применять независимо от того, какой версией Windows Server 2003 вы пользуетесь. Помните, что в версии Web Edition нет Active Directory, поэтому сервер, работающий под управлением этой версии, нельзя сделать контроллером домена. Он, тем не менее, может быть частью домена Active Directory.

Различия данных редакций в поддержке сетевых служб и выполнении отдельных ролей наглядно представлены в табл. 2.1.

Таблица

2.1.

| Роль, служба, компонента или поддержка аппаратуры | Web Edition | Standard Edition | Enterprise Edition | Datacenter Edition |

|---|---|---|---|---|

| Минимальное количество процессоров | 8 | |||

| Максимальное количество процессоров | 2 | 4 | 8 | 32 |

| Максимальный объем оперативной памяти (ГБ) | 2 | 4 |

32(для серверов на базе процессора x86) 512(для серверов на базе процессора Itanium) |

64(для серверов на базе процессора x86) 512(для серверов на базе процессора Itanium) |

| Поддержка «горячего» добавления памяти | Да | Да | ||

| Службы факсов | Да | Да | Да | |

| Службы для Macintosh | Да | Да | Да | |

| Служба удаленной установки (RIS, Remote Installation Services) | Да | Да | Да | |

| Роль контроллера домена | Да | Да | Да | |

| Сервер, член домена | Да | Да | Да | Да |

| Службы сертификатов (PKI, Public Key Infrastructure) | Частично | Да | Да | Да |

| Службы терминалов | Да | Да | Да | |

| Управление посредством Remote Desktop Protocol | Да | Да | Да | Да |

| Поддержка виртуальных частных сетей (VPN, Virtual Private Networking ) | Частично | Да | Да | Да |

| Служба Internet Authentication Service (IAS) | Да | Да | Да | |

| Поддержка сетевых мостов (network bridging) | Да | Да | Да | |

| Предоставление общего доступа в Интернет (ICS, Internet Connection Sharing) | Да | Да | ||

| Балансировка сетевой нагрузки (NLB, Network Load Balancing) | Да | Да | Да | Да |

| Служба кластеров (Cluster Service) | Да | Да | ||

| Максимальное количество узлов в кластере | 8 | 8 | ||

| Служба веб-публикаций (IIS, Internet Information Services) | Да | Да | Да | Да |

| Служба потокового мультимедиа-вещания (Windows Media Services) | Да | Да | Да |

Для выполнения упражнений при изучении курса «Сетевое администрирование» наиболее подходящей редакцией является редакция Standard Edition.

Планирование приобретения и установки системы

При планировании приобретения и установки сервера (или нескольких серверов) службе ИТ любой компании или организации необходимо решить целый комплекс задач:

- определить набор задач, возлагаемых на каждый сервер (сервер сетевой инфраструктуры, сервер службы каталогов, сервер файлов/печати, сервер удаленного доступа, сервер электронной почты, сервер баз данных и т.д.);

- определить предполагаемую нагрузку на сервер, исходя из выполняемых ими ролей и количества пользователей, которые будут работать с сервером;

- исходя из полученной информации, определить аппаратную конфигурацию сервера (тип и количество процессоров, объем оперативной памяти, параметры дисковой подсистемы, сетевые адаптеры и пр.) и редакцию операционной системы (Standard, Enterprise, Datacenter, Web);

- спланировать процедуру установки и параметры системы (будет ли производиться модернизация системы с предыдущей версии или новая установка, как сконфигурировать дисковую подсистему, определить сетевые параметры и т.д.).

В табл. 2.2 приведены минимальные требования для установки системы Windows Server 2003, позаимствованные из источников [4–5].

Таблица

2.2.

| Аппаратные компоненты | Web Edition | Standard Edition | Enterprise Edition | Datacenter Edition |

|---|---|---|---|---|

| Рекомендуемая частота процессора (МГц) | 550 | 550 | 773 | 773 |

| Рекомендуемый объем оперативной памяти (МБ) | 256 | 256 | 256 | 1024 |

| Пространство на диске для установки (ГБ) | 1,5 | 1,5 | 1,5 | 1,5 |

Подчеркнем, что данные требования относятся только к установке системы и ее запуску, без учета нагрузки, которая будет возложена на систему. Данные параметры могут быть ориентиром для преподавателей, ведущих курс «Сетевое администрирование», при планировании аппаратной конфигурации компьютеров в том классе, где будут проводиться лабораторные занятия. При планировании конфигурации сервера для реальной рабочей нагрузки в компании необходимо изучать специальные указания для планирования серверов, выполняющих конкретные роли.